List čitateľa. skontrolujte skzi isp. Denník SKZI, prevádzková a technická dokumentácia k nim, kľúčové dokumenty Denník jednotlivo účtujúci o ochrane kryptografických informácií

Tento článok bude zaujímavý tak pre špecialistov s dlhodobými skúsenosťami v oblasti informačnej bezpečnosti, ako aj pre ľudí, ktorí boli konfrontovaní so skutočnosťou alebo prevzali bremeno zodpovednosti za vykonávanie ochranných prác.

Kontrola v samostatnej organizácii

úvod

Počiatočné údaje: Úplný nedostatok práce vykonanej na ochranu osobných údajov, vrátane použitia nástrojov na ochranu kryptografických informácií. Malá sieť pre 40 pracovných staníc. Z hľadiska ISPD a iných informačných interakcií neexistuje nič nadprirodzené. Všetko je ako všetci ostatní. K dispozícii je účtovné oddelenie, personálne oddelenie, administratíva a niekoľko oddelení podľa profilu organizácie.

Najskôr kapitola. PD dokumenty

Komisia upriamuje pozornosť na popis informačných systémov: na základe ktorých boli vytvorené, čo sa spracováva (kategórie PD) a na aký účel, štruktúra systémov a účel subsystémov.

Ale hlavným dokumentom, podľa ktorého veľmi tvrdo pracovali, je Zoznam IP (podľa PP211). Videl som tento dokument, v ktorom boli okrem šéfa organizácie a podpisu šéfa iba 2 riadky: ISPDN „Účtovníctvo“, ISPDN „Ľudské zdroje“. Tento dokument som prepracoval a urobil použiteľnejším. Je podrobne popísané pre každú adresu IP:

vymenovanie(napríklad - Subsystém určený na automatizáciu daní a účtovníctva a prípravu povinného výkazníctva, ako aj miezd, výpočtu daní, generovania výkazov a osvedčení vládnym agentúram a sociálnym fondom);

uskutočnenie (napr. - Subsystém je implementovaný ako štandardné súbory kancelárskych aplikáciíMS Office a automatizačné systémy pre tok dokumentov a kancelársku prácuSED „Delo-Web“);

Vstup výstup (napr. - Informácie idú dosubsystém zadaním údajov operátormia tiež vo forme e-mailových správ);

liečba (napr. - Režim spracovania poskytuje nasledujúce akcie súdaje: zber, systematizácia, objasnenie ...);

skladovanie (napríklad - údaje sú uložené na pracovnej stanici operátora);

Interakcia (napríklad - Odchádzajúce informácie sa prenášajú vo forme správ ... s využitím elektronického digitálneho podpisu a softvérovej knižnice ochrany informácií „CryptoPro“ v elektronickej podobe prostredníctvom internetových kanálov prostredníctvom „VLSI“.).

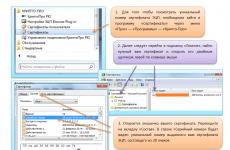

Ďalej sú uvedené hlavné charakteristiky IS (režim spracovania PD ( multiplayer), diferenciácia prístupových práv ( s diferenciáciou), rozsah IP, trieda bezpečnosti ...) všeobecne, ako ukázal test, páni z FSB sa im veľmi páčili a vo výsledku sa ukázali ako „najviac zaseknutí“.

Podrobne sme zvažovali aj také dokumenty ako Modely votrelcov, užívateľské pokyny správcu a dokumenty odrážajúce definíciu úrovne ochrany osobných údajov (a všetky výsledné objemy osobných údajov, typy hrozieb a kategórie osobných údajov - všetko by sa malo v dokumentoch odrážať).

Kapitola druhá. Súlad s požiadavkami na ochranu kryptografických informácií

Hlavnými dokumentmi v tejto oblasti sú 152 FAPSI a 378 FSB. Tento rok oslavujeme okrúhly dátum - 15 rokov od rozpustenia FAPSI.

Skontrolovala sa tiež prítomnosť guľatiny. Osobne mi časopis pre účtovníctvo časopisov spôsobil úsmev (vrchol byrokracie).

V súlade s ustanovením 30 FAPSI je potrebné uchovať si kópiu CIPF a kľúčové dokumenty.

Základné dokumenty: Akt stanovenia úrovne kryptografickej ochrany informácií, pri ktorom sa určuje trieda použitého systému kryptografickej ochrany. Denník podrobného účtovníctva zariadení na ochranu kryptografických informácií a technickej dokumentácie. Kľúčový dokumentačný denník.

Čo sa týka ukladania kľúčových dokumentov a distribúcií CIPF, tu je všetko zaujímavé. V našej organizácii máme veľa elektronických podpisov. Organizácia osobnej žehliacej skrinky pre každého používateľa je skutočná, ale nákladná. A čas sa krátil. Zaistili sme však nedostatok nekontrolovaného prístupu k systému ochrany kryptografických informácií. Pre každého používateľa boli zakúpené plastové rúrky na kľúče (50 rubľov) a kovové tesnenie (400 rubľov). Vydanie plomb pre používateľa sa odráža vo vestníku plomb. Každý používateľ bol poučený, že na konci pracovného dňa musí umiestniť e-token do tuby, zalepiť ho a uzamknúť v zásuvke svojho stola. Prvé kópie kľúčov od stolov uchovával vedúci organizácie v obálkach v trezore, druhé - používateľ si vzal so sebou. Ďalej boli zakúpené poháre na zapečatenie a boli vypracované Zoznamy osôb s voľným prístupom do priestorov so systémom ochrany kryptografických údajov (A predtým Zoznam osôb oprávnených spracúvať PD, Zoznam osôb prijatých do miestnosti, kde sa PD spracúva (bod 8a 8b P # 378), a Používatelia CIPF). Na konci pracovného dňa boli priestory zapečatené jedným z používateľov CIPF.

Všetky automatizované pracovné stanice s nainštalovanými zariadeniami na ochranu kryptografickej ochrany a softvérovými a hardvérovými zariadeniami na ochranu kryptografických informácií sú vybavené prostriedkami kontroly nad ich otvorením v súlade s ustanovením 31 FAPSI. Skúsenosti z predchádzajúceho pracoviska prišli vhod. Bloky systému musia byť zapečatené. Ale s čím? Akú pečať? Kde to môžem zohnať? Ako vziať do úvahy? Postupujte nasledovne: vslovo bola vyvinutá modrá pečať s názvom organizácie, dátumom a miestom pod podpisom zodpovednej osoby, ktorá nainštalovala Crypto-Pro na pracovnú stanicu. Zakúpil som si list samolepiaceho papiera A4 a vytlačil ho na farebnej atramentovej tlačiarni (netlačte na laser, to je zlý nápad). Vďaka tomu boli systémové bloky s nainštalovaným Crypto-pro utesnené na dvoch miestach, aby nedošlo k nekontrolovanému otvoreniu. Používateľ tieto nálepky každý deň vizuálne kontroloval, čo bolo vysvetlené v nariadeniach o používaní nástrojov na ochranu kryptografických informácií v organizácii, v používateľskej príručke pre správcu nástrojov na ochranu kryptografických informácií.

Všetky použité nástroje kryptografickej ochrany a nosiče kľúčov majú dokumenty potvrdzujúce súlad s opatreniami, ktoré vylučujú nekontrolovaný prístup k nim počas doručovania. Je potrebné zabezpečiť akty o prevzatí a odovzdaní, sprievodné listy a plnú moc (o nich podrobnejšie nižšie), akty týkajúce sa uvedenia do prevádzky.

V našej organizácii bol vyvinutý Príkaz, v ktorom bola ustanovená osoba zodpovedná za ochranu kryptografických informácií, ktorá dostala krypto-pro a e-tokeny a potom ich vydala používateľom podľa protokolu záznamu inštancie CIPF, prevádzkovej a technickej dokumentácie pre nich, kľúčových dokumentov.

Neviem o vašej organizácii, ale v tej našej má vedúci asi 5 digitálnych podpisov na prácu v rôznych systémoch. ALE! Sám osobne nič nepodpisuje. Robia to pre neho na recepcii, účtovník, HR oddelenie ... Čo robiť?

Je vystavená plná moc, v ktorej je zamestnanec oprávnený používať EDS na prácu v takom a takom IS na také a také účely. Nezabudnite určiť podmienky plnej moci.

Bolo určené poradie akcií v prípade kompromisu (p5.0 FAPSI) a postup pre zničenie CIPF (p.4.14 FAPSI). To všetko bolo popísané v „Predpisoch o postupe pri používaní kryptografickej ochrany informácií a ich kľúčových informácií“.

Používanie nástrojov na ochranu kryptografických údajov sa navyše vykonáva v súlade s formulármi pre ne (tabuľka priradenia nástrojov na ochranu kryptografických údajov používateľovi je vyplnená).

Kapitola tretia. Požiadavky na priestory

Ako som už napísal, areál s SKZI je na konci pracovného dňa zapečatený (odsek 59 FAPSI). Majú tiež silné zámky a požiarny poplach (s. 6a, s. 378).

Okrem všetkých Zoznamov prijatých do priestorov (bod 6c P # 378), o ktorých som písal vyššie, existuje aj Nariadenie o prístupe do priestorov s komponentmi CIPF, ktoré definuje pravidlá prístupu do priestorov počas pracovnej doby a po nej, ako aj v núdzových situáciách. (bod 6a P # 378). V súlade s rovnakými predpismi je organizovaná bezpečnosť (na overenie bolo potrebné preukázať dohodu s bezpečnostnou spoločnosťou) (bod 54.63 FAPSI).

Kapitola štvrtá. zamestnanci

Komisii boli poskytnuté dokumenty potvrdzujúce, že zodpovední používatelia systému na ochranu kryptografických údajov majú potrebnú úroveň kvalifikácie na zabezpečenie ochrany osobných údajov pomocou nástroja na ochranu kryptografických údajov (článok 13 FAPSI). Správca IS a osoba zodpovedná za CIPF absolvovali kurzy ďalšieho vzdelávania (poskytli dokumenty pre komisiu) (bod 17 FAPSI). Taktiež boli poskytnuté dokumenty potvrdzujúce písomné oboznámenie zodpovedných používateľov nástroja kryptografických informácií s Príručkou používateľa pre nástroj na ochranu kryptografických informácií, Nariadeniami o prístupe do priestorov s nástrojom na ochranu kryptografických informácií, Nariadením o postupe pri používaní nástroja na kryptografické informácie.

Taktiež sa preverovala prítomnosť schválených funkčných povinností zamestnancov OKZI (bod 18 FAPSI). Všetky z nich boli zakotvené v objednávke na SKZI. Zaviedla režim ochrany informácií s využitím nástrojov na ochranu kryptografických informácií, ustanovené zodpovedné osoby (pokyny správcu nástrojov na ochranu kryptografických údajov - samostatný dokument) a komisiu na určenie triedy nástrojov na ochranu kryptografických údajov. Okrem toho sa zmenili aj popisy práce.

Pokiaľ ide o vykonávanie článku 21 FAPSI, možnosť umožniť zamestnancom samostatnú prácu s nástrojom na ochranu kryptografických informácií sa odráža v „Osvedčení o uvedení do prevádzky nástroja na ochranu kryptografických informácií“, ktoré bolo vyhotovené v 2 kópiách, jedno si ponechal používateľ, druhé osoba zodpovedná za nástroj na ochranu kryptografických informácií.

Všetci používatelia boli podrobne informovaní a komisia s nimi viedla rozhovor. Spýtali sa na hlavné body znalostí používateľskej príručky, na čo sa EDS používa, v ktorých programoch pracujú, kam ho prenášajú, ako je EDS uložený a ako je zapečatený. A tiež, kto nainštaloval crypto-pro na pracovnú stanicu.

Účtovník bol požiadaný o dohodu s bankou a bol požiadaný o postup prenosu mzdových údajov do banky. Osobitnú pozornosť si zaslúžil program VLSI.

O použitých programoch. Pomocou špeciálneho softvéru bol zostavený zoznam schváleného softvéru pre každú pracovnú stanicu. Každá pracovná stanica mala svoje vlastné inventárne číslo.

Piata kapitola. Organizačné opatrenia

Elektronický pracovný tok a všetky súbory sú z väčšej časti v našej organizácii prenasledované cez sieť. Ale v účtovnom oddelení je jedna jednotka flash, na ktorú nahrávajú správy. Kusový záznam strojových médií s osobnými údajmi sa uchováva v „Denníku účtovníctva strojových médií“. Jednotka flash bola vydaná proti podpisu na výkon služobných povinností voči zamestnancovi. Na konci pracovného dňa ho uloží spolu s e-tokenom. Pokyny používateľa / správcu obsahujú zodpovedajúce položky na účtovanie, ukladanie, prenos a zničenie tejto jednotky flash.

Okrem toho boli zaznamenané všetky pevné disky v príslušnom denníku. Ako sa to robi Nie, nie, nerozoberal som každé AWP a nelepil som na ne číslo, ani som si nepozrel číslo na ňom. Rovnaký AIDOY 64 môže vidieť jedinečné číslo disku.

Okrem iných pripomienok to vyniklo. Prípad sa týkal metodických odporúčaní z 1. marca 2015 č. 149/7/2 / 6-432. Venujte pozornosť tomuto dokumentu, je verejne prístupný na webovej stránke FSB. V súlade s ním je potrebné vypracovať dokument, ktorý definuje všeobecné možnosti zdrojov útokov a v dôsledku toho Zoznam organizačno-technických opatrení, ktorých implementácia umožňuje neutralizovať ohrozenie bezpečnosti osobných údajov.

Doslov

množstvo:

Cena:35

Zľava: %?

Máme systém zliav

vziať viac - platiť menej

pri objednávke od 50 ks. - 5% zľava

pri objednávke od 100 ks. - 10% zľava

pri objednávke od 300 ks. - zľava 15%

pri objednávke od 500 ks. - zľava 20%

pri objednávke od 1000 ks. - zľava 25%

množstvo:

vrátane DPH 20%

X

Opäť ste si objednali tenký časopis.

Možno potrebujete časopis s mnohými stránkami a rôznymi charakteristikami.

Prosím použite kalkulačka

Nástroje na ochranu kryptografických informácií (CIPF) dnes sa používajú takmer vo všetkých spoločnostiach, či už pri výmene údajov s protistranami, alebo pri komunikácii a zasielaní platobných príkazov do banky pomocou programu klienta pre banku.

Ale nie každý vie, že zákon vyžaduje, aby sa zvážili šifrovacie kľúče.

V tomto článku budem hovoriť o účtovaní o kryptografickej ochrane informácií a poskytnem odkazy na právne akty Ruskej federácie.

Hlavné zákony, ktoré regulujú systém ochrany kryptografických informácií, sú:

Uznesenie Federálnej bezpečnostnej služby Ruskej federácie z 9. februára 2005 N 66 „O schválení nariadenia o vývoji, výrobe, predaji a prevádzke nástrojov na šifrovanie (kryptografické) informácie (nariadenie PKZ-2005)“

Uznesenie FAPSI z 13. júna 2001 N 152 „O schválení pokynu o organizácii a bezpečnosti ukladania, spracovania a prenosu prostredníctvom komunikačných kanálov pomocou kryptografickej ochrany informácií s obmedzeným prístupom, ktoré neobsahujú informácie tvoriace štátne tajomstvo“, a dodatku k vyhláške FAPSI RF z 13. júna 2001, N 152

Ak sa pozriete na poradie FSB č. 66 v prílohe v odseku 48, uvidíte tento obsah:

48. CIPF a ich prototypy sú predmetom samostatného účtovníctva s použitím indexov alebo konvenčných mien a registračných čísel. Zoznam indexov (konvenčné názvy) a registračných čísel inventáru CIPF podľa jednotlivých kópií a ich prototypov určuje FSB Ruska.

Organizácia postupného účtovania prototypov CIPF je pridelená vývojárovi CIPF.

Organizácia účtovania vyrobených CIP po položkách je pridelená výrobcovi CIP.

Organizácia postupného účtovania použitých nástrojov na ochranu kryptografických informácií je pridelená zákazníkovi systému ochrany kryptografických informácií.

To znamená, že aj keď sa jednoduchá spoločnosť, ktorá sa nezaoberá vytváraním a predajom prostriedkov na ochranu kryptografických informácií, rozhodne kúpiť niekoľko kľúčov USB eToken, musí sa s nimi stále počítať a prideliť ich koncovému používateľovi, teda zamestnancovi. Na úplnom právnom základe môže FSB navyše skontrolovať účtovníctvo tak, že dorazí do kancelárie ktorejkoľvek spoločnosti.

Toto účtovanie prostriedkov kryptografickej ochrany informácií by sa malo viesť v špeciálnom časopise, ešte lepšie navyše a v elektronickej podobe, kde by sa mali brať do úvahy tieto informácie:

1. čo bolo vydané

2.čo bolo vydané dňa

3. kto prijal

4. kto prešiel

5. značka o zničení

Mali by sa brať do úvahy samotné elektronické kľúče, nosiče kľúčov, softvér na vykonávanie kryptografických transformácií informácií, licencie na právo používať nástroje na ochranu kryptografických informácií.

Nástroje na ochranu kryptografických informácií pre účtovníctvo by sa preto mali rozdeliť na:

Nosič kľúčov - fyzické médium určitej štruktúry určené na umiestnenie kľúčových informácií (počiatočné kľúčové informácie). Rozlišuje sa medzi jednorazovým nosičom kľúčov (stôl, dierna páska, dierna karta atď.) A opakovane použiteľným nosičom kľúčov (magnetická páska, disketa, CD, dátový kľúč, čipová karta, dotyková pamäť atď.).

Kľúčový dokument - fyzické médium určitej štruktúry, ktoré obsahuje kľúčové informácie (počiatočné kľúčové informácie) a v prípade potreby kontrolné, servisné a technologické informácie; (v skutočnosti ide o médium so zaznamenaným tajným kľúčom)

Distribučná súprava CIPF - samotný softvér (napríklad CryptoPro CSP, tu by ste mali brať do úvahy distribučné číslo, ktoré nájdete vo formulári na CIPF)

Licencia SKZI - sám o sebe nie je prostriedkom šifrovania, ale malo by sa o ňom uvažovať aj v časopise, pretože došlo k prípadom, keď za to boli pokutované spoločnosti, a tiež som počul prípady trestného konania.

Mimochodom, veľa ľudí vedie spor o to, aký je rozdiel medzi kľúčovým dokumentom a kľúčovým nosičom. Niekto zastáva názor, že kľúčový dokument je sám osebe kľúčovým kontajnerom alebo kľúčovou informáciou, a v zásade je to logické, ale opis, ktorý som uviedol vyššie, bol prevzatý z prílohy k vyhláške FAPSI z 13. júna 2001 N 152, kde je jasne uvedené, že sa jedná o fyzické médium.

Preto by sa to osobne z môjho pohľadu malo chápať nielen ako kľúčové informácie v elektronickej podobe, ale ako fyzické médium, na ktorom sú zaznamenané kľúčové informácie. V zásade to nie je ťažké zohľadniť, pretože je možné v jednom odseku uviesť číslo média a identifikátor tajného kľúča v denníku.

Pripojený k na príkaz Federálnej agentúry pre informácie a komunikáciu Ruskej federácie z 13. júna 2001 N 152, môžete nájsť príklady typických časopisov pre účtovanie bezpečnosti kryptografických informácií. http://base.garant.ru/183628/#block_1000

Môj a nielen môj názor je najlepšie viesť niekoľko časopisov pre účtovníctvo:

Denník registrácie položiek po položkách distribúcií CIPF.

Register individuálnej registrácie licencií na právo používať nástroje na ochranu kryptografických informácií.

Denník registrácie dôležitých dokumentov systému ochrany kryptografických informácií po položkách.

Protokol účtovania hardvérových kľúčových nosičov systému ochrany kryptografických informácií po jednotlivých položkách.

V denníku individuálneho účtovníctva distribúcií prostriedkov ochrany kryptografických informácií, CIPF sa počítajú podľa počtu distribúcií zaznamenaných vo forme produktu.

V časopise individuálnej registrácie licencií na právo používať prostriedky kryptografickej ochrany informácií sa nástroje na ochranu kryptografických informácií účtujú podľa poradových čísel licencií.

V denníku jednotlivých záznamov kľúčových dokumentov prostriedkov ochrany kryptografických informácií, Nástroje na ochranu kryptografických informácií sa počítajú podľa čísel tokenov (a sú vytlačené na každom tokene) alebo podľa počtu diskiet / flash diskov (sériové čísla zväzkov, ktoré sú viditeľné pomocou príkazu DIR), ako aj do názvu kryptomeny alebo sériového čísla kľúča je zapísaný tento protokol.

V protokole individuálneho účtovníctva hardvérových nosičov kľúčov prostriedkov kryptografickej ochrany informácií sa nástroje kryptografickej ochrany počítajú podľa čísel tokenov (a sú vytlačené na každom tokene). Je vhodné používať tento žurnál čisto na uložené tokeny, ktoré dorazili do skladu, ale nie sú nikomu vydávané a neobsahujú kľúčové informácie alebo boli prenesené, ale bez kľúčových informácií.

V záujme zjednodušenia účtovníctva by ste pri prijímaní veľkého množstva nástrojov na ochranu kryptografických údajov mali požadovať účtovnícke informácie v elektronickej podobe od dodávateľa alebo kryptografického orgánu, aby ste tieto sériové čísla znova nepripisovali ručne.

Príklady denníkov CIPF sa nachádzajú na konci prílohy k príkazu Federálnej agentúry pre informácie a komunikácie Ruskej federácie z 13. júna 2001 N 152.

Inštrukcie

o postupe účtovania, vydávania a prevodu prostriedkov kryptografickej ochrany

informácie, elektronický podpis, prevádzkové a technické

dokumentácia a kľúčové dokumenty

1. Účtovníctvo prostriedkov kryptografickej ochrany informácií (CIPF), prevádzková a technická dokumentácia pre CIPF, kľúčové dokumenty a elektronické podpisy sa organizuje v súlade s požiadavkami „Pokynov o organizácii a bezpečnosti ukladania, spracovania a prenosu prostredníctvom komunikačných kanálov pomocou nástrojov na ochranu kryptografických informácií s obmedzeným počtom prístup, ktorý neobsahuje informácie tvoriace štátne tajomstvo “, schválený nariadením Federálnej agentúry pre vládne komunikácie a informácie (FAPSI) pod vedením prezidenta Ruskej federácie č. 152 z 01.01.2001 (ďalej len - pokyn č. 152), Pravidiel používania nástrojov na ochranu kryptografických informácií, schválených vývojárom systému ochrany kryptografických informácií.

2. Dodanie systému ochrany kryptografických údajov do organizácie musí byť vykonané kuriérskou službou (špeciálna komunikácia) alebo priamo zamestnancom samotnej organizácie; prenos nástroja na ochranu kryptografických údajov koncovému používateľovi musí byť vykonaný rovnakým spôsobom v súlade s ustanovením 32 pokynu č. 000.

3. Objednávka balenia SKZI musí zodpovedať požiadavkám článku 33, článku 34 pokynu č. 000.

4. Prenos nástroja na ochranu kryptografických údajov sa uskutočňuje na základe aktov prijatia a prenosu alebo sa potvrdzuje v sprievodných prepravných dokladoch.

5. Pri prenose nástroja na ochranu kryptografických údajov oprávnenému kuriérovi kuriér podpíše v osvedčeniach o prenose a prijatí nástroja na ochranu kryptografických údajov, dátum a číslo certifikátu sa zapíše do príslušných denníkov.

6. Kópia CIPF obdržaná od vývojárov, výrobcov a dodávateľov CIPF sa musí uchovávať v registri CIPF, v ich prevádzkovej a technickej dokumentácii, v kľúčových dokumentoch (pre vlastníka dôverných informácií) (bod 26, dodatok k pokynu č. 000). Účtovníctvo vykonáva zodpovedný používateľ krypto fondov.

7. Príklad zápisu do registra inštancií CIPF, prevádzková a technická dokumentácia k nim, kľúčové dokumenty (pre vlastníka dôverných informácií) sú uvedené v tabuľke 1.

Stôl 1.

P / p č. | Účtenka | Vydávacia značka | Značka na pripojení (inštalácii) systému ochrany kryptografických informácií | Poznámka k stiahnutiu ochrany kryptografických informácií pred hardvérom, zničeniu kľúčových dokumentov | Poznámka |

||||||||||

| Od koho dostal | Dátum a číslo sprievodného listu | Celé meno používateľa SKZI | Celé meno zamestnancov orgánu kryptografickej ochrany, používateľa systému kryptografickej ochrany, ktorí sa pripojili (nainštalovali) | Dátum pripojenia (inštalácia) a podpisy osôb, ktoré sa pripojili (inštalácia) | Počet hardvéru, v ktorom je nainštalovaný alebo pripojený systém ochrany kryptografických informácií | Dátum zaistenia (zničenia) | Celé meno zamestnancov orgánu kryptografickej ochrany, používateľa systému kryptografickej ochrany, ktorí zaistili (zničili) | Poznámka |

|||||||

Tachograf Mercury TA-001 | 19S3A00113906524 | "Infocentrum" LLC | Č. 000 zo dňa 14.04.15 | ||||||||||||

USB zariadenie C-Terra "Post" | 8544391000321DFA | "Infocentrum" LLC | Č. 000 zo dňa 14.04.15 | Konečná stanica Kraftway | |||||||||||

Tachografová karta „Diamant“ | RUX1234567891234 | "Infocentrum" LLC | Č. 000 zo dňa 14.04.15 | Potvrdenie o prevzatí zo dňa 01.01.2001 |

8. Všetky kópie zariadení na ochranu kryptografických informácií, prevádzková a technická dokumentácia k nim, kľúčové dokumenty odovzdané organizáciám tretích strán musia byť vydané v súlade s aktom prijatia a prenosu a musia byť zaznamenané v príslušnom vestníku účtovníctva inštancie CIPF, prevádzkovej a technickej dokumentácii k nim, kľúčovým dokumentom (pre orgán kryptografickej ochrany) (Kapitola 26, dodatok k pokynu č. 152). Účtovníctvo vykonáva zodpovedný používateľ krypto fondov.

9. Príklad záznamu v účtovníctve nástrojov na ochranu kryptografických informácií pri prevode na organizáciu tretej strany je uvedený v tabuľke 2.

Tabuľka 2.

P / p č. | Názov CIPF, prevádzková a technická dokumentácia k nim, kľúčové dokumenty | Sériové čísla zariadení na ochranu kryptografických informácií, prevádzková a technická dokumentácia k nim, počty sérií kľúčových dokumentov | Kopírujte čísla (kryptografické čísla) kľúčových dokumentov | Účtenka | Spätná známka | Dátum uvedenia do prevádzky | Dátum spotreby | Značka na zničení zariadení na ochranu kryptografických informácií, kľúčových dokumentov | Poznámka |

|||||||

| Od koho ste dostali alebo celé meno zamestnanca OKZ, ktorý vyhotovil kľúčové dokumenty | Dátum a číslo motivačného listu alebo dátum výroby kľúčových dokumentov a prijatia do výroby | Komu sú poslané | Dátum a číslo sprievodného dokladu | Dátum a číslo potvrdenia alebo prijatia prijatia | Dátum a číslo sprievodného dokladu | Dátum a číslo potvrdenia | Dátum zničenia | Číslo skutku alebo prijatia zničenia | Poznámka |

|||||||

Tachograf Mercury TA-001 | 19S3A00113906524 | "Infocentrum" LLC | Č. 000 zo dňa 14.04.15 | Osvedčenie o vydaní / vrátení zariadenia / softvéru / kariet 000000027 zo dňa 01.01.2001 10:04:59 | Osvedčenie o vydaní / vrátení zariadenia / softvéru / kariet 000000027 zo dňa 01.01.2001 10:04:59 | |||||||||||

Shtirkh KKM | "Infocentrum" LLC | Č. 000 zo dňa 14.04.15 | ||||||||||||||

Tachograf Mercury TA-002 | 15S3A0078906111 | "Infocentrum" LLC | Č. 000 zo dňa 14.04.15 |

10. Zodpovedný užívateľ kryptografických prostriedkov zakladá a vedie osobný účet pre každého používateľa nástroja na ochranu kryptografických informácií (každá organizácia, ktorej sa nástroj na ochranu kryptografických informácií prevádza), v ktorej registruje nástroj na ochranu kryptografických informácií, prevádzkovú a technickú dokumentáciu k nim, kľúčové dokumenty. Odporúčaný štandardný formulár osobného účtu používateľa CIPF je uvedený v prílohe k tomuto pokynu.

11. Príklad vedenia osobného účtu používateľa CIPF je uvedený v tabuľke 3.

Tabuľka 3

Názov CIPF, prevádzková a technická dokumentácia k nim, kľúčové dokumenty | Kopírujte čísla (kryptografické čísla) kľúčových dokumentov | Zodpovedný exekútor | Poznámka |

|||||

Tachograf Mercury TA-001 | 19S3A00113906524 | Č. 000 zo dňa 14.04.15 | Osvedčenie o vydaní / vrátení zariadenia / softvéru / kariet 000000027 zo dňa 01.01.2001 10:04:59 | |||||

Shtirkh KKM | Č. 000 zo dňa 14.04.15 | |||||||

Tachograf Mercury TA-002 | 15S3A0078906111 | Č. 000 zo dňa 14.04.15 |

12. Všetky prijaté, použité, uložené alebo prevedené CIPF, prevádzková a technická dokumentácia k nim, kľúčové dokumenty, podliehajú kopírovaniu. Za jednotku samostatného účtovníctva kľúčových dokumentov sa považuje kľúčové znovu použiteľné médium, kľúčový zošit. Ak sa na záznam krypto kľúčov opakovane používa jeden a ten istý nosič kľúčov, mal by sa zakaždým zaregistrovať osobitne.

Jednotkami podrobného účtovníctva môžu byť:

eToken (ks) - nosič kľúčov;

JKarta (ks) - nosič kľúčov;

Tachograf (ks) - hardvér, v ktorom sú nainštalované alebo pripojené zariadenia na ochranu kryptografických informácií;

Blok NKM (ks) - hardvér SKZI;

Formulár CIPF (kópie) - prevádzková alebo technická dokumentácia.

13. Príklad vykonania záznamu v technickom (hardvérovom) denníku je uvedený v tabuľke 4.

Tabuľka 4

№ | dátum | Typ a registračné číslo CIPF | Služobný záznam | Použité kryptokey | Značka zničenia (vymazania) | Poznámka | ||||

Kľúčový typ dokumentu | Sériové číslo a kópia kľúčového dokumentu | Číslo krypto prepravcu | Dátum zničenia | Zodpovedný za zničenie | ||||||

USB zariadenie C-Terra "Post" Registračné číslo 2 | Zmeňte PIN | USB zariadenie | 8544391000321DFA inštancia 1 | |||||||

14. Účtovanie nástrojov na ochranu kryptografických informácií, elektronické podpisy, prevádzková a technická dokumentácia, kľúčové dokumenty a informácie by mali byť organizované v papierovej alebo elektronickej podobe pomocou automatizovaného informačného systému, ktorý by mal byť stanovený na základe príkazu vedúceho organizácie, pozri obr. 1.

15. Prenos nástrojov na ochranu kryptografických údajov, prevádzkovej a technickej dokumentácie k nim, kľúčových dokumentov je povolený iba aktom prijatia a prenosu a vykonaním zápisu do príslušných protokolov jednotlivých záznamov.

16. Za zodpovedného používateľa krypto-nástrojov v organizácii sa odporúča ustanoviť osobu zodpovednú za zaistenie bezpečnosti osobných údajov v informačnom systéme osobných údajov.

17. Vykonávanie priamych operácií na účtovanie zariadení na ochranu kryptografických informácií, prevádzkovej a technickej dokumentácie k nim, kľúčových dokumentov je v súlade s funkčnými zodpovednosťami a pokynmi pridelené správcovi bezpečnosti informácií alebo osobe s príslušnými funkčnými zodpovednosťami.

______________________

prihláška

k Poučeniu o postupe účtovania pri vydávaní a prevode prostriedkov kryptografickej ochrany

informácie, elektronický podpis, prevádzková a technická dokumentácia a kľúčové dokumenty

OSOBNÝ ÚČET UŽÍVATEĽA KRYPTOFONDOV

_____________________________________________________________________________________________

(názov organizácie alebo celé meno a funkcia zamestnanca)

# N \\ n | Názov CIPF, prevádzková a technická dokumentácia k nim, kľúčové dokumenty | Registračné čísla CIPF, prevádzková a technická dokumentácia k nim, čísla sérií kľúčových dokumentov | Kopírujte čísla (kryptografické čísla) kľúčových dokumentov | Číslo a dátum sprievodného dokladu po prijatí | Číslo a dátum sprievodného dokladu po prevode | Zodpovedný exekútor | Poznámka |

|

___________________________

ZOZNAM REFERENCIÍ

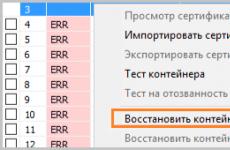

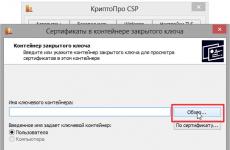

Používanie digitálnych certifikátov a kľúčových médií je pre mnohé spoločnosti povinné. Používajú sa na interné účely - ochrana e-mailov, interný tok dokumentov, autentifikácia používateľov, ako aj na komunikáciu s organizáciami tretích strán pri práci na obchodných platformách, v RBS a na generovanie kvalifikovaného elektronického digitálneho podpisu (EDS). Certifikáty elektronického kľúča je možné vydávať vo vlastných certifikačných centrách spoločnosti aj v akreditovaných organizáciách tretích strán. Správa rozptýlenej populácie kľúčových nosičov sa stáva zložitou úlohou, ktorú sú potrebné na riešenie špecializované systémy. Správca certifikátov skutočne ponúka centralizované a efektívne riešenie tohto problému.

Opis úlohy

Všeobecne možno formulovať nasledujúce úlohy správy médií a certifikátov:

- Kontrola používania certifikátov a nosičov kľúčov zamestnancami spoločnosti

- Účtovanie certifikátov tretích strán vydaných externými CA pre prácu v RBS, obchodných platformách, EGAIS atď.

- Vedenie elektronického registra nástrojov na ochranu kryptografických informácií

rozhodnutie

Na vyriešenie všetkých týchto úloh implementuje Správca certifikátov skutočne príslušné funkcie.

Kontrola nad používaním certifikátov a nosičov kľúčov

Na vyriešenie problému s riadením používania čipových kariet, tokenov a certifikátov spoločnosť Indeed CM implementovala špecializovaný modul - agent klienta Indeed CM. Agent je nainštalovaný na počítačoch používateľov a umožňuje vykonávať množstvo operácií na diaľku:

- Pošlite informácie o použitých nosičoch kľúčov na server Indeed CM - ku ktorému počítaču sú tokeny momentálne pripojené a ktorý používateľ pracuje na počítači

- V prípade porušenia pravidiel používania zablokujte reláciu Windows alebo operátora kľúča. Napríklad inteligentná karta (token) SKZI môže byť prepojená s účtom používateľa alebo počítača; ak sa aktuálny používateľ alebo počítač nezhoduje s pridelenými, agent môže čipovú kartu zablokovať

- Zmena PIN kódu na žiadosť správcu

- Zamykanie média na žiadosť správcu

- Obnovovanie certifikátov na médiách

- Odstraňujú sa informácie z nosiča kľúča

Agent teda umožňuje správcom monitorovať použitie čipových kariet a tokenov a na diaľku vykonávať operácie s kľúčovými médiami na počítači používateľa. Agent môže tiež zabrániť neoprávnenému použitiu médií.

Okrem agenta môže Indeed CM monitorovať stav používateľského účtu v službe Active Directory a pozastaviť certifikáty používateľov, ktorých účty boli deaktivované. To vám umožní prestať používať certifikáty po dobu dovolenky alebo prepúšťania zamestnancov.

Účtovanie certifikátov tretích strán

Informácie o certifikátoch už zaznamenaných na médiu sa načítajú v okamihu, keď je médium priradené používateľovi a zobrazené v jeho profile. Keď sa blíži koniec platnosti týchto certifikátov, systém upozorní používateľa alebo správcu na potrebu obnovenia certifikátu.

Vedenie elektronického denníka CIPF

Na splnenie požiadaviek regulačných orgánov organizácie môže byť potrebné viesť účtovný denník CIPF. CM vám skutočne umožňuje viesť takýto denník v elektronickej podobe. Pri vydávaní certifikátov sa do denníka automaticky pridajú nové nástroje na ochranu kryptografických informácií. Správca tiež môže manuálne pridať ďalšie nástroje na ochranu kryptografických informácií rôznych typov, vrátane svojich vlastných, ktoré nie sú súčasťou štandardnej sady. Protokol je možné zobraziť v administrátorskom rozhraní Indeed CM; protokol je možné exportovať aj do samostatného dokumentu, ktorého formát je prispôsobený požiadavkám organizácie.

Ďalej je uvedený všeobecný náčrt riešenia.

Správca certifikátov obsahuje tieto hlavné komponenty:

Skutočne server CM je hlavnou súčasťou infraštruktúry Indeed CM. Je to aplikácia ASP.Net bežiaca na serveri Internet Information Services (IIS). Server CM skutočne poskytuje centralizovanú správu používateľov systému, úložisko kariet, protokol CIPF a bezpečnostné politiky. Server Indeed CM tiež poskytuje informácie od agentov a vykonáva operácie odblokovania čipovej karty a protokolovania udalostí.

Protokol udalostí - Skutočne úložisko udalostí CM. Protokol zaznamenáva všetky udalosti týkajúce sa životného cyklu čipových kariet a zmien v systémových parametroch. Prezeranie protokolu je k dispozícii v rozhraní administrátorskej konzoly Indeed CM, kde je tiež možné generovať správy na základe rôznych kritérií.

Časopis SKZI - elektronický denník na zaznamenávanie prostriedkov na ochranu kryptografických informácií. Časopis umožňuje plniť požiadavky regulačných orgánov, pokiaľ ide o účtovanie nástrojov na ochranu kryptografických informácií. Protokol je možné zobraziť v rozhraní administrátorskej konzoly Indeed CM.

Register hlavných dopravcov obsahuje informácie o všetkých zariadeniach registrovaných v systéme. Zobrazenie registra je k dispozícii v rozhraní administrátorskej konzoly Indeed CM.

Skutočne CM agent - klientsky komponent, ktorý implementuje funkcie kontroly a monitorovania používania kľúčových nosičov. Agent tiež poskytuje vzdialené vykonávanie operácií s čipovými kartami a tokenmi: blokovanie, zmena PIN, obnovenie certifikátov kľúča na elektronický podpis atď.