Spetsialiseeritud turvasüsteemid. Infoturbesüsteem. Teabe õiguskaitse

Eraomandi turvalisus on alati olnud asjakohane, eriti nüüd, kui üha sagedamini on juhtumeid, kus kõrvalised isikud tungivad neile mitte kuuluvatesse korteritesse ja majadesse. Selliseid olukordi saab vältida ainult juhul, kui on üles ehitatud tõhus turvasüsteem, mis hõlmab spetsiaalseid tehnilisi vahendeid ja igaüks täidab eraldi oma funktsiooni. Erinevate turvasüsteemide ja tööriistade põhjustajaks on klientide ja klientide vajadused, aga ka kodu, kontori, hoone või kaubanduskeskuse turvalisuse tagamise teema aktuaalsus.

Pakume järgmist tüüpi turvasüsteeme:

- terrorismivastased turvasüsteemid;

- otsingu- ja kontrolliseadmed;

- tehnilised infoturbe vahendid.

Spetstekhkonsalting veebipood pakub tohutut valikut turvariistu ja -süsteeme, mida kasutatakse väga erinevates tööstusharudes. Eraldi tasub esile tõsta infoturbesüsteeme ja terrorismivastaseid seadmeid. Esimene aitab kaitsta olulist teavet ning hoiab ära varguse ja loata juurdepääsu. Terrorismivastased turvasüsteemid on oluliste tsiviilrajatiste kaitsmisel väga oluline element. Ründajate ebaseadusliku tegevuse ilmnemise oht suureneb rahvarohketes kohtades. Selliseid turvasüsteeme kasutavad peamiselt terrorismivastased luureasutused.

Meie poest saate mitte ainult osta Moskvas tasuta kohaletoimetamise turvasüsteeme, vaid ka tellida nende süsteemide projekteerimis-, paigaldus- ja hooldusteenuseid. Meie spetsialistide kõrgelt kvalifitseeritud töötajad abistavad teid alati hea meelega konkreetse turvasüsteemi valimisel.

Teaduslik ja tehnoloogiline areng on muutnud teabe tooteks, mida saab osta, müüa, vahetada. Sageli on andmete maksumus mitu korda kõrgem kui kogu teavet salvestava ja töötleva tehnosüsteemi hind.

Äriteabe kvaliteet annab ettevõttele vajaliku majandusliku efekti, seetõttu on oluline kaitsta kriitilisi andmeid ebaseadusliku tegevuse eest. See võimaldab ettevõttel turul edukalt konkureerida.

Infoturbe määratlus

Infoturve (IS) - Selles infosüsteemi seisundis on see kõige vähem vastuvõtlik kolmandate isikute tekitatavatele häiretele ja kahjustustele. Andmeturve hõlmab ka riskide haldamist, mis on seotud teabe avaldamisega või mõjuga riist- ja tarkvara kaitsemoodulitele.

Organisatsioonis töödeldava teabe turvalisus on meetmete kogum, mille eesmärk on lahendada ettevõttesisese infokeskkonna kaitse probleem. Lisaks sellele ei tohiks teabe kasutamist ja dünaamilist arengut volitatud isikute jaoks piirata.

Nõuded infoturbesüsteemidele

Teabeallikate kaitse peaks olema:

1. Püsiv. Ründaja võib igal ajal proovida teda huvitavatest andmekaitsemoodulitest mööda minna.

2. Sihtmärk. Teavet tuleks kaitsta organisatsiooni või andmete omaniku konkreetsetel eesmärkidel.

3. Planeeritud. Kõik kaitsemeetodid peavad vastama konfidentsiaalsete andmete kaitset reguleerivatele riiklikele standarditele, seadustele ja määrustele.

4. Aktiivne. Töö toetamiseks ja kaitsesüsteemi parendamiseks tuleks regulaarselt läbi viia tegevusi.

5. Integreeritud. Ainult üksikute kaitsemoodulite või riistvara kasutamine pole lubatud. Igat tüüpi kaitset on vaja rakendada täies mahus, vastasel juhul puudub väljaarendatud süsteemil tähendus ja majanduslik alus.

6. Universaalne. Kaitsevahendid tuleks valida vastavalt ettevõttes olemasolevatele lekkekanalitele.

7. Usaldusväärne. Kõik kaitsemeetodid peavad usaldusväärselt blokeerima ründaja võimalikud kaitstud teabe teed, sõltumata andmete esitamise vormist.

Loetletud nõuded peavad vastama DLP süsteemile. Ja kõige parem on hinnata selle võimalusi praktikas, mitte teoorias. Võite 30 päeva jooksul proovida KIB SearchInformi tasuta.

Turvamudel

Teavet peetakse kaitstuks, kui järgitakse kolme peamist omadust.

Esimene on terviklikkus - eeldab kaitstud andmete usaldusväärsuse ja korrektse kuvamise tagamist, sõltumata sellest, milliseid turvasüsteeme ja kaitsmistehnikaid ettevõttes kasutatakse. Andmetöötlust ei tohiks häirida ning kaitstud failidega töötavad süsteemi kasutajad ei peaks seisma silmitsi ressursside volitamata muutmise või hävitamise, tarkvara riketega.

Teine - konfidentsiaalsus - tähendab, et juurdepääs andmete vaatamisele ja redigeerimisele antakse ainult kaitsesüsteemi volitatud kasutajatele.

Kolmas - saadavus - tähendab, et kõigil volitatud kasutajatel peab olema juurdepääs konfidentsiaalsele teabele.

Piisab kaitstud teabe ühe omaduse rikkumisest, nii et süsteemi kasutamine muutub mõttetuks.

Infoturbesüsteemi loomise ja turvalisuse tagamise etapid

Praktikas toimub infoturbesüsteemi loomine kolmes etapis.

Esimeses etapis Töötatakse välja põhisüsteemimudel, mis töötab ettevõttes. Selleks peate analüüsima igat tüüpi andmeid, mis ettevõttes ringlevad ja mida tuleb kaitsta kolmandate isikute tungimise eest. Esialgne tööplaan on neli küsimust:

- Milliseid teabeallikaid tuleks kaitsta?

- Mis on kaitstud teabele juurdepääsu saamise eesmärk?

Selle eesmärk võib olla andmete tutvustamine, muutmine, muutmine või hävitamine. Iga toiming on ebaseaduslik, kui seda sooritab ründaja. Tutvumine ei too kaasa andmestruktuuri hävimist ning muutmine ja hävitamine põhjustab teabe osalise või täieliku kadumise.

- Mis on konfidentsiaalse teabe allikas?

Allikad on sel juhul inimesed ja teabeallikad: dokumendid, välkmeediad, trükised, tooted, arvutisüsteemid, tööalase aktiivsuse tagamise vahendid.

- Juurdepääsuvõimalused ja kuidas kaitsta ennast süsteemi mõjutamata loata katsete eest?

Eristatakse järgmisi juurdepääsu meetodeid:

- Volitamata juurdepääs - andmete ebaseaduslik kasutamine;

- Lekk - Kontrollimatu teabe levitamine väljaspool ettevõtte võrku. Lekk tekib turvasüsteemi tehnilise kanali puuduste, nõrkade külgede tõttu;

- Avalikustamine - inimfaktori mõju tagajärg. Volitatud kasutajad võivad avaldada teavet konkurentidele edastamiseks või hooletuse tõttu.

Teine etapp hõlmab turvasüsteemi arendamist. See tähendab kõigi valitud andmekaitsemeetodite, -vahendite ja -suundade rakendamist.

Süsteem on üles ehitatud korraga mitmele kaitsealale, mitmel tasandil, mis üksteisega suhtlevad, et tagada teabe usaldusväärne kontroll.

Õiguslik tase tagab riiklike standardite järgimise teabekaitse valdkonnas ning sisaldab autoriõigusi, seadlusi, patente ja ametijuhendit. Õigesti ehitatud kaitsesüsteem ei riku kasutaja õigusi ega andmetöötlusstandardeid.

Organisatsiooniline tase võimaldab teil luua reegleid, kuidas kasutajad saavad töötada konfidentsiaalse teabega, valida personali, korraldada tööd dokumentide ja füüsiliste andmekandjatega.

Konfidentsiaalse teabega kasutajate tööreegleid nimetatakse juurdepääsu kontrollimise reegliteks. Reeglid kehtestab ettevõtte juhtkond koos turvateenistuse ja turvasüsteemi rakendava tarnijaga. Eesmärk on luua tingimused kasutajatele juurdepääsu saamiseks teabeallikatele, näiteks õigus lugeda, redigeerida ja edastada konfidentsiaalset dokumenti. Ligipääsukontrolli reeglid töötatakse välja organisatsiooni tasandil ja rakendatakse süsteemi tehnilise komponendiga töötamise etapis.

Tehniline tase tinglikult jagatud füüsiliseks, riist-, tarkvara- ja matemaatiliseks alltasandiks.

- füüsiline - kaitseobjekti ümber tõkete loomine: turvasüsteemid, müra, arhitektuurikonstruktsioonide tugevdamine;

- riistvara - riistvara paigaldamine: spetsiaalsed arvutid, töötajate kontrollsüsteemid, serveri- ja ettevõttevõrgu kaitse;

- programmi - turvasüsteemi kesta paigaldamine, juurdepääsu kontrollieeskirjade rakendamine ja töö testimine;

- matemaatiline - Krüptograafiliste ja lühikese andmekaitsemeetodite tutvustamine ettevõtte või globaalse võrgu turvaliseks edastamiseks.

Kolmas, viimane etapp - See toetab süsteemi jõudlust, regulaarset jälgimist ja riskijuhtimist. On oluline, et turvamoodul oleks paindlik ja võimaldaks turvaadministraatoril süsteemi kiirelt täiustada, kui tuvastatakse uued potentsiaalsed ohud.

Konfidentsiaalsete andmete tüübid

Konfidentsiaalsed andmed - see on teave, millele juurdepääs on piiratud vastavalt riigi seadustele ja normidele, mille ettevõtted kehtestavad.

- Isiklik konfidentsiaalsed andmed: kodanike isikuandmed, õigus privaatsusele, kirjavahetus, identiteedi varjamine. Erandiks on ainult teave, mida levitatakse meedias.

- Kontor konfidentsiaalsed andmed: teave, millele juurdepääsu võib piirata ainult riik (riigiasutused).

- Kohtuekspertiisi konfidentsiaalsed andmed: uurimise ja kohtumenetluse konfidentsiaalsus.

- Äriline konfidentsiaalsed andmed: igat tüüpi teave, mis on seotud kaubandusega (kasum) ja millele juurdepääsu on seadused või ettevõtted piiratud (salajased arendused, tootmistehnoloogiad jne).

- Professionaalne konfidentsiaalsed andmed: kodanike tegevusega seotud andmed, näiteks meditsiiniline, notariaalne või advokaadisaladus, mille avaldamise eest on seadusega karistatav.

Teabeallikate konfidentsiaalsuse ohud

Oht - need on võimalikud või tegelikud katsed kasutada kaitstud teabeallikaid.

Ohu allikad konfidentsiaalsed andmed on konkureerivad ettevõtted, küberkurjategijad ja juhtorganid. Mis tahes ohu eesmärk on mõjutada andmete terviklikkust, täielikkust ja kättesaadavust.

Ohud on sisemised või välised. Välised ohud Need tähistavad katseid pääseda juurde andmetele väljastpoolt ja nendega kaasneb serverite, võrkude, töötajate kontode häkkimine ja tehniliste lekkekanalite teabe lugemine (akustiline lugemine vigade, kaamerate abil, riistvarale seadmine, akendest ja arhitektuuristruktuuridest vibroakustiliste andmete vastuvõtmine).

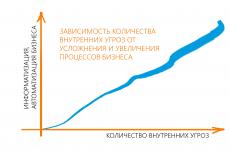

Sisemised ohud tähendavad personali, tööosakonna või ettevõtte juhtkonna ebaseaduslikku tegevust. Selle tulemusel saab konfidentsiaalse teabega töötav süsteemikasutaja anda teavet võõrastele inimestele. Praktikas on selline oht tavalisem kui teised. Aastaid võib töötaja salajasi andmeid konkurentidega “liita”. Seda on lihtne rakendada, kuna turbeadministraatori poolt volitatud kasutaja toimingud ei kvalifitseeru ohuks.

Kuna sisemised infoturbeohud on seotud inimfaktoriga, on nende jälgimine ja haldamine keerulisem. Intsidente saab ära hoida, jagades töötajad riskirühmadesse. Selle ülesandega tuleb toime psühholoogiliste profiilide koostamise automatiseeritud moodul.

Volitamata juurdepääsu katse võib toimuda mitmel viisil:

- töötajate kaudumis võivad edastada konfidentsiaalseid andmeid väljastpoolt tulijatele, võtta füüsilisi meediume või pääseda kaitstud teabele juurde trükitud dokumentide kaudu;

- tarkvara abil ründajad viivad läbi rünnakuid sisselogimisparoolide paaride varastamiseks, andmete dekrüptimiseks krüptograafiliste võtmete pealtkuulamiseks ja teabe loata kopeerimiseks.

- riistvarakomponentide kasutamine automatiseeritud süsteem, näiteks kuulamisseadmete kasutuselevõtt või riistvara tehnoloogiate kasutamine teabe kauglugemiseks (väljaspool kontrollitavat ala).

Riistvara ja tarkvara turvalisus

Kõik kaasaegsed opsüsteemid on tarkvara tasemel sisseehitatud andmekaitsemoodulitega. MAC OS, Windows, Linux, iOS teevad suurepärast tööd kettal olevate andmete krüptimisel ja teistele seadmetele ülekandmisel. Konfidentsiaalse teabega tõhusa töö loomiseks on aga oluline kasutada täiendavaid kaitsemooduleid.

Kohandatud opsüsteemid ei kaitse andmeid võrgu kaudu edastamise ajal ning kaitsesüsteemid võimaldavad teil juhtida ettevõtte võrgu kaudu ringlevaid infovooge ja põhjaosas asuvat andmete salvestamist.

Riistvara ja tarkvara kaitsemoodul jagatakse tavaliselt rühmadesse, millest igaüks täidab tundliku teabe kaitsmise funktsiooni:

- Identifitseerimise tase - See on terviklik kasutajatuvastussüsteem, mis võib kasutada standardset või mitmetasandilist autentimist, biomeetriat (näotuvastus, sõrmejälgede skaneerimine, helisalvestus ja muud tehnikad).

- Krüptimistase See pakub võtmevahetust saatja ja saaja vahel ning krüpteerib / dekrüpteerib kõik süsteemi andmed.

Teabe õiguskaitse

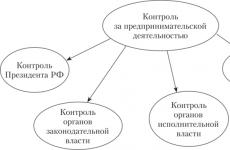

Infoturbe õigusliku aluse loob riik. Teabe kaitset reguleerivad rahvusvahelised konventsioonid, põhiseadus, föderaalsed seadused ja põhimäärused.

Samuti määrab riik infoturbe valdkonnas seadusesätete rikkumise eest vastutuse suuruse. Näiteks Vene Föderatsiooni kriminaalkoodeksi 28. peatükk “Kuriteod arvutiteabe valdkonnas” sisaldab kolme artiklit:

- Artikkel 272 „Ebaseaduslik juurdepääs arvutiteabele”;

- Artikkel 273 „Pahatahtlike arvutiprogrammide loomine, kasutamine ja levitamine“;

- Artikkel 274 "Arvutiteabe ning teabe- ja telekommunikatsioonivõrkude salvestus-, töötlemis- või edastamisvahendite kasutamise eeskirjade rikkumine."

Ohutus - kontseptsioon on mitmetahuline, see iseloomustab ühte aspekti inimese, ühiskonna, muude üksuste, objektide ja süsteemide turvalisuse ja elumugavuse ning tegevuse seisundit kahjulike tegurite, sealhulgas inimeste, mõjul.

Tegelikult on turvalisus süsteem, mis sisaldab meetmete, toimingute, dokumentide jms kogumit, mille eesmärk on tagada kaitse, inimese elu ja tegevuse mugavus, tema elukohad, töö-, viibimis- ning materiaalsed, intellektuaalsed ja muud väärtused, seega ohutus on seotud inimeste põhivajadustega.

Inimese elu ja tegevus on lahutamatult seotud viibimisega erinevatel objektidel ja nende vahel liikumisega (korter, maja, hoone, ehitus, kontor, kaubanduskeskus, teater, transport, auto, põld, tee jne). Ühes või teises kohas veedetud aeg, sagedus ja tähtsuse määr varieeruvad, kuid turvalisuse vajadus on oluline igal pool.

Objekti ohutusastet iseloomustavad selle kaitseparameetrid sisemiste ja väliste tegurite mõju eest kus:

- all objekt aru saanud territoorium, kus on vaja tagada inimeste turvalisus, materiaalsed ja informatsioonilised väärtused, objekti infrastruktuuri terviklikkus (ruumid, hooned, konstruktsioonid, maatükid jne);

- all välised tegurid peame silmas mõju objektile väljastpooltnäiteks loata sisenemine (või sisenemiskatse) kõrvaliste isikute, sõidukite, esemete jms territooriumile;

- all sisemine, objekti sees tegutsevad teguridnäiteks mitmesuguste süsteemide talitlushäired (vesi, gaasi lekked, voolukatkestused jne), objekti kasutajate juurdepääsuõiguste rikkumine jne.

Väliste ja sisemiste tegurite mõju minimeerimiseks ja kõrvaldamiseks on objekt potentsiaalselt ohtlikes piirkondades varustatud tehnilised kaitsevahendid, nagu näiteks aiad, umbes kodakondsused, restid, aknaluugid, lukud, aknaluugid, tugevdatud väravad ja uksed, seinad, laed, põrandad, aknad, õhukanalid ja muud konstruktsioonielemendid. Sellised tööriistad raskendavad ja aeglustavad sissetungija tungimist objekti territooriumile, samuti panevad teid veel kord mõtlema selle sündmuse sobivusele. Seoses tehnilised vahendid (näiteks valvesignalisatsioonid, turvavideo valve), suurenevad võimalused tungida rikkuja tungimisse, rikkuja õigeaegne kinnipidamine ja nende tekitatud kahju hüvitamine. Selliste tehniliste vahendite kasutamine nagu juurdepääsu kontrollsüsteemid, tulekahjusignalisatsioonid, erinevad andurid ja seiresüsteemid võivad minimeerida sisemistest teguritest tulenevaid riske ja kahjustusi, näiteks tulekahju ennetamiseks, õigeaegseks avastamiseks ja gaaside ja vee lekete kõrvaldamiseks ning abinõude rakendamiseks, samuti volitamata juurdepääsu piiramiseks objekti eraldi ruumid ja muud näited. Seega rajatise turvalisuse tase sõltub tehniliste ja tehniliste kaitsevahendite kättesaadavusest, turvalisusest ja kombinatsioonist, see tähendab, et mida paremini nad omavahel sobivad, täiendavad üksteist, blokeerivad objekti „nõrgad kohad“ ja võtavad arvesse selle individuaalseid omadusi, seda kõrgem on kaitsetase.

Kõigil objektidel on individuaalsed ja ainulaadsed omadused, mis on nende jaoks ainulaadsed, mistõttu nõuded nende turvatasemele erinevad, kuna üks vajab tõsisemat kaitset, teine \u200b\u200bvähem, rõhk on erinevatel “nõrkadel kohtadel”, tugevdatakse mitmesuguseid insenerisüsteeme. Seetõttu varieeruvad mõlemal juhul tehnoloogilise turvasüsteemi paigaldamise teostatavust mõjutavad tegurid, selle maksumus, funktsionaalsus, koostis, struktuur ja koostoime muude süsteemidega mõju ja olulisuse osas. Siin on peamised tegurid:

- objekti keeruline tähendus (sealhulgas selle taktikaline, strateegiline, kultuuriline ja muu väärtus);

- inimeste elu- ja tööohutuse nõuded;

- materjali ja teabe väärtuste tüüp, kogus ja olulisuse aste;

- individuaalsed ehitus-, arhitektuuri- ja planeerimisomadused;

- rajatise töörežiim ja toimimine jne.

Lähtudes kliendi soovidest ja arvestades eeltoodud tegureid, valitakse rajatise individuaalsed omadused, insenerikaitsevahendid, sobivus ja funktsionaalsus, rajatise kaitse tehnilised vahendid, mis võivad olla seotud erinevate turvasüsteemidega (turva- ja tuletõrjesignalisatsioonid, videovalve, seiresüsteem, juurdepääsu kontroll) jne), kuid tervikuna moodustavad nad ühtse kompleksi. Seega:

- Rajatise tehnilise turvalisuse all mõistetaksemeetmete komplekt, mis on suunatud objekti konstruktsioonielementide (ruumid, ehitised, ehitised, piirdeaiad jms) tugevdamiseks, et vältida ja minimeerida loata sisenemise, inimestele, varale, esemele tekitatava kahju või kahjustamise oht ja muud väärtused.

- Rajatise keeruka turvasüsteemi (KSB) all mõistetakse komplekt erinevaid süsteeme (turva- ja tulekahjusignalisatsioonid, videovalve, seire- ja teavitussüsteemid, juurdepääsu kontroll jne), mille eesmärk on tagada rajatise turvalisus vastavalt kliendi nõuetele ja võimalustele, otstarbekus, rajatise individuaalsed omadused, tehnilised ja tehnilised omadused, olulisuse aste, ohutusnõuded.

KSB kompleksi kuuluvad objektide turvasüsteemid peavad üksteist täiendama ja omavahel suhtlema normaalses režiimis (ilma seadmete konfliktideta ja minimaalse veamääraga). Kaasaegsetes rajatiste turvakompleksides on valdavalt (kõige sagedamini leitavad) integreeritud järgmised süsteemid:

Kasutades teabe kogumise ja töötlemise süsteemi koos keskse juhtpaneeliga, ühendatakse üksikud süsteemid rajatise turvasüsteemi ühtseks integreeritud kompleksiks, täiendades üksteist ja toimides üksteisega koos.

Klassikaline integreeritud turvasüsteemi struktuur sisaldab järgmisi elemente:

- server või peamine (pea) arvuti kõigi süsteemide andmebaaside salvestamiseks, töötlemiseks ja haldamiseks ning aruannete kogumiseks;

- tööjaamad eraldi süsteemid (kui neid on vaja) andmete ja käskude vahetamiseks nende alamsüsteemide välisseadmetega ja vastuvõetud teabe eeltöötluseks (enne ülekandmist peaserverisse ja üldistamist);

- välisseadmed süsteemid (kontrollerid, laiendajad, juhtpaneelid jne) riistvaraliseks interaktsiooniks nende detektorite, andurite, ajamitega ja infotasandil, mis ühendab neid kohaliku liidese (RS-485, RS-232) kaudu tööjaamadega või server (peakompuuter);

- detektorid turva-, häire-, tulekahjusignalisatsioonid, lugejad, klaviatuurid, videokaamerad, valguse ja heli sireenid jne;

- lAN Enternet pakkuda autonoomselt töötavate üksikute süsteemide infosidet ühtses integreeritud kompleksis;

- tarkvara - serveri ja tööjaamade võrk, süsteem ja rakendus, püsivara süsteemikontrollerite, juhtpaneelide ja moodulite jaoks;

- tagatud toitesüsteem, mis tagab süsteemide katkematu elektrivarustuse hädaolukordades ja voolukatkestuste korral

Objekti kaitse tehnilised vahendid integreeruvad sageli insenerirajatistega ja moodustavad ühtsed tehnosüsteemidnt:

- rajatise perimeetri tara (ühendab endas tehnilisi vahendeid, nagu tara, ja tehnilisi, nagu spetsiaalne kaabel, andurid ja muud seadmed);

- kontrollpunktid (pöördenurgad, väravad, automaatsed väravad, biomeetrilised ja kaardile juurdepääsu kontrollsüsteemid jne);

- rammi tõkestavad seadmed (täiendatud numbri lugemiskaamerate, lugejate, puldiga jne);

- ruumide kaitseaiad väärisesemete (sh erivarustuse) hoidmiseks;

- seifid, metallkapid jms (näiteks seifid on varustatud videovalve kaamerate, lisalukkudega jne);

- siseturvalisuse postide varustus (broobiinid, pöördenurgad, ülekandealused jne);

- spetsiaalsed turvaväravad, -väravad, uksed (varustatud täiendavate lukkudega, automaatse avamise, juurdepääsu kontrollimisega jne);

- spetsiaalsed kaitsevõred, rulood, aknaluukide aknaluugid (varustatud täiendava automaatikaga juhtimiseks, häiretetektorite ja anduritega jne);

- lamineeritud turvaklaas (varustatud vibratsioonianduritega, klaasi terviklikkuse kahjustuste detektoritega jne) jne.

Autonoomsete insener-tehniliste süsteemide komplekt moodustab rajatise jaoks ühtse integreeritud insener-tehnilise turvasüsteemi.

Mõelge üksikasjalikumalt integreeritud turvasüsteemis sisalduvatele nõrkvoolu süsteemidele:

Turva-, häire- ja tulekahjusignalisatsiooni vahendid ja süsteemid (OPS)

Kavandatud kaitstavatesse rajatistesse loata sisenemise katsete tuvastamiseks, nende õigeaegseks teavitamiseks ja ärahoidmiseks, samuti inimeste elu ja tervise ohutuse tagamiseks ning tulekahju, gaasi, vee jms varale ja muudele väärisesemetele tekitatavate kahjude ärahoidmiseks. Hädaolukorras (see tähendab, kui andurid tuvastavad kõrvalekalded normaalsest) annab süsteem häire ja lülitab sisse ajamid (valguse ja heli sireenid, releed jne).

Turva- ja tulekahjusignalisatsioonisüsteemid on väga levinud ning neid kasutatakse kõikjal suurtes rajatistes (tehastes, tööstuskompleksides, ladudes, ärikeskustes, suurtes poodides), keskmistes (kontorid, korterelamud, kohvikud, restoranid, spordikeskused, garaažid, parklad) ja väikesed (eramud, korterid, garaažikarbid, töötoad jne). See jaotus tuleneb süsteemide suurest töökindlusest, tõhususest ja kuluefektiivsusest, kuna automatiseerimine ei saa olla julgeolekuga seotud, segada ja olla allutatud muudele inimlikele teguritele, kuid teatud objektide jaoks, eriti suurte või kõrgete turvanõuetega, pakuvad elektroonilised süsteemid suurenemist turvateenuste tõhusus, kuna automatiseerimine ei saa inimest täielikult asendada, tagada rikkumiste viivitamatu mahasurumine (näiteks kui suur territoorium tuleb viivitamatult neutraliseerida, mitte oodata erivägede saabumist), näha ette kõik hädaolukorrad jne.

Tulenevalt asjaolust, et turva-, häire- ja tulekahjusignalisatsioonid on ehituse ideoloogias väga lähedased, ühendatakse need reeglina väikestel objektidel ühe juhtploki (juhtpaneeli või juhtpaneeli) alusel. OPS-süsteemid hõlmavad:

- häirete tuvastamise ja käivitamise vahendid - andurid, andurid, sealhulgas suits, kuumus, leek, gaas, manuaal jne, nupud, pedaalid;

- teabe kogumise ja kuvamise võimalused - juhtpaneelid, juhtpaneelid, jaoturid, arvutid, laiendajad, aadressi- ja releemoodulid;

- hoiatusseadmed - valguse ja heli sireenid, modemid jne

Detektorid on mitmesugustel tööpõhimõtetel põhinevad seadmed, mis on loodud genereerima spetsiifiline signaal kontrollitava keskkonna parameetri vastava muutusega(kõikumine, temperatuurimuutused, vibratsioon, valgustase jne) ja jagunevad vastavalt nende rakendusalale - turvalisus, tulekahju ja turvalisus (praktiliselt pole saadaval) ja tulekahju:

Detektorid on mitmesugustel tööpõhimõtetel põhinevad seadmed, mis on loodud genereerima spetsiifiline signaal kontrollitava keskkonna parameetri vastava muutusega(kõikumine, temperatuurimuutused, vibratsioon, valgustase jne) ja jagunevad vastavalt nende rakendusalale - turvalisus, tulekahju ja turvalisus (praktiliselt pole saadaval) ja tulekahju:

- Turvadetektorid jagunevad omakorda:

- kontrollitava tsooni tüübi järgi - punkt-, lineaar-, pinna- ja ruumala järgi;

- vastavalt toimimispõhimõttele - elektriline, magnetiline, kokkupuutekontaktiga, piesoelektriline, optoelektrooniline, mahtuvuslik, heli, ultraheli, raadiolained, kombineeritud, kombineeritud jne.

- Tuletõrjujad jagunevad käsitsi ja automaatdetektoriteks, sealhulgas termilised (reageerivad temperatuuri tõusule), suits (reageerib suitsu ilmnemisele), leek (reageerimine lahtise leegi optilisele kiirgusele) jne.

CCTV (videovalve) vahendid ja süsteemid

Kavandatud nägemiskontrolli tagamiseks kogu territooriumi või objekti teatud alade üle, inimeste, esemete, sõidukite jms liikumise registreerimiseks ja arhiivis hoidmiseks, muude süsteemide (juurdepääsu kontroll, perimeetri turvalisus) nõuetekohase toimimise tagamiseks, et tagada inimeste elu ja tegevuse kaitse, ohutus materjal, teave, muud väärtused, samuti objekti infrastruktuur.

Kavandatud nägemiskontrolli tagamiseks kogu territooriumi või objekti teatud alade üle, inimeste, esemete, sõidukite jms liikumise registreerimiseks ja arhiivis hoidmiseks, muude süsteemide (juurdepääsu kontroll, perimeetri turvalisus) nõuetekohase toimimise tagamiseks, et tagada inimeste elu ja tegevuse kaitse, ohutus materjal, teave, muud väärtused, samuti objekti infrastruktuur.

Põhimõtteliselt võib videovalvesüsteeme jagada järgmiselt:

- põhimõttel videosignaali edastamine ja infotöötlus analoog-, digitaal- ja hübriidsüsteemile . Signaali edastamine videovalves põhineb telerisignaali edastamise põhimõttel. Analoogsüsteemid (nagu analoogtelevisioon) ilmusid esimestena ja pikka aega hõivasid juhtivad positsioonid, kuna need olid esimesed ja soodsamad, seetõttu on analoogsete videovalvesüsteemide osakaal praegu üsna suur. Digitaalseid videovalvesüsteeme eristavad suured võimalused, parem pildikvaliteet ja suurem funktsionaalsus, aga ka kõrgemad kulud, kuid tehnoloogia arengu, suurenenud nõudluse ja suure konkurentsi tõttu muutusid seadmed odavamaks ja hakkasid analoogsüsteeme aktiivselt välja tõmbama. Viimasel ajal on muutunud väga kiireloomuliseks juba varem loodud süsteemide (peamiselt analoog) uuendamine (täiustamine), kuna digitaalseadmetel (DVR-del jms) on suur potentsiaal, ning süsteemiseadmete täielik asendamine (eriti kui see on suur süsteem suures rajatises) väga kallis, oli nõudlus hübriidseadmete järele, nii et moodustati uus arengusuund, mis vallutab aktiivselt turu. Kuid tõenäoliselt ei lähe see kuigi kaua (suhteline kontseptsioon) ja kestab analoogsüsteemide lõpliku nihutamiseni, kui muidugi nad ei leiuta uut teabe edastamise ja töötlemise meetodit, siis saavad hübriidsüsteemid uue arendusvooru.

- vastavalt värvilahenduse omadustele värviline või mustvalge . Mustvalged süsteemid on väga levinud, kuna need ilmusid esimestena ja olid palju odavamad kui värvilised. Kui värvipilt sisaldas olulist lisateavet, rakendati värvisüsteeme. See oli tüüpiline suurte rajatiste jaoks, kus kasutatakse suurt hulka videokaameraid, ja kulude erinevus oli märkimisväärne, kuid viimasel ajal on seadmete maksumus muutunud madalamaks, kättesaadavus on suurenenud ja värvilised videokaamerad on järk-järgult hakanud mustvalgelt turult minema.

Jäär-süsteemi veel üks olulisemaid omadusi on selle eraldusvõime, s.t. võimalus kuvada pildi väikseimaid detaile. Tavaliseks eraldusvõimeks loetakse mustvalge videokaamera jaoks 380–420 teleliinit ja värvilise fotokaamera jaoks 300–350 televiisorit (meie praktikas kasutab meie ettevõte videokaameraid suurema eraldusvõimega 600–800 telerit). Videomonitoril peab olema suurem eraldusvõime, et mitte halvendada süsteemi üldist eraldusvõimet. Soovitav on valida videomonitor eraldusvõimega 600–800 kaksikut (kasutame HD-kvaliteediga videomonitore).

CCTV süsteemi kuuluvad seadmed (videovalve):

- telekaamerad (videokaamerad);

- monitorid;

- pilditöötlusseadmed;

- videosalvestus- ja -talletusseadmed;

- toiteallikad;

- kaabellevivõrgud teabe ja jõu edastamiseks;

- lisavarustus (termokapid, pöörlevad seadmed, IR-valgustus, prožektorid, lisaobjektiivid)

Suletud vooluringiga televiisor (videovalve) erineb põhimõtteliselt tavalistest kodumasinatest. Näiteks monitoridel on suurem eraldusvõime ja usaldusväärsus, videomagnetofonid - tihedam salvestus (24 kuni 960 tundi) ja võimalus muuta salvestuskiirust vastavalt väliste seadmete signaalile, pilditöötlusseadmed (nelik, multiplekserid, maatrikslülitid) - toodetakse praktiliselt Ainult OVN-süsteemide jaoks.

Lai valik varustust, erinevas hinnaklassis, erinevatelt tootjatelt, kvaliteedilt, funktsionaalsuselt ja omadustelt paneb mõtlema, kui valite mitte ainult lihtsa võhiku, vaid isegi spetsialistide ning aja jooksul nimekiri ainult laieneb. Mida suurem on valik, seda täpsem ja täpsem peaks olema arusaam, milline süsteem ja milleks seda plaanitakse luua. Seetõttu on enne varustuse valiku jätkamist vaja selgelt määratleda ülesanded, mida see peab lahendama. Näiteks:

- millistes tingimustes süsteem töötab - siseruumides või välitingimustes;

- kliimatingimused - temperatuuritingimused, kliimatingimused, eritingimused (näiteks sadam, kahjuliku atmosfääriga tehas, kõrge temperatuuriga töökoda või vastupidi väga madala temperatuuride vahemikuga jne)

- kui palju teavet süsteem peab tajuma, töötlema ja säilitama;

- mis režiimis - ööpäevaringselt või ainult päeval / öösel

- ja palju muid, kitsamaid ja spetsialiseerunumaid nõudeid, nagu näiteks vaatenurk, intelligentsed funktsioonid jne.

Rajatise ohutuse tagamine, eriti turva- ja turvateenuste jaoks, on tihedalt seotud hädaolukorrale reageerimise kiirusega. Ainult videovalvesüsteem annab võimaluse hetkel toimuvat koheselt näidata ja mitte ainult anda teavet koha ja looduse kohta, nagu turva-, häire- või tulekahjusignalisatsioonid. Lisaks salvestab OVN-süsteem kõik faktid, salvestab need arhiivi, töötleb ja tal on muid olulisi ja kasulikke funktsioone. Nõuetekohaselt kavandatud süsteem võimaldab hetkega kontrollida olukorda kontrollitavates piirkondades, vähendada reageerimisaega hädaolukorrale ja tagada kõige asjakohasemate meetmete vastuvõtmine olude kaitsmiseks ja nende vastu võitlemiseks.

Rajatise ohutuse tagamine, eriti turva- ja turvateenuste jaoks, on tihedalt seotud hädaolukorrale reageerimise kiirusega. Ainult videovalvesüsteem annab võimaluse hetkel toimuvat koheselt näidata ja mitte ainult anda teavet koha ja looduse kohta, nagu turva-, häire- või tulekahjusignalisatsioonid. Lisaks salvestab OVN-süsteem kõik faktid, salvestab need arhiivi, töötleb ja tal on muid olulisi ja kasulikke funktsioone. Nõuetekohaselt kavandatud süsteem võimaldab hetkega kontrollida olukorda kontrollitavates piirkondades, vähendada reageerimisaega hädaolukorrale ja tagada kõige asjakohasemate meetmete vastuvõtmine olude kaitsmiseks ja nende vastu võitlemiseks.

CCTV süsteemide abil saab lahendada mitu peamist ülesannet:

- olukorra üldine vaatlus;

- videokaamerate vaatevälja ilmunud inimeste, loomade, sõidukite, objektide jms tuvastamine;

- tuvastatud piltide tuvastamine ja sobitamine;

- tuvastatud objektide ja muude funktsioonide trajektooride fikseerimine ja jälgimine.

Videovalvesüsteemid Need on jagatud lihtsaks (üks või kaks videokaamerat) ja keeruliseks (mitme kaameraga) erineva pilditöötlusega.

- lihtsad süsteemid Neid kasutatakse rajatise olukorra reaalajas jälgimiseks, neil pole erifunktsioone ja need koosnevad videokaameratest (üks või kaks) ja sideliiniga ühendatud videomonitorist, et edastada kaamerast monitorile signaali. Selline süsteem on igasuguse keerukusega videovalvesüsteemide alus.

- keerulised süsteemid - rakendatakse ruumides, kus kehtivad tõsised turvanõuded, või otse videovalve jaoks (näiteks kauplustes jne)hõlmab mitut kaamerat, mis on ühendatud lülitite, kvadrandite või multiplekserite kaudu ühe või kahe videomonitoriga. Selliste süsteemide jaoks kasutatakse keskmiselt kuni kaheksat videokaamerat, kuna suurem arv raskendab ühe operaatori tööd igas vaatlustsoonis olukorra jälgimisel. Ühe operaatori jaoks peetakse optimaalseks koormuseks nelja kaameraga pildi jälgimist.

Videoseire süsteemid – võimaldama rajatise olukorra videoseiret, arhiivis videoteabe registreerimist ja salvestamist spetsiaalsetes seadmetes (DVR-id, videoserverid, “pilv”)mis võivad töötada pidevas režiimis või kaadri kaupa kaadrite vahel etteantud intervallidega salvestamisel koos praeguse kellaaja ja kuupäeva kohustusliku salvestamisega. Sellise plaadi esitamisel on võimalik kogu olukord kontrollitavates piirkondades mitu tagasiulatuvat jälgimist, murettekitava olukorra üksikasjalik uurimine koos toimuvate sündmuste aja kindlaksmääramisega.

Video turvasüsteemid - või teisisõnu, “video turvasignalisatsiooni tsoonid” - need on keerukad videovalvesüsteemid, mis käivitavad häire tekkimise, kui vastava tsooni videokaamerast tulev videoseda muutub, st kui pilt muutub, loetakse uusi objekte või muid individuaalseid parameetreid normist kõrvalekalleteks (ebastandardne) olukord). Selleks kasutab süsteem ühe- ja mitme kanaliga liikumisandureid.

Liikumisandurid on analoogsed (peamiselt ühe kanaliga) ja digitaalne (ühe- ja mitme kanaliga).

Analoogdetektorites on tsoonid, milles liikumine tuvastatakse, videomonitoril spetsiaalselt tähistatud valge või musta piirjoonega. Selleks mõõdetakse ja salvestatakse igas markeri aknas pildi video signaali (viite) keskmine pinge (eraldi) ja seejärel võrreldakse seda pärast kindlat ja täpsustatud ajavahemikku äsja saabunud pildi pingega samades tähistatud akendes. Kui hälve referentsväärtusest on suurem kui teatud väärtus (tavaliselt tundlikkuse lävi 10%), genereerib liikumisandur häire.

Digitaalsetes detektorites saab pildi videomonitoril jagada mitmeks kümneks või isegi sajaks markertsooniks (aknad). Iga akent saab programmeerida eraldi, määrates tsooni suurusele ja tundlikkusele individuaalsed parameetrid (sobimatute elementide arv ja sobimatuse amplituud igas konkreetses elemendis). Lisaks saab kliendi soovil kõiki marker aknaid konfigureerida mis tahes kombinatsioonis.

Pilt ühe videosalvestustsükli iga kaadri igas markeriaknas salvestatakse eraldi digitaalse liikumisanduri mällu ja seejärel, pärast määratud aja möödumist, võrreldakse seda elementide kaupa järgmise tsükli samades markeriakendes saabuva kujutisega. Kui määratud piltide mittevastavuse piir on ületatud, genereeritakse häire ühes või mitmes samas markeraknas.

Parameetrite komplekt päeval ja öösel ühes objektis võib erineda (näiteks supermarketi, kaubanduskeskuse, büroohoone või lao jaoks), seetõttu on detektorites seatud kaks lülitatavat töörežiimi: päev ja öö, mis erinevad markertsoonide konfiguratsioonis ja tundlikkuses. Töörežiime lülitatakse tavaliselt sisemise või välise taimeri abil.

Ligipääsukontrolli- ja haldussüsteemid on tarkvara ja riistvara (riistvara ja tarkvara) ning organisatsiooniliste ja haldusmeetmete (seadusandlikud, haldus- ja regulatiivdokumendid, määrused, juhised jne, haldusprotseduurid jne) kombinatsioon, mis tagavad korraldamise, piiramise, levitamise personali, külastajate, kasutajate (elanike), sõidukite juurdepääsuõiguse ümberjaotamine objekti kontrollitavale territooriumile eesmärgiga tagada inimeste elu ja inimeste ohutus, vara, materiaalsete ja teabeväärtuste, infrastruktuuri ja objekti terviklikkuse turvalisus jne.

Viimasel ajal on juurdepääsu kontrollsüsteemide peamine arengusuund nende intellektuaalsus ja integreerimine teiste turvasüsteemidega. ACS-süsteem sisaldab suurt hulka alamsüsteeme, mis võivad töötada täiesti autonoomselt (ja teistega) ning saavad suhelda kõigi juurdepääsu juhtimissüsteemide ja muude turvasüsteemidega (näiteks läbipääsusüsteem - ACS-seadmed interakteeruvad: pöördeladu, lugejad, kontrollerid, tarkvarapakett ja videovalvesüsteem: videokaamera ja tarkvara, mis lisaks võimaldab fikseerida, tuvastada isik ja arhiivi sissepääsu kaudu läbipääsu fakt). ACS-süsteemid pakuvad märkimisväärse hulga teabe abil aruannete kogumist, töötlemist ja genereerimist ning edastavad selle hostarvutile (serverisse), tegelikult integreeritud turvasüsteemides täidavad nad tänu ACS-i poolt vastu võetud ja edastatud teabele ühte keskset funktsiooni, funktsioonid ja regulatsioonid on konfigureeritud muude süsteemide töö, näiteks videovalve, turva- ja tulekahjusignalisatsioonid, perimeetri turvasüsteem, valgustus, ventilatsioon, kommunikatsiooniküte jne (näiteks ACS-süsteem teatab, et töötaja läbis kontrollpunkti objektile, süsteem kontrollib tema juurdepääsuõigusi ja pädevust ning eemaldatakse kaitse alt) just need ruumid, kuhu töötajal on juurdepääs, on paigaldatud ruumides valgustus automaatselt ühendatud, küte ühendatud, sõltuvalt tulevate töötajate arvust, ventilatsiooni töörežiim muutub jne).

Viimasel ajal on juurdepääsu kontrollsüsteemide peamine arengusuund nende intellektuaalsus ja integreerimine teiste turvasüsteemidega. ACS-süsteem sisaldab suurt hulka alamsüsteeme, mis võivad töötada täiesti autonoomselt (ja teistega) ning saavad suhelda kõigi juurdepääsu juhtimissüsteemide ja muude turvasüsteemidega (näiteks läbipääsusüsteem - ACS-seadmed interakteeruvad: pöördeladu, lugejad, kontrollerid, tarkvarapakett ja videovalvesüsteem: videokaamera ja tarkvara, mis lisaks võimaldab fikseerida, tuvastada isik ja arhiivi sissepääsu kaudu läbipääsu fakt). ACS-süsteemid pakuvad märkimisväärse hulga teabe abil aruannete kogumist, töötlemist ja genereerimist ning edastavad selle hostarvutile (serverisse), tegelikult integreeritud turvasüsteemides täidavad nad tänu ACS-i poolt vastu võetud ja edastatud teabele ühte keskset funktsiooni, funktsioonid ja regulatsioonid on konfigureeritud muude süsteemide töö, näiteks videovalve, turva- ja tulekahjusignalisatsioonid, perimeetri turvasüsteem, valgustus, ventilatsioon, kommunikatsiooniküte jne (näiteks ACS-süsteem teatab, et töötaja läbis kontrollpunkti objektile, süsteem kontrollib tema juurdepääsuõigusi ja pädevust ning eemaldatakse kaitse alt) just need ruumid, kuhu töötajal on juurdepääs, on paigaldatud ruumides valgustus automaatselt ühendatud, küte ühendatud, sõltuvalt tulevate töötajate arvust, ventilatsiooni töörežiim muutub jne).

Riist- ja tarkvarakompleks SKUD sisaldab järgmisi seadmeid:

Tarkvara on juurdepääsu kontrollsüsteemi väga oluline osa (välja arvatud väike ja analüüti mittevajav, kuna näiteks tarkvara vajab isegi kahe lugeja süsteem, kui klient soovib tööaega jälgida), see pakub palju süsteemi funktsioone, hõlbustab sellega töötamist ja võimaldab teil suhelda. teiste süsteemidega. Seetõttu teevad paljud turvasüsteemide eri valdkondade tarkvara ja seadmete arendajad aktiivset koostööd ja integreerivad oma tooteid. Kahjuks püsib olukord endiselt nii, et erinevate tootjate ACS-i haldusprogrammid on keskendunud konkreetsete tootjate kontrollerite liini haldamisele. Juhtub, et ühe tootja seadme jaoks kirjutavad mitmed arendajad oma tarkvara. Üleilmastumine on aga objektiivne projekt, iga tarkvara- ja riistvaraseadmete tootja on huvitatud selle turul reklaamimisest, seetõttu luuakse üha rohkem integreeritud lahendusi, mis laiendab tunduvalt turvasüsteemide võimalusi, funktsionaalsust ja orgaanilist kasutamist, hõlbustab oluliselt installimist, konfigureerimist ja süsteemi integreerimine.

Inimeste hoiatamise ja evakueerimise vahendid tulekahju korral

Süsteem on loodud inimeste evakueerimise ajal ohutusse piirkonda, tulekahju, hädaolukordade ja muude ohtude korral inimeste ohutusele, elule ja tervisele, viivitamatuks teavitamiseks ja kontrollimiseks. Ohutuks tsooniks loetakse hoonete ja rajatiste sees asuvaid ruume (või ruumide sektsiooni) ning rajatise enda territooriumi, sellega külgnevat territooriumi või ruume ja territooriumi, mis asuvad ohutegurist ohutus kauguses, kuid mis pole kaitseobjektiga seotud.

Evakueerimine toimub vastavalt standardile GOST 12.1.004-91, kasutades seadet vajaliku arvu evakuatsiooniteede jaoks vastavalt nõutavatele parameetritele, samuti korraldades inimestele õigeaegse teavitamise ja nende liikumise kontrolli.

Evakueerimine toimub vastavalt standardile GOST 12.1.004-91, kasutades seadet vajaliku arvu evakuatsiooniteede jaoks vastavalt nõutavatele parameetritele, samuti korraldades inimestele õigeaegse teavitamise ja nende liikumise kontrolli.

Tulekahjust või muudest hädaolukordadest teavitamiseks edastatakse valgust (plakateid) ja helisignaale ruumidesse, kus inimesed võivad olla ohus, et ruumid blokeerida. Evakuatsiooniga kaasneb hääleteabe tõlkimine, mis sisaldab juhiseid vastavalt häirele, liikumissuunale jms. Tekstid on spetsiaalselt välja töötatud ja ette kirjutatud, sisaldavad juhiseid erinevate võimaliku ohu juhtumite kohta ja on lisatud rangelt vastavalt tekkinud ohule. Leviedastus toimub valjuhääldiseadmete kaudu, hoiatussüsteemi saab kombineerida objekti leviedastamise süsteemiga. Sel juhul peavad raadiosaatevõrgu elemendid ja raadiosõlme ruumid vastama süsteemile esitatavatele nõuetele. Lisaks on evakuatsiooniteed tähistatud spetsiaalsete näidikute, noolte ja siltidega. Potentsiaalselt ohtlikke alasid tähistab ekraan või spetsiaalsed lambid.

Hoiatus- ja evakuatsioonisüsteem on ühendatud tulekahjusignalisatsioonisüsteemidega, mis täidavad tulekahjuallika tuvastamise funktsioone.

Hoiatus- ja evakuatsioonisüsteemide seadmete kavandamisel ja valimisel tuleb rangelt järgida normatiivdokumentide - NPB 77-98 (tuleohutusstandardid) ja NPB 104-03 - nõudeid.

Sõltuvalt SOUE funktsionaalsetest omadustest (hoiatussüsteem ja evakuatsiooni juhtimine) jaguneb see viide tüüpi:

- mida iseloomustab heliteatmismeetodi olemasolu (kõned, toonitud signaal jne);

- mida iseloomustab kindel teavitusmeetod ja väljumisnäidikud „Väljumine”. Teatamine peaks toimuma kõigis ruumides samal ajal;

- seda iseloomustab hääleteate meetod (spetsiaalsete palade salvestamine ja edastamine) ja väljapääsu indikaatorite olemasolu. Teatamise järjekord on reguleeritud: esiteks hooldustöötajad ja seejärel kõik ülejäänud vastavalt spetsiaalselt välja töötatud skeemile ja järjestusele;

- seda iseloomustab hääleteate meetod (spetsiaalsete palade salvestamine ja edastamine) ja väljapääsu indikaatorite olemasolu. Tuleks tagada teavitusala suhtlus kontrollruumiga. Teatamise järjekord on reguleeritud: esiteks hooldustöötajad ja seejärel kõik ülejäänud vastavalt spetsiaalselt välja töötatud skeemile ja järjestusele;

- seda iseloomustab hääleteate meetod (spetsiaalsete palade salvestamine ja edastamine) ja “Exit” indikaatorite olemasolu. Suunatuled tuleb iga tsooni jaoks eraldi sisse lülitada. Tuleks tagada teavitusala suhtlus kontrollruumiga. Reguleeritakse teavituse prioriteetsus: esiteks hooldustöötajad ja seejärel kõik ülejäänud vastavalt spetsiaalselt välja töötatud skeemile ja prioriteedile. Teatlussüsteemi automatiseerimine on täielikult automatiseeritud ning reguleeritud on paljude hoiatuste tsoonide evakueerimise korraldamise paljude võimaluste rakendamise võimalus.

Hoonete varustamisel hoiatus- ja evakuatsioonikontrollisüsteemidega juhinduvad nad rajatise individuaalsetest parameetritest ja normatiivdokumentide selgetest standarditest, mida tuleb rangelt järgida. Süsteemi tüüp, struktuur, süsteemiseadmete koostis, selle tehnilised omadused jne määratakse kindlaks normatiivdokumentide alusel ja need on iga objekti puhul individuaalsed, tuleb sellele küsimusele suhtuda väga tõsiselt, kuna süsteemi õigsus ja tõhusus (eriti suurtes rajatistes) sõltub paljude inimeste elust. Väikeste ja keskmise suurusega objektide puhul kasutatakse kõige sagedamini 1 ja 2 tüüpi SOUE, suuremate või keerukate objektide puhul ülejäänud tüüpe.

Perimeetri turvatööriistad ja süsteemid

Ümbermõõt on kinnistu territooriumi välispiir. Perimeetri turvasüsteem on loodud rajatise turvalisuse tagamiseks, vältimaks ja minimeerides perimeetri piiride inimeste, loomade, sõidukite ja muude objektide loata rikkumise ohte, samuti teavitama rajatise kasutajat ning süsteeme ja turvateenuseid (sh eraturva, sisejulgeoleku ja jne), katse kohta tungida läbi objekti territooriumi ning kõigist hädaolukordadest ja katsetest rikkuda perimeetrit.

Perimeetri kaitse on objekti integreeritud turvasüsteemi üks olulisemaid elemente. Tegelikult on ümbermõõt kaitseala esimene piir ja kogu rajatise kui terviku kaitse tase, teiste turvasüsteemide ja teenuste reageerimise maksimaalne ajavahemik sõltub sellest, kui hästi seda valvatakse ja kaitstakse (mida parem on perimeeter, seda vähem tõenäoline rajatise piiride rikkumine, seda rohkem aega on teistel teenustel kvaliteetsele ja õigeaegsele reageerimisele, et takistada sissetungija sisenemist rajatisse) Perimeetri turvasüsteem on lennujaamade, energiarajatiste, naftakeemia- ja gaasisektori, sõjaväerajatiste, transpordirajatiste, teaduslike ja paljude tootmisrajatiste turvasüsteemide kohustuslik osa. Perimeetri turvasüsteem võimaldab teil võimaliku sissetungija avastada rajatise „varase lähenemise” ajal, kasutades uusimat varustust. on võimalik fikseerida mitte ainult tegevuse algus (näiteks siis, kui inimene juba proovib aiast läbi ronida), vaid sel hetkel, kui kavatsus ilmub (näiteks kui inimene alles hindab võimalusi, kas see on seda väärt või mitte, või millisesse kohta on parem seda teha, või on see lihtsalt sisenemas) potentsiaalselt ohtlikku tsooni), see tähendab, et tungimist takistavaid meetmeid saab võtta palju kiiremini ja isegi ennetada selliseid katseid. Turvasüsteemide arendamine muutis perimeetri turvasüsteemide seadmed palju odavamaks, mitmekesisemaks ja taskukohasemaks, seetõttu hakati neid süsteeme aktiivselt rakendama mitte ainult suurtes rajatistes, vaid ka suhteliselt väikestes, näiteks eramute ja suvilate kaitseks, ehkki 5 aastat tagasi oli see üsna kallis nauding.

Perimeetri kaitse on objekti integreeritud turvasüsteemi üks olulisemaid elemente. Tegelikult on ümbermõõt kaitseala esimene piir ja kogu rajatise kui terviku kaitse tase, teiste turvasüsteemide ja teenuste reageerimise maksimaalne ajavahemik sõltub sellest, kui hästi seda valvatakse ja kaitstakse (mida parem on perimeeter, seda vähem tõenäoline rajatise piiride rikkumine, seda rohkem aega on teistel teenustel kvaliteetsele ja õigeaegsele reageerimisele, et takistada sissetungija sisenemist rajatisse) Perimeetri turvasüsteem on lennujaamade, energiarajatiste, naftakeemia- ja gaasisektori, sõjaväerajatiste, transpordirajatiste, teaduslike ja paljude tootmisrajatiste turvasüsteemide kohustuslik osa. Perimeetri turvasüsteem võimaldab teil võimaliku sissetungija avastada rajatise „varase lähenemise” ajal, kasutades uusimat varustust. on võimalik fikseerida mitte ainult tegevuse algus (näiteks siis, kui inimene juba proovib aiast läbi ronida), vaid sel hetkel, kui kavatsus ilmub (näiteks kui inimene alles hindab võimalusi, kas see on seda väärt või mitte, või millisesse kohta on parem seda teha, või on see lihtsalt sisenemas) potentsiaalselt ohtlikku tsooni), see tähendab, et tungimist takistavaid meetmeid saab võtta palju kiiremini ja isegi ennetada selliseid katseid. Turvasüsteemide arendamine muutis perimeetri turvasüsteemide seadmed palju odavamaks, mitmekesisemaks ja taskukohasemaks, seetõttu hakati neid süsteeme aktiivselt rakendama mitte ainult suurtes rajatistes, vaid ka suhteliselt väikestes, näiteks eramute ja suvilate kaitseks, ehkki 5 aastat tagasi oli see üsna kallis nauding.

Mehaanilised tõkked aeglustavad ja takistavad objekti territooriumile tungimist ning tehnilised vahendid võimaldavad rikkumise fakti või tahtlust õigeaegselt tuvastada, kasutajaid teavitada, häiret anda ja sobivate seadistustega ka sissetungija eemale peletada (kõigil pole soovi heli sisselülitamisel jätkata ronimist üle tara) sireenid, mis on suunatud prožektorite valguses ja kaamerate relva all).

Mehaanilised tõkked aeglustavad ja takistavad objekti territooriumile tungimist ning tehnilised vahendid võimaldavad rikkumise fakti või tahtlust õigeaegselt tuvastada, kasutajaid teavitada, häiret anda ja sobivate seadistustega ka sissetungija eemale peletada (kõigil pole soovi heli sisselülitamisel jätkata ronimist üle tara) sireenid, mis on suunatud prožektorite valguses ja kaamerate relva all).

Perimeetri varustamisel on vaja arvestada:

- võimalus eraldada tehnilise turvaseadme paigutamiseks keelutsoon (piiratud ala);

- maastiku ja ümbritseva ala omadused;

- objekti topograafia ja töörežiim;

- rajatise ja lähiümbruse taimestiku tüübid;

- külgneva territooriumi infrastruktuur, raudteede ja maanteede, elektriliinide, torujuhtmete, kaabelliinide, veeteede jne olemasolu

- süsteemi kasutajate vajadused mugavalt (mitte kõigil süsteemi kasutajatel on hea meel näha tara peal okastraati, videokaamera läätsi ja mitmesuguseid andureid; seetõttu on vaja ette näha kujundusotsuste võimalus, näiteks paigaldada seadmed dekoratiivsetesse elementidesse, tuledesse jne, et tagada mugav õhkkond);

- väravate, väravate jms korraldamisel tuleks erilist tähelepanu pöörata “tühimiku tsoonidele”, hooletus ja erinevate süsteemide varustuse halva kvaliteediga integreerimine võib halvendada süsteemi kvaliteeti tervikuna.

Sõltuvalt rajatise individuaalsetest omadustest (selle otstarve, kujundus, asukoht, klimaatilised ja geodeetilised tegurid, külgnev taristu jne) võib perimeetrijoone varustada ühe või mitme turvasüsteemiga või ka tervikuna või eraldi perimeetri lõigud.

Ühesuunaline turvasüsteemomakorda saab seda luua mis tahes konkreetsete tingimuste jaoks kõige sobivama tuvastamismeetodi alusel või koosneda erineva tööpõhimõttega detektorite kombinatsioonist. Näiteks võrgusilma alumist ja keskmist osa kaitsevad kaabli suhtes tundlikud elemendid (vibratsiooni ja ühenduse purunemise suhtes tundlikud) ning visiiriks on valgusdetektor. Selle tulemusel saame süsteemi, mis on kaitstud katsete eest, mis lubamatult riivavad aia terviklikkust, ja katsetest üle ronida.

Mitmepoolne turvasüsteem see on varustatud kahe või enama joonega, mis asuvad üksteisest teatud kaugusel, ühendab mitu turvaelementi, võimaldab kindlaks teha sissetungija liikumissuuna ja võimaldab säilitada süsteemi jõudlust, kui üks tuvastusvahenditest ebaõnnestub, seetõttu on see usaldusväärsem ja funktsionaalsem.

Perimeetri valiku ja varustuse ühe või teise turvasüsteemiga määrab tara tüüp ja ülaosa:

Perimeetri valiku ja varustuse ühe või teise turvasüsteemiga määrab tara tüüp ja ülaosa:

- monteeritav raudbetoon

- metallist

- võrk

- puust

- monoliitne

- kombineeritud

Igal piirdeaia tüübil on oma plussid, miinused ja nõrkused. Seoses rajatise individuaalsete parameetritega (ülal) ning lähtuvalt kliendi vajadustest ja võimalustest valitakse perimeetri turvasüsteemi jaoks tehnilised vahendid.

Vene Föderatsioonis on perimeetri turvasüsteemi varustuse valimisel üks peamisi tegureid töö kliimatingimused. Meie riik on suur ja asub erinevates kliimavöötmetes, Rostovi piirkonnas hästi töötavad seadmed ei sobi Tambovile ja üldse ei sobi Habarovskajale. Muidugi, see on väga laiendatud näide, kuid praktikas kohtame sageli katseid kasutada ühes piirkonnas rakendatud standardlahendust teise piirkonna vajaduste rahuldamiseks. Selline skeem ei ole tõhus ja seda tuleb edasi arendada ja kohandada. Selle põhjuseks on konkreetsete kliimatingimuste jaoks sobivate seadmete individuaalsed omadused, mudelite, konstruktsiooni, omaduste, koostoime muude omadustega omadused ja kulud. Lisaks mängib rolli kaabelvõrkude paigaldamise meetod, kasutatud materjal (kaablitüübid), paigaldusviis jne.

Panga sularahata maksed. Selles osas keskendume loodud infoturbesüsteemile (IS) nõuete vormistamisele.

- turvalisuse roll äriorganisatsiooni elus;

- infoturbe teenuse koht organisatsiooni juhtimisstruktuuris;

- turvalisuse praktilised aspektid;

- riskijuhtimise teooria rakendamine infoturbes;

- peamised ohud ja nende rakendamisest tulenev võimalik kahju;

- sularahata maksete IB süsteemile kohustuslike nõuete koostis.

Turvalisuse roll äriorganisatsiooni elus

Kaasaegses Venemaa majanduskeskkonnas on palju erinevaid organisatsioone. See võib olla riigiettevõte (FSUE, MUP), riiklikud fondid ja lõpuks tavalised äriorganisatsioonid. Peamine erinevus viimaste ja kõigi teiste vahel on see, et nende peamine eesmärk on maksimeerida kasumit ja kõik, mida nad teevad, on suunatud just sellele.

Kommertsorganisatsioon võib teenida mitmel viisil, kuid kasum määratakse alati ühtmoodi - see on sissetulek miinus kulud. Veelgi enam, kui turvalisus pole ettevõtte põhitegevus, siis see ei teeni tulu ja kui jah, siis selle tegevuse mõistmiseks peaks see kulusid vähendama.

Ettevõtte turvalisuse tagamise majanduslik eesmärk on ohtude kahjumi minimeerimine või täielik kõrvaldamine. Kuid tuleb arvestada ka sellega, et kaitsemeetmete rakendamine maksab ka raha ja seetõttu võrdub turvalisuse tõeline kasum turvalisuse ohtude rakendamisest säästetud rahasummaga, millest lahutatakse kaitsemeetmete kulud.

Kord peeti vestlus kommertspanga omaniku ja tema organisatsiooni turvateenistuse juhi vahel turvalisuse tagamise majanduslikust mõjust. Selle vestluse sisu peegeldab kõige täpsemini turvalisuse rolli ja kohta organisatsiooni elus:

Turvalisus ei tohiks äri segada.

"Kuid peate maksma turvalisuse ja selle puudumise eest."

Ideaalne turvasüsteem on keskpunkt neutraliseeritud ohtude, sellele kulutatud ressursside ja ettevõtte kasumlikkuse vahel.

Infoturbe teenuse koht organisatsiooni juhtimisstruktuuris

Infoturbe tagamise eest vastutavat struktuuriüksust võib nimetada erinevalt. See võib olla osakond, juhtkond või isegi infoturbe osakond. Lisaks kutsume ühendamiseks seda struktuuriüksust lihtsalt infoturbeteenuseks (NIB).

NIB-i loomise põhjused võivad olla erinevad. Eristame kahte peamist:

- Hirm.

Ettevõtte juhtkond on teadlik, et arvutirünnakud või infolekked võivad põhjustada katastroofilisi tagajärgi, ning teeb jõupingutusi nende neutraliseerimiseks. - Vastavus juriidilistele nõuetele.

Kehtivad juriidilised nõuded panevad ettevõttele ISS-i asutamise kohustused ja tippjuhtkond pingutab nende rakendamiseks.

NIB-i alluvuse seisukohast on Vene Föderatsiooni keskpanga ülaltoodud sätetes ette nähtud ainult üks piirang - “Infoturbeteenusel ja informativatsiooni (automatiseerimise) teenusel ei tohiks olla ühist kuraatorit”, vastasel juhul jääb organisatsioonile vabadus valida. Vaatleme tüüpilisi võimalusi.

Tabel 1.

| Alluvus | Funktsioonid |

|---|---|

| NIB IT valdkonnas | 1. Kaitse korraldamine on võimalik ainult välise ründaja vastu. Peamine tõenäoline sissetungija on IT-töötaja. Temaga on võimatu tegeleda IT osana. 2. Venemaa Panga nõuete rikkumine. 3. Otsene dialoog IT-ga, infoturbesüsteemide lihtne juurutamine |

| NIB turvateenuse osana | 1. Kaitse nii sisemiste ründajate kui ka väliste ründajate tegevuse eest. 2. SB on ühtne juhtkonna vaheline suhtluspunkt mis tahes turvaküsimustes. 3. IT-ga suhtlemise keerukus, kuna suhtlus toimub IT ja SB juhtide tasandil ning viimasel on reeglina IT-alaseid teadmisi. |

| NIB annab aru juhatuse esimehele | 1. NIB-l on maksimaalne pädevus ja oma eelarve. 2. Juhatuse esimehele luuakse täiendav kontroll- ja suhtluspunkt, mis nõuab teatavat tähelepanu. 3. Võimalikud konfliktid Julgeolekunõukogu ja ISS-i vahel vastutusalades juhtumite uurimisel. 4. Eraldi NIB saab "poliitiliselt" tasakaalustada Julgeolekunõukogu volitusi. |

Panga teiste struktuuriüksuste ja tippjuhtkonnaga suheldes on mis tahes organisatsiooni SIB-l üks ühine probleem - tõendid selle olemasolu (finantseerimise) vajalikkuse kohta.

Probleem on selles, et infoturbe neutraliseeritud ohtudest säästetud rahasummat ei saa täpselt kindlaks määrata. Kui ohtu pole realiseeritud, pole sellest kahju ja kuna probleeme pole, siis pole neid vaja lahendada.

Selle probleemi lahendamiseks saab NIB tegutseda kahel viisil:

- Näidake majanduslikku väärtust

Selleks peab ta juhtumitel silma peal hoidma ja hindama nende rakendamisest tulenevat potentsiaalset kahju. Võimaliku kahju kogusummat võib pidada säästetud rahaks. Hinnatud kahju suurusega seotud erimeelsuste lahendamiseks on soovitatav kõigepealt välja töötada ja heaks kiita selle hindamise metoodika. - Tegelege sisemise PR-iga

Organisatsiooni tavapärased töötajad ei tea tavaliselt, mida NIB teeb, ja peavad oma töötajaid rämpsuks ja šarlataniks, kes segavad nende tööd, mis põhjustab asjatuid konflikte. Seetõttu peaks ISS perioodiliselt oma kolleege oma tegevuse tulemustest teavitama, rääkima infoturbe praegustest ohtudest, korraldama koolitusi ja tõstma nende teadlikkust. Ettevõtte iga töötaja peaks tundma, et kui tal on infoturbega seotud probleeme, võib ta pöörduda ISSi poole ja nad aitavad teda seal.

Turvalisuse praktilised aspektid

Toome esile turvalisuse praktilised aspektid, millest tuleb kõrgemale juhtkonnale ja teistele struktuuriüksustele teatavaks teha ning mida infoturbesüsteemi ülesehitamisel arvesse võtta:

- Turvalisus on pidev, lõputu protsess. Selle abiga saavutatud kaitseaste kõigub aja jooksul sõltuvalt kahjulikest teguritest ja nende neutraliseerimise püüdlustest.

- Turvalisust ei saa tagada pärast fakti, st sel hetkel, kui oht on juba realiseeritud. Ohu neutraliseerimiseks tuleb turbeprotsess enne selle proovimist alata.

- Enamik ohtudest on inimtekkelised, see tähendab, et inimesi ohustavad organisatsioonid ühel või teisel viisil. Nagu arvuti kohtuekspertiisi teadlased ütlevad: "Inimesed ei varasta programme."

- Inimesed, kelle turvalisus on tagatud, peavad osalema ohtude neutraliseerimises.

olgu see siis ettevõtete omanikud või kliendid. - Turvalisus on korporatiivse kultuuri tuletis. Kaitsemeetmete rakendamiseks vajalik distsipliin ei saa organisatsiooni töö ajal olla kõrgem kui üldine distsipliin.

Riskijuhtimine

Infoturve on vaid üks turvalisuse valdkondi (majanduslik turvalisus, füüsiline turvalisus, tuleohutus jne). Lisaks infoturbeohtudele on mis tahes organisatsiooni ohus muud võrdselt olulised ohud, näiteks varguste, tulekahjude, ebaausate klientide pettuste, kohustuslike nõuete rikkumise (vastavuse) ähvardused jne.

Lõppkokkuvõttes ei huvita organisatsiooni, millist konkreetset ohtu ta kannatab, olgu selleks vargused, tulekahju või arvuti häkkimine. Kahjude suurus on oluline.

Lisaks kahju suurusele on ohtude hindamisel oluline tegur ka rakendamise tõenäosus, mis sõltub organisatsiooni äriprotsesside omadustest, selle infrastruktuurist, välistest pahatahtlikest teguritest ja võetud vastumeetmetest.

Omadust, mis võtab arvesse kahju ja ohu realiseerumise tõenäosust, nimetatakse riskiks.

Märge. Riski teadusliku määratluse saab dokumendist GOST R 51897-2011

Riski saab mõõta nii kvantitatiivselt, näiteks korrutades kahju tõenäosusega kui ka kvalitatiivselt. Kvalitatiivne hindamine viiakse läbi siis, kui kahju ega tõenäosust pole kvantifitseeritud. Sel juhul võib riski väljendada väärtuste kombinatsioonina, näiteks kahju on “keskmine”, tõenäosus “suur”.

Kõigi ohtude kui riskide hindamine võimaldab organisatsioonil tõhusalt kasutada oma olemasolevaid ressursse, et neutraliseerida täpselt need ohud, mis on tema jaoks kõige olulisemad ja ohtlikumad.

Riskihaldus on integreeritud ja kulutõhusa organisatsiooni turvasüsteemi loomise peamine lähenemisviis. Pealegi põhinevad peaaegu kõik pangandust käsitlevad normatiivdokumendid Baseli pangajärelevalve komitee riskijuhtimise soovitustel.

Peamised ohud ja nende rakendamisest tuleneva võimaliku kahju hindamine

Toome välja panga sularahata maksete teostamisega seotud peamised ohud ja määrame nende rakendamisest maksimaalse võimaliku kahju.

Tabel 2.

Analüüsitud tegevuse struktuur hõlmab siin äriprotsesside komplekti:

- korrespondentsuhete loomine partnerpankade ja Vene Föderatsiooni keskpangaga;

- arveldused klientidega.

Kohustuslikud nõuded sularahata maksete IB süsteemile

Peamiste ohtude kaalumisel hindasime nende kahjustusi, kuid ei hinnanud nende rakendamise tõenäosust. Fakt on see, et kui maksimaalne võimalik kahju on ühegi panga jaoks sama, siis on ohtude tõenäosus pankade vahel erinev ja sõltub rakendatud kaitsemeetmetest.

Üks peamisi meetmeid infoturbeohtude tõenäosuse vähendamiseks on järgmine:

- parimate tavade juurutamine IT ja infrastruktuuri haldamisel;

- integreeritud infoturbesüsteemi loomine.

Peamine nüanss, mida tuleb infoturbe tagamisel arvestada, on see, et seda tüüpi tegevust reguleerivad riik ja keskpank üsna rangelt. Pole tähtis, kuidas riske hinnatakse, hoolimata sellest, kui väikesed on panga käsutuses olevad ressursid, peab selle kaitse vastama kehtestatud nõuetele. Vastasel juhul ei saa see töötada.

Kaaluge Venemaa Pangaga korrespondentsuhete äriprotsessidele kehtestatud teabe kaitse korraldamise nõudeid.

Tabel 3.

Nõuete dokumendid |

Karistus rikkumise eest |

|---|---|

| Isikliku teabe kaitse. Põhjus - maksedokumentides on isikuandmed (maksja / saaja täielik nimi, tema aadress, isikut tõendava dokumendi andmed) |

|

| Isikuandmete föderaalne seadus, 27. juuli 2006, nr 152-FZ |

, - kuni 75 tuhat rubla. korras., - kuni 2 aastat vangistust |

| Vene Föderatsiooni valitsuse 1. novembri 2012 määrus nr 1119 „Isikuandmete infosüsteemides töötlemise ajal isikuandmete kaitse nõuete nõuete kinnitamise kohta“ | |

| Venemaa FSTECi 18. veebruari 2013. aasta määrus nr 21 „Isikuandmete infosüsteemides töödeldavate isikuandmete turvalisuse tagamiseks vajalike organisatsiooniliste ja tehniliste meetmete koostise ja sisu kinnitamise kohta“ (registreeritud Venemaa justiitsministeeriumis 14. mail 2013 N 28375). | |

| Venemaa Föderaalse Julgeolekuteenistuse 10.07.2014 korraldus nr 378 „Isikuandmete infosüsteemides töödeldavate isikuandmete turvalisuse tagamiseks vajalike isikuandmete turvalisuse tagamiseks vajalike organisatsiooniliste ja tehniliste meetmete koosseisu ja sisu kinnitamise kohta, kasutades Venemaa Föderatsiooni valitsuse kehtestatud isikukaitsenõuete täitmiseks vajaliku teabe krüptokaitset. andmed iga turbetaseme kohta ”(registreeritud Venemaa Justiitsministeeriumis 18.08.2014 N 33620) | |

| Venemaa Panga 10. detsembri 2015. aasta määrus nr 3889-U “Isikuandmete infosüsteemides isikuandmete töötlemisel ilmnenud isikuandmete turvalisusega seotud ohtude tuvastamise kohta” | |

| Teabe kaitse tagamine riiklikus maksesüsteemis. Alus - raha ülekandev krediidiasutus on osa riiklikust maksesüsteemist. |

|

| Riikliku maksesüsteemi föderaalne seadus, 27. juuni 2011, nr 161-FZ | klausli 6 artikkel Föderaalse seaduse 02.12.1990 nr 395-1 (pankade ja pangandustegevuse kohta) artikkel 20 - tegevusloa kehtetuks tunnistamine |

| Vene Föderatsiooni valitsuse 13.06.2012 määrus nr 584 “Maksesüsteemis teabe kaitset käsitleva määruse kinnitamise kohta” | |

| Venemaa Panga 9. juuni 2012. aasta määrus nr 382-P „Rahaülekannete tegemisel teabe kaitse tagamise nõuete kohta ja korra kohta, mille kohaselt Venemaa Pank peab rahaülekannete tegemisel jälgima teabe kaitse tagamise nõuete täitmist“ | |

| Venemaa Panga 24. augusti 2016. aasta määrus nr 552-P „Venemaa Panga maksesüsteemi teabe kaitse nõuete kohta” | |

| SKZI SKAD Signature'i käitusdokumentatsioon | |

| Vene Föderatsiooni kriitilise teabe infrastruktuuri kindlustamine. Maa - pank vastavalt artikli 8 punktile 8 2 FZ, 26. juuli 2017, nr 187-FZ on kriitilise teabe infrastruktuuri objekt |

|

| 26. juuli 2017. aasta föderaalseadus nr 187-ФЗ „Vene Föderatsiooni elutähtsate infrastruktuuride ohutuse kohta“ | - kuni 8 aastat vangistust |

| Vene Föderatsiooni valitsuse 08.02.2018 otsus N 127 "Vene Föderatsiooni elutähtsate infrastruktuuriobjektide objektide kategoriseerimiseeskirjade ning Vene Föderatsiooni kriitilise teabe infrastruktuuri objektide ja nende väärtuste olulisuse kriteeriuminäitajate loetelu kinnitamise kohta" |

|

| Venemaa FSTECi 21. detsembri 2017. aasta määrus nr 235 “Vene Föderatsiooni olulise kriitilise infrastruktuuri turvasüsteemide loomise ja nende toimimise tagamise nõuete kinnitamise kohta” (registreeritud Venemaa Justiitsministeeriumis 22. veebruaril 2018 nr 50118). | |

| Venemaa FSTECi määrus 06.12.2017 N 227 “Vene Föderatsiooni kriitilise teabe infrastruktuuri oluliste objektide registri pidamise korra kinnitamise kohta” (registreeritud Venemaa Justiitsministeeriumis 08.02.2018 N 49966) | |

| Vene Föderatsiooni presidendi 22. detsembri 2017. aasta dekreet N 620 „Vene Föderatsiooni teaberessurssidele suunatud arvutirünnakute avastamise, ennetamise ja likvideerimise riikliku süsteemi täiustamise kohta“ | |

| Venemaa Panga maksesüsteemis raha ülekandmisel elektrooniliste sõnumite vahetamise lepinguga kehtestatud teabe kaitse nõuded. Põhjus - kõik krediidiorganisatsioonid sõlmivad selle lepingu maksedokumentide elektrooniliseks vahetamiseks Venemaa Pangaga. |

|

| Tüüpiline ES-de vahetamise leping taotlustega. Dokumentatsioon CBD, UTA AWS kohta (nende kasutamise nõudeid kajastatakse lõikes 1. Lepingu 3. lisa) |

lepingu punkt 9.5.4 - lepingu ühepoolne lõpetamine Venemaa Panga algatusel. |

Samuti osutame täiendavatele nõudmistele infoturbe korraldamiseks. Neid nõudeid kohaldatakse ainult mõne panga suhtes ja ainult mõnel juhul:

Tabel 4.

Nagu näeme, nõuded AVZ.1 ja AVZ.2 Nad ütlevad, et viirusetõrje peaks olema. Need nõuded ei reguleeri seda, millistel võrgusõlmedel seda konkreetselt konfigureerida (Venemaa Panga kiri, 24. märts 2014, nr 49-T soovitab pankadel AWP-de, serverite ja lüüside puhul kasutada erinevate tootjate viirusetõrjeprogramme).

Sarnane on olukord ka arvutivõrgu segmenteerimisega - see on nõue ZIS.17. Dokument kirjeldab ainult vajadust seda kaitset kasutada, kuid ei öelda, kuidas organisatsioon peaks seda tegema.

Infosüsteemide spetsiaalse konfigureerimise ja kaitsemehhanismide rakendamise viisi õpitakse teabekaitsesüsteemi privaatsest tehnilisest ülesandest, mis põhineb infoturbeohtude modelleerimise tulemustel.

Seega peaks terviklik infoturbesüsteem olema kaitsvate äriprotsesside kogum (ingliskeelses kirjanduses - control), mis on üles ehitatud arvestades kohustuslike nõuete täitmist, praegusi ohte ja IS-i tavasid.

10.06.2019

Kaasaegne kaitse teie kodule!

Mis tahes turvasüsteemi kõige elementaarsem määratlus on selle nimel. See on sõna otseses mõttes tööriist või meetod, mille abil midagi kaitstakse, kasutades interakteeruvate komponentide ja seadmete süsteemi.

Sel juhul räägime kodustest turvasüsteemidest, mis on integreeritud elektrooniliste seadmete võrgud, mis töötavad koos keskse juhtpaneeliga, et kaitsta röövlite ja muude võimalike ründajate eest.

Tüüpiline kodune turvasüsteem sisaldab:

- Juhtpaneel, mis on kodu turvasüsteemi peamine kontroller

- Ukse- ja aknaandurid

- Nii sisemised kui ka välised liikumisandurid

- Juhtmega või traadita turvakaamerad

- Sireen või kõrge detsibelli häire

Kuidas turvalisus töötab?

Kodused turvasüsteemid töötavad lihtsa kontseptsiooni abil - kaitsta kodu sisenemispunkte anduritega, mis toimivad kuskile maja mugavasse kohta paigaldatud juhtpaneeliga.

Andurid paigaldatakse tavaliselt ustesse, mis viivad majja ja majast välja, samuti akendele, eriti nendele, mis asuvad maapinnal. Maja tänavaterritooriumi saab kaitsta liikumisandurite abil.

Kontrollpaneel: See on arvuti, mis seab ja deaktiveerib objekti, suhtleb iga installitud komponendiga ja annab kaitseala ületamisel häiret.

Reeglina on paneelid sensoritega hõlpsaks programmeerimiseks ja juhtimiseks. Sellised paneelid saavad töötada häälkäsklustega ja neid saab programmeerida töötama juhtmevabade kaugjuhtimispulditega, mida nimetatakse klahvideks.

Ukse- ja aknaandurid: koosnevad kahest osast, mis on paigaldatud üksteise kõrvale. Seadme üks osa on paigaldatud uksele või aknale ja teine \u200b\u200bukseraamile või aknalauale. Kui uks või aken on suletud, on anduri kaks osa ühendatud vooluringi moodustamiseks.

Kui turvasüsteem on juhtpaneelil relvastatud, suhtlevad need andurid sellega, mis näitab, et sisenemispunkt on ohutu. Kui kontrollitav uks või aken avaneb äkki, katkeb vooluring ja juhtpaneel tõlgendab seda kui kaitseala rikkumist. Kohe vallandub kõrge detsibelliga alarm ja valvepost, majaomanik või kutsutud politsei saadetakse automaatselt.

Liikumisandurid: kui need turvakomponendid on sisse lülitatud, kaitsevad seda ruumi, luues nähtamatu tsooni, mida ei saa ilma häireta rikkuda. Neid kasutatakse tavaliselt tänavaääre ja väärisesemeid sisaldavate ruumide kaitsmiseks.

Valvekaamerad: Turvakaameraid, mis on saadaval nii traadiga kui ka traadita konfiguratsioonis, saab üldise turvasüsteemi osana kasutada mitmel erineval viisil.

Valvekaameratele pääseb kaugjuhtimisega juurde arvutites, nutitelefonides ja tahvelarvutites. See on eraomandi kaitse kõige levinum viis, kui koduomanikud asuvad väljaspool linna, neil on võimalus tarneid kontrollida, samuti jälgida hooldustöötajaid, näiteks: laste eest hoolitsemine ja aednikud, koristajad, kontrollida laste saabumist kooli pärast. Kaameraid saab kasutada ka kõigi turvarikkumiste registreerimiseks, nad saavad salvestada sissetungi majja, röövli enda ja tema näo ning võib-olla isegi auto, kuhu ta saabus.

Kõrge detsibelli häire: piisavalt valjult, et naabrid teda kuuleksid ja politseid kutsuksid. Koduturbealarmid teenivad mitut erinevat eesmärki. Esiteks hoiatavad nad maja sees inimesi, et probleem on tekkinud. Need kõlavad ka üsna läbistavalt ja see peletab röövli eemale, samuti teatab olukorrast naabreid.

Tahvlid ja kleebised akendel: Esmapilgul võivad need esemed tunduda midagi muud kui turvaettevõtete turundusvahendid, kuid neil on koduohutuse tagamisel oluline roll. Kui paned turvaettevõtte kleebise esiaknasse ja asetate selle sildi oma aeda, ütlete sissemurdjatele, et teie maja on professionaalselt kaitstud ja see pole mõistlik valik sissemurdmise proovimiseks.

Kuidas märguanne toimub?

Turvasüsteemid on loodud teatud toimingute täitmiseks kaitsealale sisenemisel. See, mida teie süsteem sissetungi korral teeb, sõltub kasutatava seadme tüübist.

Juhitavad turvasüsteemid: kui teie turvasüsteem on ühendatud turvaettevõttega, saavad nad hoiatusi, kui teie kodus käivitatakse häire. Koos kõrge detsibelliga häirega saab valvurpost teate, et alarm on sisse lülitatud. Nad võivad proovida juhtpaneeli kaudu majaomanikuga ühendust võtta, kui see on konfigureeritud kahesuunaliseks kõnesideks või nad helistavad kontol määratud hädaabinumbril.

Jälgitavad süsteemid võimaldavad turvaomanike turvarikkumiste korral tavaliselt majaomanikke teavitada tekstsõnumi ja e-posti teel.

Kontrollimata turvasüsteemid: Tänapäeval on palju selliseid, mis ei hõlma professionaalselt kontrollitud teenuseid. Hädaolukorras peab majaomanik helistama politseile, tuletõrjujale või teistele hädaolukordadele reageerijatele, valides vastava numbri.

Seda tüüpi süsteemid võivad turvateeskirjade rikkumise korral lubada või keelata majaomanikule tekstsõnumite või e-posti teel saadetavate teadete saatmise, olenevalt müüjast ja teie valitud süsteemist.

Vaja teada! Sõltumata teie maja suurusest või uste ja akende või siseruumide arvust, on süsteemide ainus tegelik erinevus kogu maja perimeetri ümber paigutatud ja juhtpaneeli poolt jälgitavate komponentide arv.

Mis kasu on koduturvasüsteemist?

Arvukad uuringud näitavad, et turvasüsteemideta majades, võrreldes professionaalselt juhitavate süsteemidega majades, tehakse sissemurdmist kolm korda suurema tõenäosusega, kuna röövlid jahtivad kergete sihtmärkide eest.

Turvasüsteemideta majad on nende nimekirjas olulisel kohal.

Kui teil on professionaalne kodune turvasüsteem ja reklaamite seda, kuvades akendele kleebiseid ja paigaldades liiklusmärke, annate röövlitele teada, et nad tõenäoliselt ebaõnnestuvad ja satuvad vahele.

Teine eelis on võimalus oma kodu eemalt juhtida. Samal ajal saate nutitelefoni kaudu oma turvasüsteemi tavaliselt seadistada ja valve alt vabastada, jälgida, kes saabub ja kodust lahkub, ning kasutada ka paanikanuppu, et suvilaküla jälgimist turvateenistusest koheselt teavitada.

Lõpuks pakub enamik kindlustusfirmasid suuri allahindlusi - kuni 20 protsenti - kui teie kodus on koduvalvesüsteem.

Artiklid