Как узнать серийный номер ключа эцп. Как проверить подлинность электронно-цифровой подписи. Виды электронной подписи

Сертификат ЭЦП - это ключевой компонент электронной подписи, без которого она будет считаться недействительной. Как выглядит этот сертификат и где его получить, какова продолжительность его действия? Ответы на эти и другие вопросы уже подготовлены для вас в нашей статье.

Сертификат открытого ключа проверки электронной цифровой подписи - что это, каково его назначение

Основное назначение сертификата ключа проверки электронной подписи - это подтверждение того, что электронная подпись принадлежит какому-то определенному лицу, так называемому владельцу электронной подписи. Практически сертификат - это своего рода паспорт владельца электронной подписи, в котором указаны фамилия, имя, отчество, СНИЛС - если владелец ЭЦП является физлицом. Или наименование, адрес нахождения, ИНН, ОГРН, если владелец подписи - организация.

Сертификат ЭЦП с присвоенным ему уникальным номером предоставляется удостоверяющим центром в электронном виде или на бумажном носителе.

Выбор сертификата ключа проверки электронной подписи

Выделяют квалифицированный и неквалифицированный сертификаты ЭЦП. Их различие в первую очередь состоит в функциональности. К примеру, электронную подпись с неквалифицированным сертификатом могут применить либо физлица - при работе с личным кабинетом налогоплательщика, либо фирмы-поставщики - при участии в электронных торгах.

Электронная подпись с квалифицированным сертификатом имеет более широкий спектр действия: начиная со входа на портал Госуслуг и заканчивая подписанием любых юридически значимых документов, не требующих обязательного бумажного оформления с ручной подписью.

Как сделать неквалифицированный сертификат ключа электронной подписи

Неквалифицированный сертификат выдается любым удостоверяющим центром на платной основе. Он также может быть сформирован любым опытным IT-специалистом при создании ЭЦП с помощью криптографических программ.

Как создать квалифицированный сертификат ЭЦП

Самостоятельно создать ЭЦП с квалифицированным сертификатом не получится. Квалифицированный сертификат выдается только аккредитованными удостоверяющими центрами. Поэтому для его получения придется обратиться в один из таких центров с заявлением на выдачу сертификата.

Подробнее узнать о назначении квалифицированной подписи и порядке ее получения вы можете в нашей статье .

Заявление на сертификат ключа проверки электронной подписи - образец заполнения

Заявление на выдачу сертификата оформляется в виде приложения к договору на приобретение сертификата ключа ЭЦП. Бланк для заполнения данного заявления у каждого аккредитованного центра свой, но сведения, вносимые в него, одинаковы.

Чтобы наглядно увидеть, как примерно выглядит этот документ и какие сведения понадобятся для его заполнения, мы подготовили для вас образец уже заполненного заявления (см. ниже).

Продление сертификата ЭЦП

Срок сертификатов ЭЦП, выдаваемых удостоверяющими центрами, ограничен и составляет 12 месяцев (год) независимо от того, квалифицированный сертификат или неквалифицированный. Некоторые крупные аккредитованные центры могут оформить сертификат на 15 месяцев. Но не более. Как только установленный срок сертификата истечет, электронная подпись станет недействительной.

Если планируется применять электронную подпись после окончания установленного срока сертификата, то необходимо подать заявление на продление срока его действия в удостоверяющий центр, выдавший этот сертификат, оформить допсоглашение и оплатить выставленный центром счет.

Как обновить сертификат ЭЦП

После оформления соглашения и оплаты счета ехать в удостоверяющий центр и забирать обновленный сертификат не надо. Современные технологии позволяют обновлять сертификаты, не покидая рабочего места. У каждого аккредитованного центра свой механизм обновления сертификатов, описание которого обычно представлено на сайте центра в довольно подробном виде с иллюстрациями.

Перевыпуск сертификата ЭЦП

Иногда возникают ситуации, когда владелец электронной подписи теряет USB-носитель, меняет свои личные или юридические реквизиты или же законодательство вносит изменения в требования к электронным подписям. В таких случаях понадобится перевыпуск сертификата. В большинстве случаев эта услуга предоставляется удостоверяющими центрами на платной основе. И лишний раз менять реквизиты или терять USB-ключи финансово невыгодно. Правда, некоторые удостоверяющие центры предлагают услугу «Сопровождение сертификата», которая позволяет до определенного числа за период действия сертификата перевыпускать его за более низкую стоимость.

В случае перевыпуска сертификата ЭЦП просто обновить его не получится - придется устанавливать заново. Для установки нового сертификата понадобится программа КриптоПро CSP, находящаяся в меню «Пуск» - «Настройки» - «Панель управления». В этой программе на вкладке «Сервис» установить новый сертификат можно либо через кнопку «Просмотреть сертификаты в контейнере…», либо через кнопку «Установить личный сертификат…». Далее нужно следовать указаниям программы. Дополнительно можно воспользоваться подробными инструкциями, предоставляемыми сайтами аккредитованных центров.

Как удалить старые сертификаты ЭЦП

Удалить старые сертификаты ЭЦП будет намного проще, чем установить или обновить новые. Для этого нужно зайти в программу «Сертификаты» через меню «Пуск» - «Программы» - «Крипто-Про», открыть подпапку «Личное», выбрать старый сертификат, нажать правой клавишей мыши и из появившегося меню выбрать функцию «Удалить». Сертификат будет удален.

Но специалисты не рекомендуют этого делать, так как устаревшие сертификаты могут понадобиться для просмотра ранее подписанных документов и отчетов. Например, при удалении старых сертификатов просмотреть отчеты и письма, переданные с их помощью через ТКС, уже будет нельзя. И придется обращаться в аккредитованные центры с просьбой предоставить удаленные сертификаты.

Чтобы старые сертификаты сохранились в электронном виде, но и не появлялись в списке действующих сертификатов, достаточно вместо удаления сертификата открыть его двойным щелчком левой клавиши мыши и в появившемся окне на вкладке «Состав» нажать на кнопку «Свойства». В новом окошке переставить точечку на «Разрешить только следующие назначения» и убрать галочку «Проверка подлинности клиента». Таким образом старый сертификат сохранится, но и мешать при использовании действующих сертификатов уже не будет.

Где посмотреть уникальный номер сертификата ЭЦП

Для входа в личный кабинет налогоплательщика ЮЛ, настройки обмена юридически значимыми документами с банками и другими контрагентами понадобится уникальный номер сертификата ЭЦП. Для того чтобы посмотреть этот номер, нужно произвести несколько несложных действий, наглядно показанных на рисунке ниже.

Как долго надо хранить сертификат ЭЦП

Нужно ли владельцу электронной подписи хранить сертификаты ЭЦП после истечения срока их действия? Да, желательно сохранить их у себя в электронном или бумажном виде, так как они могут пригодиться в любой момент для подтверждения юридической значимости ранее подписанных с помощью них документов. При определении срока хранения сертификата ЭЦП можно ориентироваться на установленные законодательством сроки хранения документов в бумажном виде. Ознакомиться с ними вы можете в нашей статье .

Но еще раз напомним, что это лишь рекомендация для владельцев ЭЦП. Обязанность хранить сертификаты законодательно закреплена за выдавшими их аккредитованными удостоверяющими центрами (п. 1 ст. 15 закона «Об электронной подписи» от 06.04.2011 № 63-ФЗ). Период хранения выданных сертификатов ограничен только сроком деятельности аккредитованного центра. То есть пока аккредитованный цент работает - можно в любой момент запросить у него информацию о ранее выданных сертификатах. Но как только удостоверяющий центр прекращает свою деятельность - обязанность по хранению сертификатов с него снимается.

В будущем планируется перевести хранение всех выданных сертификатов под контроль единой государственной базы, чтобы минимизировать риск их утери в случае прекращения деятельности аккредитованных центров. Но пока такой системы хранения нет, поэтому негласно ответственность за сохранность сертификата полностью лежит на его владельце.

Причины отзыва сертификата ЭЦП

Помимо аннулирования сертификата ЭЦП в связи с окончанием срока его действия и его отзыва владельцем электронной подписи есть еще несколько причин, по которым сертификат может стать недействительным (п. 6, п. 6.1 ст. 14 закона № 63-ФЗ):

- ликвидация аккредитованного центра в случае, если его функции не были переданы другим удостоверяющим центрам;

- владелец сертификата владеет ключом ЭЦП, не соответствующим ключу ЭЦП, зарегистрированному в выданном сертификате;

- оформленная сертификатом электронная подпись уже используется под другим сертификатом;

- вынесено судебное решение о недостоверности информации, внесенной в сертификат ЭЦП;

- иные случаи, установленные законодательством или соглашением между аккредитованным центром и владельцем сертификата.

Итоги

Таким образом, сертификат является неотъемлемой частью ключа электронной подписи, подтверждает подлинность и достоверность этого ключа, выступает в качестве его юридически значимого документального сопровождения. При отсутствии сертификата ключ ЭЦП будет считаться недействительным.

Каждый документ на предприятии, чтобы иметь юридическую силу, обязательно должен быть подписан одним из руководителей. Благодаря современным технологиям, документооборот перешел в электронный режим. В итоге для подписи электронных документов была разработана электронная подпись (ЭП). С ЭП тесно связаны сертификат, который удостоверяет принадлежность подписи определенному лицу, и ключ, состоящий из самой подписи и ключа проверки ЭП.

Что такое сертификат ключа проверки

Сертификат ключа проверки электронной подписи (СКПЭП) — электронный документ, который выдается удостоверяющим центром (УЦ) и подтверждает, что ключ подписи принадлежит владельцу свидетельства. Выдается он аккредитованным удостоверяющим центром на один год, по истечении которого его нужно продлить.

В СКПЭП входит следующая информация:

- уникальный номер квалифицированного свидетельства, дата начала и окончания его действия;

- Ф.И.О. и СНИЛС обладателя сертификата — для физлиц; наименование, место нахождения, ИНН и ОГРН владельца документа — для юрлиц;

- ключ проверки электронной подписи;

- наименование средств электронной подписи и средств УЦ;

- наименование и место нахождения УЦ, номер квалифицированного сертификата, выданного УЦ Минсвязью;

- ограничения использования сертификата, иную информацию о владельце свидетельства.

Например, на сайте Сбербанка можно запросить сертификат онлайн (для ЭП, выданных Сбербанком).

В статье 14 Федерального закона от 06.04.2011 № 63 06.04.2011 № 63 описаны основания для создания и выдачи СКПЭП, а также дан перечень оснований для прекращения действия и случаи аннулирования СКПЭП.

Проверка подлинности

Проверять документы с использованием электронно-цифровой подписи на подлинность необходимо по нескольким причинам:

- определяет достоверность документа;

- идентифицирует личность обладателя подписи;

- владелец может убедиться, что документ не отправлен случайно.

Проверить ЭЦП можно, предоставив свидетельство, подтверждающее, что подпись и сертификат актуальны на момент подачи документов.

Проверить электронную подпись можно двумя способами:

- Онлайн-проверка ЭЦП, Госуслуги .

- Контроль ЭЦП через криптограммы, которые устанавливаются на ПК владельца.

Использование первого способа предпочтительнее, т. к. он более универсальный. Для него необходим только компьютер с доступом в Интернет. Но преимущества второго — в безопасности передачи данных и удобстве работы с файлами.

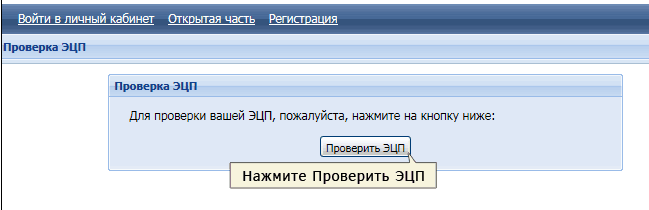

Так выглядит страница проверки ЭП на сайте Госуслуг.

При проверке сертификата ЭЦП можно узнать:

- имя владельца;

- название организации, которое выдало ЭП;

- срок действия документа.

Контроль работоспособности

Чтобы начать работу на торговых площадках, нужно проверить работоспособность ключа ЭЦП: зайти на сайт электронной торговой площадки, найти соответствующий раздел («Проверка ЭЦП») и воспользоваться стандартным механизмом проверки. При необходимости — устранить неполадки и скорректировать настройки браузера, криптопровайдера или токена.

Сначала нужно проверить на работоспособность носитель ключа ЭП:

- вставить носитель (например, ruToken) в USB-порт компьютера;

- ввести адрес сайта ЭТП со специальным сервисом;

- нажать кнопку «Проверить».

Если ошибок не будет обнаружено, можно начинать работу.

2. Сертификат ключа проверки электронной подписи должен содержать следующую информацию:

1) уникальный номер сертификата ключа проверки электронной подписи, даты начала и окончания срока действия такого сертификата;

2) фамилия, имя и отчество (если имеется) - для физических лиц, наименование и место нахождения - для юридических лиц или иная информация, позволяющая идентифицировать владельца сертификата ключа проверки электронной подписи;

3) уникальный ключ проверки электронной подписи;

(см. текст в предыдущей редакции)

4) наименование используемого средства электронной подписи и (или) стандарты, требованиям которых соответствуют ключ электронной подписи и ключ проверки электронной подписи;

5) наименование удостоверяющего центра, который выдал сертификат ключа проверки электронной подписи;

6) иная информация, предусмотренная частью 2 статьи 17 настоящего Федерального закона, - для квалифицированного сертификата.

3. В случае выдачи сертификата ключа проверки электронной подписи юридическому лицу в качестве владельца сертификата ключа проверки электронной подписи наряду с указанием наименования юридического лица указывается физическое лицо, действующее от имени юридического лица на основании учредительных документов юридического лица или доверенности. Допускается не указывать в качестве владельца сертификата ключа проверки электронной подписи физическое лицо, действующее от имени юридического лица, в сертификате ключа проверки электронной подписи (в том числе в квалифицированном сертификате), используемом для автоматического создания и (или) автоматической проверки электронных подписей в информационной системе при оказании государственных и муниципальных услуг, исполнении государственных и муниципальных функций, а также в иных случаях, предусмотренных федеральными законами и принимаемыми в соответствии с ними нормативными правовыми актами. Владельцем такого сертификата ключа проверки электронной подписи признается юридическое лицо, информация о котором содержится в таком сертификате. При этом распорядительным актом юридического лица определяется физическое лицо, ответственное за автоматическое создание и (или) автоматическую проверку электронной подписи в информационной системе при оказании государственных и муниципальных услуг, исполнении государственных и муниципальных функций, а также в иных случаях, предусмотренных федеральными законами и принимаемыми в соответствии с ними нормативными правовыми актами. В случае отсутствия указанного распорядительного акта лицом, ответственным за автоматическое создание и (или) автоматическую проверку электронной подписи в информационной системе при оказании государственных и муниципальных услуг, исполнении государственных и муниципальных функций, а также в иных случаях, предусмотренных федеральными законами и принимаемыми в соответствии с ними нормативными правовыми актами, является руководитель юридического лица. В случае возложения федеральным законом полномочий по исполнению государственных функций на конкретное должностное лицо ответственным за автоматическое создание и (или) автоматическую проверку электронной подписи в информационной системе при исполнении государственных функций является это должностное лицо.

(см. текст в предыдущей редакции)

4. Удостоверяющий центр вправе выдавать сертификаты ключей проверки электронных подписей как в форме электронных документов, так и в форме документов на бумажном носителе. Владелец сертификата ключа проверки электронной подписи, выданного в форме электронного документа, вправе получить также копию сертификата ключа проверки электронной подписи на бумажном носителе, заверенную удостоверяющим центром.

5. Сертификат ключа проверки электронной подписи действует с момента его выдачи, если иная дата начала действия такого сертификата не указана в самом сертификате ключа проверки электронной подписи. Информация о сертификате ключа проверки электронной подписи должна быть внесена удостоверяющим центром в реестр сертификатов не позднее указанной в нем даты начала действия такого сертификата.

6. Сертификат ключа проверки электронной подписи прекращает свое действие:

1) в связи с истечением установленного срока его действия;

2) на основании заявления владельца сертификата ключа проверки электронной подписи, подаваемого в форме документа на бумажном носителе или в форме электронного документа;

3) в случае прекращения деятельности удостоверяющего центра без перехода его функций другим лицам;

4) в иных случаях, установленных настоящим Федеральным законом, другими федеральными законами, принимаемыми в соответствии с ними нормативными правовыми актами или соглашением между удостоверяющим центром и владельцем сертификата ключа проверки электронной подписи.

6.1. Удостоверяющий центр аннулирует сертификат ключа проверки электронной подписи в следующих случаях:

1) не подтверждено, что владелец сертификата ключа проверки электронной подписи владеет ключом электронной подписи, соответствующим ключу проверки электронной подписи, указанному в таком сертификате;

2) установлено, что содержащийся в таком сертификате ключ проверки электронной подписи уже содержится в ином ранее созданном сертификате ключа проверки электронной подписи;

- Общие положения.

Выбор способа представления тех или иных данных и дополнительных ограничений на состав полей сертификата основан на следующих принципах:

представление данных в сертификате должно быть предельно простым и однозначным, чтобы исключить различные варианты трактовки документа уже на этапе разработки приложений;

составленная таким образом спецификация должна оставлять необходимую свободу для включения в сертификат дополнительных данных произвольного вида, характерных для конкретной области применения сертификатов ключей ЭЦП;

состав полей и форматы представления данных в сертификате должны соответствовать международным рекомендациям (см.п.2) там, где это не противоречит требованиям Закона об ЭЦ;

выпускаемые сертификаты используются в интернет PKI и период действия открытого и закрытого ключей для такого рода систем счтается одинаковым согласно RFC 3280 (4.2.1.4) и атрибут Private Key Usage Period не должен входить в состав сертификата.

- Международные рекомендации. Настоящий документ разработан с учетом

международных рекомендаций:

- RFC 3280 (в обновление к RFC 2459) Internet X.509 Public Key Infrastructure. Certificate and Certificate Revocation List (CRL) Profile.

- RFC 3039 Internet X.509 Public Key Infrastructure. Qualified Certificate Profile - в данном RFC предлагаются общие требования к синтаксису (составу) сертификатов, использование которых юридически значимо.

- Состав и назначение полей сертификата.

В данном разделе приводится описание основных полей сертификата открытого ключа, соответствующего Закону "Об электронной цифровой подписи" от 10.01.2002.

Используемые в разделе понятия, обозначения и терминология основаны на RFC 3280 и RFC 3039, которые, в свою очередь, базируются на Рекомендации ITU-T X.509 версии 3. Содержание раздела не копирует содержание указанных документов, а лишь обозначает отличия и особенности использования полей сертификата, реализующие требования к составу сертификата ЭЦП, изложенные в статье 6 Закона об ЭЦП.

Для всех полей сертификата, которые подразумевают русскоязычные строковые значения, предпочтительнее использовать универсальную кодировку UTF-8 (тип UTF8String).

Целью раздела является определение состава и назначения полей сертификата без учета требований конкретного удостоверяющего центра. Документы, регламентирующие работу удостоверяющего центра, могут ограничивать состав полей сертификата и набор атрибутов, используемых для идентификации УЦ и владельцев сертификатов ключей подписи.

- countryName

- stateOrProvinceName

- localityName

- organizationName

- organizationalUnitName

- postalAddress

- serialNumber

- countryName

- stateOrProvinceName

- localityName

- organizationName

- organizationalUnitName

- title

- commonName

- pseudonym

- serialNumber

- postalAddress

- быть произвольным (присваиваться самим удостоверяющим центром);

- содержать идентификатор (номер), присвоенный государственной (или иной) организацией (например, ИНН, серия и номер паспорта, номер удостоверения личности и т.д).

Version

Все выпускаемые сертификаты должны иметь версию 3.SerialNumber

Поле serialNumber должно содержать "... уникальный регистрационный номер сертификата ключа подписи" (ст.6, п.1, абз.1). Уникальность номера сертификата должна соблюдаться в рамках данного удостоверяющего центра (УЦ).Validity

Поле validity должно содержать "... даты начала и окончания срока действия сертификата ключа подписи, находящегося в реестре удостоверяющего центра" (ст.6, п.1, абз.1).SubjectPublicKeyInfo

Поле subjectPublicKeyInfo должно содержать "... открытый ключ электронной цифровой подписи" (ст.6, п.1, абз.3).Issuer

ФЗ "Об ЭЦП" предполагает выдачу сертификатов только физическим лицам, это положение касается и сертификатов самих УЦ и сертификатов ресурсов. Для соблюдения формальных требований ФЗ предлагается в сертификатах УЦ и ресурсов в атрибутах указывать реальную информацию организации считая, что такой сертификат выдан уполномоченному физическому лицу УЦ или Ресурса и указанная информация должна трактоваться и регистрироваться как сертификат на псевдоним, что допускает ФЗ "Об ЭЦП".

Поле issuer должно однозначно идентифицировать организацию, выпустившую сертификат, и содержать официально зарегистрированное наименование организации.

Для идентификации могут использоваться следующие атрибуты:{id-at 6} {id-at 8} {id-at 7} {id-at 10} {id-at 11} {id-at 16} {id-at 5} Поле issuer должно обязательно включать атрибуты, описывающие "наименование и место нахождения удостоверяющего центра, выдавшего сертификат ключа подписи" (ст.6, п.1, абз.5).

Наименование должно указываться в атрибуте organizationName. При использовании атрибута organizationName может

Местонахождение удостоверяющего центра может указываться с помощью набора атрибутов countryName, stateOrProvinceName, localityName (каждый из которых является необязательным) либо с помощью единственного атрибута postalAddress. Любым из указанных способов местонахождение УЦ должно обязательно присутствовать в сертификате.

должен содержать юридический адрес удостоверяющего центра. Пробел (символ "0x20") должен использоваться в качестве разделителя.

Атрибут поля subject serialNumber должен использоваться при коллизии имен.

Subject

Для представления DN (Distinguished Name - отличительное имя) владельца сертификата могут использоваться следующие атрибуты:{id-at 6} {id-at 8} {id-at 7} {id-at 10} {id-at 11} {id-at 12} {id-at 3} {id-at 65} {id-at 5} {id-at 16} Для соблюдения формальных требований ФЗ предлагается в сертификатах УЦ и ресурсов в атрибутах указывать реальную информацию организации считая, что такой сертификат выдан уполномоченному физическому лицу УЦ или Ресурса и указанная информация должна трактоваться и регистрироваться как сертификат на псевдоним, что допускает ФЗ "Об ЭЦП".

Поле subject должно обязательно содержать следующие сведения: "фамилия, имя и отчество владельца сертификата ключа подписи или псевдоним владельца" (ст.6, п.1, абз.2).

Фамилия, имя и отчество владельца должны содержаться в атрибуте commonName и совпадать с указанными в паспорте. Пробел (символ "0x20") должен использоваться в качестве разделителя.

Псевдоним владельца должен содержаться в атрибуте pseudonym.

Использование одного из этих атрибутов исключает использование другого.

Остальные атрибуты являются необязательными.

"В случае необходимости в сертификате ключа подписи на основании подтверждающих документов указываются должность (с указанием наименования и места нахождения организации, в которой установлена эта должность)..." (ст.6, п.2).

Должность владельца сертификата должна указываться в атрибуте title. Значение атрибута должно соответствовать записи в документах, подтверждающих установленную для владельца сертификата должность.

Атрибут title, согласно RFC 3039, должен включаться в расширение subjectDirectoryAttributes. Однако настоящим документом (и RFC 3280) допускается его включение в поле subject.

При использовании атрибута title обязательно должны включаться атрибуты, описывающие наименование и место нахождения организации, в которой установлена данная должность.

Наименование организации должно указываться в атрибуте organizationName. Значение атрибута должно совпадать с записью наименования организации в учредительных либо иных равнозначных документах. При использовании атрибута organizationName может также использоваться атрибут organizationalUnitName.

Местонахождение организации может указываться с помощью набора атрибутов countryName, stateOrProvinceName, localityName (каждый из которых является необязательным) либо с помощью единственного атрибута postalAddress.

Атрибут postalAddress, в случае его использования, должен содержать юридический адрес организации либо адрес прописки владельца сертификата ключа подписи (для физического лица).

При наличии атрибута organizationName атрибуты countryName, stateOrProvinceName, localityName и postalAddress должны интерпретироваться как местонахождение организации.

Необязательные атрибуты поля subject (countryName, stateOrProvinceName, localityName, organizationName, organizationalUnitName, title, postalAddress) могут быть включены, если это определено регламентом работы УЦ, вместо поля subject в расширение subjectDirectoryAttributes (см. п 3.8.1). В этом случае они не должны включаться в subject и не могут быть использованы для различения владельцев сертификатов ключей подписи.

Атрибут serialNumber должен включаться в поле subject сертификата при коллизии имен. Он также может включаться, если это определено регламентом работы удостоверяющего центра.

Атрибут serialNumber может :

Обязательные расширения

должны входить следующие расширения:- KeyUsage {id-ce 15}

- CertificatePolicies {id-ce 32}

KeyUsage

Для того чтобы сертификат мог быть использован для проверки цифровой подписи, в расширении keyUsage должны быть установлены биты digitalSignature(0) и nonRepuduation(1).CertificatePolicies

Расширение certificatePolicies предназначено для определения области юридически значимого применения сертификата.

"... наименование средств ЭЦП, с которыми используется данный открытый ключ..." (ст.6, п.1, абз.4), "... сведения об отношениях, при осуществлении которых электронный документ с электронной цифровой подписью будет иметь юридическое значение..." (ст.6, п.1, абз.6) и другие данные, регламентирующие порядок получения и использования сертификатов ключей подписи, могут быть доступны по указанному в данном расширении CPSuri (Certificate Practice Statement URI).

SubjectDirectoryAttributes

Расширение subjectDirectoryAttributes может содержать атрибуты, дополняющие информацию, представленную в поле subject.

В дополнение к атрибутам, перечисленным в RFC 3039, рекомендуется поддерживать в расширении subjectDirectoryAttributes следующие атрибуты:- qualification

- countryName

- stateOrProvinceName

- localityName

- organizationName

- organizationalUnitName

- title

- postalAddress

{-} {id-at 6} {id-at 8} {id-at 7} {id-at 10} {id-at 11} {id-at 12} {id-at 16} "В случае необходимости в сертификате ключа подписи на основании подтверждающих документов указываются... квалификация владельца сертификата ключа подписи" (ст.6, п.2).

Данные о квалификации владельца сертификата ключа ЭЦП должны указываться в атрибуте qualification. Данный атрибут не определен в международных рекомендациях (см.п.2) и подлежит регистрации.

Если атрибуты countryName, stateOrProvinceName, localityName, organizationName, organizationalUnitName, title, postalAddress включены в расширение subjectDirectoryAttributes, они не должны включаться в поле subject.

Для хранения иных сведений о владельце сертификата ключа подписи могут использоваться другие (уже зарегистрированные или подлежащие регистрации) атрибуты, не противоречащие ограничениям, накладываемым расширением certificatePolicies и другими документами, регламентирующими работу УЦ.

Необязательные расширения

В состав

сертификата ключа подписи могут

входить любые другие

расширения. При включении в сертификат ключа ЭЦП расширений необходимо

обеспечивать непротиворечивость и однозначность представленной в

сертификате информации.

Настоящий документ не регламентирует

использование расширений, за исключением расширения

subjectDirectoryAttributes {id-ce 9}.

Приложение ASN1

id-at: OID value: 2.5.4OID description: X.500 attribute types.

id-ce: OID value: 2.5.29

OID description: Object Identifier for Version 3 certificate extensions.

2.5.4.5 id-at-serialNumber serialNumber ATTRIBUTE::= { WITH SYNTAX PrintableString(SIZE (1..64)) EQUALITY MATCHING RULE caseIgnoreMatch SUBSTRINGS MATCHING RULE caseIgnoreSubstringsMatch ID id-at-serialNumber }

(RFC

3039)

The serialNumber attribute type SHALL, when present, be used

to differentiate between names where the subject field would otherwise be

identical. This attribute has no defined semantics beyond ensuring

uniqueness of subject names. It MAY contain a number or code assigned by

the CA or an identifier assigned by a government or civil authority. It is

the CA"s responsibility to ensure that the serialNumber is sufficient to

resolve any subject name collisions.

2.5.4.3 - id-at-commonName

OID value: 2.5.4.3

OID description: The common name attribute type specifies an identifier of an object. A common name is not a directory name; it is a (possibly ambiguous) name by which the object is commonly know in some limited scope (such as an organization) and conforms to the naming conventions of the country or culture with which it is associated.

CommonName ATTRIBUTE::= { SUBTYPE OF name WITH SYNTAX DirectoryString {ub-common-name} ID {id-at-commonName} }

(RFC 3039 :

Qualified Certificate Profile)

OID value: 2.5.4.65

pseudonym ATTRIBUTE::= {

SUBTYPE OF name

WITH SYNTAX DirectoryString

ID {id-at-pseudonym}

}

OID value: 2.5.29.17

OID description: id-ce-subjectAltName This extension contains one or more alternative names, using any of a variety of name forms, for the entity that is bound by the CA to the certified public key.

SubjectAltName EXTENSION::= { SYNTAX GeneralNames IDENTIFIED BY id-ce-subjectAltName } GeneralNames::= SEQUENCE SIZE (1..MAX) OF GeneralName GeneralName::= CHOICE { otherName INSTANCE OF OTHER-NAME, rfc822Name IA5String, dNSName IA5String, (*) x400Address ORAddress, directoryName Name, ediPartyName EDIPartyName, uniformResourceIdentifier IA5String, IPAddress OCTET STRING, registeredID OBJECT IDENTIFIER } (*) – произвольная строка. OTHER-NAME::= SEQUENCE { type-id OBJECT IDENTIFIER value EXPLICIT ANY DEFINED BY type-id }

OID value: 2.5.4.16

OID description: The Postal Address attribute type specifies the address information for the physical delivery of postal messages by the postal authority to the named object. An attribute value for Postal Address will be typically composed of selected attributes from the MHS Unformatted Postal O/R Address version 1 according to CCITT Rec F.401 and limited to 6 lines of 30 characters each, including a Postal Country Name. Normally the information contained in such an address could include an addressee"s name, street address, city, state or province, postal code and possibly a Post Office Box number depending on the specific requirements of the named object.

PostalAddress ATTRIBUTE::= { WITH SYNTAX PostalAddress EQUALITY MATCHING RULE caseIgnoreListMatch SUBSTRINGS MATCHING RULE caseIgnoreListSubstringsMatch ID id-at-postalAddress } PostalAddress::= SEQUENCE SIZE (1..ub-postal-address) OF DirectoryString {ub-postal-string}

OID value: 2.5.4.12

OID description: The Title attribute type specifies the designated position or function of the object within an organzation. An attribute value for Title is string.

Title ATTRIBUTE::= { SUBTYPE OF name WITH SYNTAX DirectoryString {ub-title} ID id-at-title } id-ce-certificatePolicies OBJECT IDENTIFIER::= { id-ce 32 } certificatePolicies::= SEQUENCE SIZE (1..MAX) OF PolicyInformation PolicyInformation::= SEQUENCE { policyIdentifier CertPolicyId, policyQualifiers SEQUENCE SIZE (1..MAX) OF PolicyQualifierInfo OPTIONAL } CertPolicyId::= OBJECT IDENTIFIER PolicyQualifierInfo::= SEQUENCE { policyQualifierId PolicyQualifierId, qualifier ANY DEFINED BY policyQualifierId } -- policyQualifierIds for Internet policy qualifiers id-qt OBJECT IDENTIFIER::= { id-pkix 2 } id-qt-cps OBJECT IDENTIFIER::= { id-qt 1 } id-qt-unotice OBJECT IDENTIFIER::= { id-qt 2 } PolicyQualifierId::= OBJECT IDENTIFIER (id-qt-cps | id-qt-unotice) Qualifier::= CHOICE { cPSuri CPSuri, userNotice UserNotice } CPSuri::= IA5String UserNotice::= SEQUENCE { noticeRef NoticeReference OPTIONAL, explicitText DisplayText OPTIONAL} NoticeReference::= SEQUENCE { organization DisplayText, noticeNumbers SEQUENCE OF INTEGER } DisplayText::= CHOICE { visibleString VisibleString (SIZE (1..200)), bmpString BMPString (SIZE (1..200)), utf8String UTF8String (SIZE (1..200)) }

Для удостоверения и защиты электронного документа используется электронная подпись – с ее помощью можно идентифицировать владельца сертификата ключа и установить, что информация, предоставленная в электронном виде, не имеет искажений.

Электронные подписи (ЭП) бывают разных видов (ст. 5 закона об ЭП № 63-ФЗ от 06.04.2011):

Простая ЭП подтверждает факт составления документа определённым лицом (то есть установить личность того, кто подписал документ);

Неквалифицированная усиленная ЭП – тоже позволяет установить лицо, подписавшее документ, а также определить, были ли внесены изменения в документ после его подписания (создается с помощью средств ЭП);

Квалифицированная усиленная ЭП содержит все признаки неквалифицированной подписи, плюс - обладает следующими признаками: ключ ее проверки содержится в специальном «документе» (квалифицированный сертификат ключа проверки электронной подписи), а средства, которые используются при создании и проверке подписи, соответствуют требованиям законодательства.

Давайте разберемся, что такое сертификат ключа ЭП, зачем он нужен и каким образом его можно получить.

Сертификат ключа электронной подписи

Сертификат ключа подписи – оформленный на бумаге либо электронный документ, включающий в себя ключ ЭП для подтверждения того, что подпись подлинная, и для определения владельца сертификата ключа.

Сертификат ключа проверки электронной подписи создается и выдается только специальной организацией - удостоверяющим центром (УЦ), который имеет соответствующую аккредитацию. Сертификат может быть выдан заявителю только при установлении его личности или соответствующих полномочий (если лицо представляет заявителя). Таким образом, получение сертификата ключа проверки электронной подписи возможно только при установлении личности получателя.

УЦ также устанавливает сроки, в течение которых будет действовать сертификат, аннулирует выданные ранее сертификаты (сертификат электронной подписи может быть аннулирован центром, где был выдан), ведет реестр всех сертификатов, в т.ч. когда-то выданных и уже прекративших свое действие.

Срок хранения сертификата в УЦ определен в договоре, составленном между центром и владельцем сертификата (владелец сертификата ключа проверки электронной подписи – это лицо, которому был выдан созданный специальным УЦ сертификат ключа проверки). Сертификаты ключей подписи действительны в течение ограниченного срока.

Заявление на изготовление сертификата ключа подписи (образец) можно скачать на официальном сайте УЦ – единой формы для данного документа не предусмотрено и каждый центр вправе разработать свой шаблон заявления.

Как распечатать сертификат электронной подписи? Как мы говорили ранее, сертификат может быть выдан как на бумаге, так и в электронном виде. Если сертификат выдан в электронном виде, то владелец сертификата вправе запросить также копию сертификата, оформленную на бумажном носителе (заверенную удостоверяющим центром).

Квалифицированный сертификат электронной подписи содержит следующую информацию:

Уникальный номер сертификата, дату, когда сертификат начинает действовать и дату, когда его действие заканчивается;

Информацию, которая позволяет установить владельца сертификата. Если сертификат ключа электронной подписи принадлежит юрлицу, то такой информацией будет наименование компании, место ее нахождения, ИНН, ОГРН. Если владельцем сертификата является физлицо, то идентифицирующими данными будут ФИО физлица, если физлицо является предпринимателем – ФИО, ОГРНИП;

Сертификат ЭЦП содержит уникальный ключ проверки;

Приводится наименование УЦ, выдавшего сертификат;

Ограничения при использовании сертификата (если они определены).

Таким образом, чтобы получить сертификат электронной подписи, необходимо обратиться в специальную организацию (УЦ) и предоставить следующие документы:

Основной документ удостоверения личности;

Если заявитель – физлицо, то необходимо предоставить номер СНИЛС, ИНН. Если заявитель – юрлицо, то необходимо предоставить ОГРН, если заявитель является ИП - номер ОГРНИП;

Доверенность или другой документ, который подтвердит полномочия представителя.

Установка сертификата ЭЦП

Если пользователь никогда не работал с электронно-цифровой подписью, то в самом начале работы может возникнуть много вопросов. Как установить сертификат ЭЦП? Необходимо ли устанавливать специальное ПО на персональный компьютер? С чего начинать работу?

Ответы на многие вопросы можно найти на официальном сайте удостоверяющего центра. Обычно УЦ размещает подробные пошаговые инструкции, с чего начинать работу, как отправить сертификат ЭЦП по электронной почте и нужно ли это делать, какое ПО понадобится вам для работы, что необходимо установить на свой ПК и в каком разделе программы содержится та или иная информация.

Как установить корневой сертификат УЦ, выдавшего ЭЦП, зачем это необходимо? Корневой сертификат – это открытый ключ, который позволяет понять, в какой УЦ вы обращались для получения электронной подписи. Корневой сертификат можно получить в удостоверяющем центре на переносном устройстве (диск, флешка) или скачать его на сайте УЦ.

Проверка сертификата ЭЦП

Чтобы убедиться, что электронный документ имеет юридическую силу, необходимо проверить , действительна ли электронная подпись, которой он подписан. В информационных системах ЭДО, как правило, есть встроенная система проверки, однако в некоторых случаях проверить сертификат электронной подписи придется самостоятельно (если по какой-либо причине участники электронного документооборота взаимодействуют друг с другом вне системы – например, сделка может заключаться без использования системы ЭДО).

Как проверить сертификат ЭЦП? Для этого необходимо обратиться к специальным программам (сервисам), в которых присутствует данная возможность. С помощью специального плагина или сервиса можно установить владельца определенной подписи, а также узнать, действителен ли сертификат.

Уникальный номер сертификата ЭЦП - где посмотреть? Это можно сделать с помощью специального программного обеспечения, которое вам понадобится установить на свой ПК для работы с электронным документооборотом. Сертификат ключа подписи - определенная последовательность различных символов, которая является уникальной. Номер сертификата обычно содержатся в специальной вкладке, где можно посмотреть состав сертификата: издателя (УЦ), срок действия , серийный номер.