Bella lapadula modelining kamchiliklari va afzalliklari. Bella Hadid va zamonaviy go'zallik standartlari. Bella Hadid hozir

Ushbu model majburiy kirishni boshqarishni (MAC) amalga oshiradi. Model sub'ektlar to'plami sifatida taqdim etiladi S, ob'ektlar HAQIDA va ikkita kirish huquqi (o'qish - o'qish va yozish - yozish). Mandat modelida sub'ektlarning ob'ektlardagi operatsiyalari emas, balki sub'ektdan ob'ektga (yozishda) yoki ob'ektdan sub'ektga (o'qishda) ma'lumotlar oqimi boshqariladi.

Majburiy yoki me'yoriy, vakolatli kirish nazorati qabul qilingan maxfiy hujjat aylanishi qoidalariga asoslanadi davlat muassasalari ko'p mamlakatlar. Uning mohiyati shundan iboratki, tartiblangan xavfsizlik belgilari to'plamidan foydalaniladi (maxfiy, o'ta maxfiy va h.k.) va har bir tizim ob'ektiga darajani belgilovchi yorliq beriladi. maxfiylik, o'z ichiga olgan ma'lumotlarning qiymatini va darajasini aks ettiradi kirish unga axborot tizimida.

Kirish nazorati ikkita qoida yordamida amalga oshiriladi, unga ko'ra vakolatli shaxs(mavzu) quyidagi huquqlarga ega:

- faqat yuqori darajadagi sub'ektlar (shaxslar) tomonidan qayta ishlanadigan ma'lumotlarning past darajadagi shaxslar kirishidan himoyalanishini ta'minlaydigan maxfiylik darajasi o'z darajasidan oshmaydigan hujjatlarni o'qish;

- ma'lumotlarni faqat maxfiylik darajasi o'z darajasidan past bo'lmagan hujjatlarga kiritadi, bu esa axborotning yuqori darajadagi qayta ishlash sub'ektlaridan past darajali sub'ektlarga ma'lumotlarning oqib ketishining oldini oladi.

Mandat modeli uchun zarur va etarli sharoitlar tizimning xavfsiz holati, ya'ni. xavfsiz holatda ish boshlagan tizim hech qachon xavfli holatga tushmasligini ta'minlash. Majburiy kirish nazorati teng xavfsizlik darajalarini ajratmaydi, chunki bir xil darajadagi barcha sub'ektlarga ruxsat berilgan teng huquqlar. Shu sababli, bir xil cheklov darajasidagi ob'ektlar o'rtasida o'zaro ta'sirlar mavjud emas va kirishni yanada moslashuvchan boshqarish talab qilinadigan hollarda, majburiy model ushbu kamchilikka ega bo'lmagan diskretsion model bilan birgalikda qo'llaniladi.

Autentifikatsiya(Autentifikatsiya) - tizim resurslariga (kompyuter yoki tarmoq) kirishni so'rashda foydalanuvchining haqiqiyligini aniqlash tartibi. Bu istalmagan shaxslarning kirishini oldini oladi va barcha qonuniy foydalanuvchilarga kirish imkonini beradi. Autentifikatsiya qilish protsedurasi ikki tomonni o'z ichiga oladi: biri ba'zi dalillarni taqdim etish orqali kirish huquqini (haqiqiyligini) isbotlaydi; ikkinchisi bu dalillarni tekshiradi va qaror qabul qiladi.

Haqiqiyligini isbotlash uchun har ikki tomonga ma'lum bo'lgan ma'lum bir so'z (parol) yoki noyob jismoniy ob'ekt (kalit), shuningdek, o'z bioxarakteristikasi (barmoq izlari yoki iris naqshlari) ishlatilishi mumkin.

Ko'pincha autentifikatsiya qilish uchun klaviaturadan kiritilgan parollardan foydalaniladi. Parol axborot tizimiga kirishda maxfiy saqlanadigan va taqdim etiladigan shifrlangan belgilar ketma-ketligidir.

Parolga asoslangan autentifikatsiya mexanizmlarining soddaligi va mantiqiy ravshanligi ma'lum darajada ularning zaif tomonlarini qoplaydi, masalan, tarmoq trafigini taxmin qilish yoki tahlil qilish orqali parollarni ochish imkoniyati. Parollarni oshkor qilish bilan bog'liq tahdidlar darajasini pasaytirishga ularni tayinlash va ishlatish siyosati orqali erishiladi: parolning amal qilish muddati belgilanadi, parollarni shifrlash uchun kriptografik usullar qo'llaniladi, tizimga kirishga muvaffaqiyatsiz urinishlar qayd etiladi va hokazo.

Autentifikatsiya obyektlari nafaqat foydalanuvchilar, balki foydalanuvchilar ham bo'lishi mumkin turli qurilmalar, ilovalar, matn va boshqa ma'lumotlar. Ba'zi hollarda o'zaro identifikatsiya qilish talab qilinadi. Misol uchun, korporativ serverga so'rov yuborayotganda, foydalanuvchi unga qonuniy ekanligini isbotlashi kerak, lekin ayni paytda u haqiqatan ham o'z kompaniyasiga tegishli bo'lgan server bilan dialog o'tkazayotganiga ishonch hosil qilishi kerak, ya'ni. server va mijoz o'zaro autentifikatsiyadan o'tishi kerak. Ma'lumotlarning autentifikatsiyasi uning yaxlitligini va ma'lumotlar uni e'lon qilgan shaxsdan olinganligini isbotlashni anglatadi. Ma'lumotlarni autentifikatsiya qilish uchun elektron imzo mexanizmi qo'llaniladi.

Parolni himoya qilish choralari. Parolni topish vaqtiga parol uzunligi, foydalanilgan alifbodagi belgilar soni va noto'g'ri kiritilgan parol uchun ruxsat etilgan qayta kiritish urinishlari orasidagi kechikish vaqti sezilarli darajada ta'sir qiladi. Agar parol uzunligi sezilarli darajada oshsa, uni ikki qismga bo'lish mumkin: foydalanuvchi tomonidan eslab qolinadi va qo'lda kiritiladi, shuningdek, shifrlangan shaklda maxsus vositaga joylashtiriladi va maxsus qurilma tomonidan o'qiladi. Autentifikatsiyaning ishonchliligini oshirishga alifbo belgilar sonini ko'paytirish, masalan, kichik va katta lotin va kirill harflaridan foydalanish orqali erishish mumkin. Agar 26 belgili alifbodan tanlangan uch belgidan iborat parol uchun topish vaqti 3 oyni tashkil qilsa, to‘rt belgidan iborat parol uchun 65 yil kerak bo‘ladi. Parolning amal qilish muddati, agar u oddiy bo'lsa, eng muhim hisoblanadi, shuning uchun xavfsizlik xizmati (yoki tarmoq) ma'muri foydalanuvchi parollarini o'z vaqtida o'zgartirishni doimiy ravishda kuzatib borishi kerak. Foydalanishga asoslangan usullar dinamik ravishda parollarni o'zgartirish, parol o'zgartirilganda uning funktsional transformatsiyasi amalga oshiriladi. Masalan, foydalanuvchiga juda uzun parol ajratilishi mumkin va har bir autentifikatsiya paytida uning faqat ma'lum bir qismidan foydalaning, bu esa psevdo-tasodifiy raqamlar sensori yordamida tizimga kirishda so'raladi. Bu jarayon deyiladi o'yin o'ynash.

Parol xavfsizligini oshirishning samarali chorasi uning funktsional transformatsiyasidan foydalanish hisoblanadi bir tomonlama kriptografik funktsiya F, qaysi, ma'lum berilgan X Va Y qiyin yoki imkonsiz aniqlash uchun, va berilgan uchun X hisoblash oson Y = F(X).

Foydalanuvchiga so'z yoki raqam aytiladi X(asl parol), shuningdek, konvertatsiya qilish funktsiyasi F(X), Masalan,

Qayerda (X mod 100) - butun bo'linishning qolgan qismini olish operatsiyasi X 100 ga; D– hafta kunining joriy raqami; V– oydagi joriy hafta raqami. Bunday holda, asl parolni o'zgartirish chastotasi, masalan, har kuni yoki har hafta ma'lum bo'lishi kerak.

Quyidagi parol ketma-ketligidan foydalanish mumkin X, F(X), F(F(X)) va hokazo. Bunday ketma-ketlikning joriy parolini hisoblash uchun siz shaklni bilishingiz kerak F parolni o'zgartirish, shuningdek, oldingi parol.

Yuqori darajadagi xavfsizlik funktsiyasi uchun F vaqti-vaqti bilan o'zgartirilishi kerak. Uni almashtirishda yangi boshlang'ich parolni ham o'rnatish tavsiya etiladi. X. Biror kishini ishonchli aniqlash uchun foydalaning texnik vositalar insonning sof individual biometrik xususiyatlarini aniqlash (barmoq izlari, o'quvchilar tuzilishi va boshqalar).

Majburiy CUD modellari tizimdagi axborot oqimlari ustidan nazoratni ta'minlash uchun ishlab chiqilgan. Axborot oqimining etarli darajada nazorat qilinmasligiga misol qilib, sub'ektning vakolatli sub'ektni buzish orqali unga kirishi taqiqlangan ma'lumotlarni olish imkoniyatini ko'rsatish mumkin. Majburiy xavfsizlik modellarini qurish uchun asos sifatida panjaralardan foydalanish bunday muammolarni hal qilish uchun mo'ljallangan. Keyin tadqiqot ob'ekti axborot oqimlari bo'lib, xavfsizlik talablari maxsus matematik tuzilma - panjara yordamida shakllantiriladi. To'r konstruktsiyalarini amalda qo'llash misoli "Xitoy devori" modeli va Bell-LaPadula modelidir.

Bell-LaPaduda modeli klassik KUD modeliga aylandi. Uning asoslari hayotdan olingan: ma'lumotlarni qayta ishlash jarayonining barcha ishtirokchilari va u mavjud bo'lgan hujjatlarga maxsus belgi - "xavfsizlik darajasi" (masalan, "maxfiy", "ommaviy" va boshqalar) beriladi. Barcha darajalar ustunlik munosabatlari yordamida tartibga solinadi, masalan, "o'ta maxfiy" daraja "maxfiy" darajadan yuqori.

Kirish nazorati ikki qoida asosida amalga oshiriladi. shaxs (sub'ekt) faqat xavfsizlik darajasi o'zining xavfsizlik darajasidan oshmaydigan hujjatlar bilan tanishish huquqiga ega; vakolatli shaxs (sub'ekt) faqat xavfsizlik darajasi o'zining xavfsizlik darajasidan past bo'lmagan hujjatlarga ma'lumot kiritish huquqiga ega.

Birinchi qoida ko'proq ishonchli shaxslar tomonidan qayta ishlangan ma'lumotlar kamroq ishonchli shaxslar tomonidan kirishdan himoyalanganligini ta'minlaydi.

Ikkinchi qoida axborotni qayta ishlash jarayonining yuqori darajadagi ishtirokchilaridan past darajadagi ishtirokchilarga axborot oqib chiqishini oldini oladi.

Shunday qilib, agar ixtiyoriy modellarda kirishni boshqarish foydalanuvchilarga ma'lum ob'ektlarda muayyan operatsiyalarni bajarish huquqini berish orqali amalga oshirilsa, majburiy modellar kirishni bilvosita nazorat qiladi - barcha ob'ektlarga ular o'rtasidagi barcha ruxsat etilgan o'zaro ta'sirlarni aniqlaydigan xavfsizlik darajalari tizimini belgilash orqali. Shu sababli, kirishni majburiy nazorat qilish bir xil xavfsizlik darajasiga ega bo'lgan ob'ektlarni ajratmaydi va ularning o'zaro ta'sirida hech qanday cheklovlar yo'q. Shu sababli, kirishni boshqarish yanada moslashuvchan yondashuvni talab qiladigan holatlarda, mandat modeli bir xil darajadagi sub'ektlar o'rtasidagi o'zaro ta'sirlarni nazorat qilish va mandat modelini kuchaytiruvchi qo'shimcha cheklovlarni o'rnatish uchun ishlatiladigan ba'zi ixtiyoriy model bilan birgalikda qo'llaniladi.

Rasmiy ravishda, Bell-LaPadula xavfsizlik modelidagi IS sub'ektlar S, ob'ektlar va o'qish va yozishga kirish huquqlari to'plami sifatida taqdim etiladi. Bell-LaPadula modeli faqat ushbu turdagi kirishni hisobga oladi. Bunday qat'iy yondashuvdan foydalanish Bell-LaPadula modelida boshqariladigan operatsiyalar emas, balki ikki xil bo'lishi mumkin bo'lgan axborot oqimlari: mavzudan ob'ektga (yozish) yoki aksincha (o'qish) bilan izohlanadi. ).

Ob'ektlar va ob'ektlarning xavfsizlik darajalari xavfsizlik darajasi funksiyasi yordamida aniqlanadi, bu har bir sub'ekt va ob'ektga tarmoq belgilangan xavfsizlik darajalari to'plamidan xavfsizlik darajasini belgilaydi.

Xavfsizlik darajasining panjarasi rasmiy algebradir ( L,<, *, Qayerda L-- ko'p darajadagi xavfsizlik, operator? bu to'plamning elementlari uchun qisman qat'iy bo'lmagan tartib munosabatini belgilaydi, ya'ni. operator? assimetrik, tranzitiv va refleksli. Munosabat? yoqilgan L,

Agar refleksli

- antisimmetrik bo'lsa;

- * o'tish, agar

To'rning yana bir xossasi shundaki, har bir juftlik va to'plam elementlari uchun L eng kichik yuqori chegaraning bitta elementini va eng katta pastki chegaraning bitta elementini belgilashingiz mumkin. Bu elementlar ham tegishli L, va * operatorlari yordamida belgilanadi va mos ravishda:

Ushbu ta'riflarning ma'nosi shundan iboratki, har bir juft elementlar uchun (yoki elementlar to'plami, chunki operatorlar o'tishli bo'lgani uchun) uni yuqoridan yoki pastdan cheklaydigan bitta elementni belgilash mumkin, shunda ular orasida boshqa elementlar bo'lmaydi. va bu element.

Xavfsizlik darajasining F funktsiyasi har bir sub'ekt va ob'ektga L dan ma'lum xavfsizlik darajasini belgilaydi, tizim ob'ektlari to'plamini sinflarga ajratadi va ularning xususiyatlari xavfsizlik modeli nuqtai nazaridan ekvivalent bo'ladi. Keyin operatormi? axborot oqimlarining yo'nalishini belgilaydi, ya'ni. ; Agar R(A) ? P(B) keyin ma'lumot sinf elementlaridan uzatilishi mumkin A sinf elementlari IN.

Xavfsizlik darajalari o'rtasidagi munosabatlarni tavsiflash uchun panjaradan foydalanish L to'plamining elementlari sifatida nafaqat "kichik yoki teng" munosabati aniqlangan butun sonlarni, balki kompozit elementlardan ham foydalanishga imkon beradi. Masalan, davlat tashkilotlari xavfsizlik darajasidan, ya'ni butun sondan va ma'lum bir to'plamdagi toifalar to'plamidan iborat kombinatsiyadan foydalanadilar. Bunday atributlarni arifmetik amallar yordamida solishtirish mumkin emas, shuning uchun hukmronlik munosabati? darajalar uchun kamroq yoki teng munosabatning tarkibi va toifalar to'plami uchun to'siq qo'shilish munosabati sifatida aniqlanadi. Bundan tashqari, bu hech qanday tarzda modelning xususiyatlariga ta'sir qilmaydi, chunki "to'plamlarni kiritish" dan kichik yoki teng bo'lgan munosabatlar assimetriya, o'tish va aks ettirish xususiyatlariga ega va shuning uchun ularning tarkibi ham ushbu xususiyatlarga ega bo'ladi. , xavfsizlik atributlari to‘plami ustidan panjara hosil qilish.Xuddi shunday.Siz har qanday turdagi atributlardan va har qanday qisman tartib munosabatlaridan foydalanishingiz mumkin, agar ularning umumiyligi panjarani ifodalasa.

Majburiy modellarda xavfsizlik darajasining F funktsiyasi darajalar panjarasi bilan birgalikda tizim ob'ektlari o'rtasidagi barcha ruxsat etilgan kirish munosabatlarini aniqlaydi, shuning uchun IS tizim holatlari to'plami yordamida taqdim etiladi. V buyurtma qilingan juftliklar to'plami sifatida (F, M)., Qayerda M-- sub'ektlarning ob'ektlarga kirish huquqlari bilan bog'liq mavjud vaziyatni aks ettiruvchi kirish matritsasi. Matritsaning tarkibi M Xarrison-Ruzzo-Ullman modelidagi kirish matritsasining mazmuniga o'xshash, huquqlar to'plami esa ikkita kirish turi bilan cheklangan - o'qish (o'qish) va yozib olish (yozish). Tizim modeli dastlabki holat R, so'rovlar to'plami va so'rovni bajarish jarayonida tizimni bir holatdan ikkinchi holatga o'tkazadigan o'tish funktsiyasidan iborat. So'rov qabul qilingan holatda tizim keyingi holatga o'tadi. Tizimda V holatiga erishish mumkin, agar ketma-ketlik mavjud bo'lsa, shunday qilib:

Esda tutingki, har qanday tizim uchun v 0 ahamiyatsiz erishish mumkin.

Tizim holatlari, ixtiyoriy modelda bo'lgani kabi, kirish munosabatlari modelda belgilangan talablarga zid bo'lmagan xavfsiz va ushbu talablar buzilgan xavfli holatlarga bo'linadi.

Bell va LaPadula xavfsiz holatning quyidagi ta'rifini taklif qildilar. Davlat (F, M) o'qish uchun xavfsiz (yoki "shunchaki xavfsiz") deb aytiladi, agar ushbu holatda ob'ektga o'qishga ruxsat bergan har bir sub'ekt uchun ob'ektning xavfsizlik darajasi ob'ektning xavfsizlik darajasida ustun bo'lsa.

Davlat (F, M) yozish uchun xavfsiz (yoki "*-xavfsiz") deb aytiladi, agar ushbu holatdagi ob'ektga yozish huquqini beruvchi har bir sub'ekt uchun ushbu ob'ektning xavfsizlik darajasi ushbu sub'ektning xavfsizlik darajasidan ustun bo'lsa. Davlat o‘qish va yozish xavfsiz bo‘lsagina xavfsiz hisoblanadi.

Xavfsiz holatning tavsiya etilgan ta'rifiga muvofiq, tizim xavfsizligi mezoni quyidagicha:

Tizim, agar uning dastlabki holati xavfsiz bo'lsa va R so'rovlarining cheklangan ketma-ketligini qo'llash orqali erishish mumkin bo'lgan barcha holatlar xavfsiz bo'lsa, tizim xavfsiz hisoblanadi.

Bell va LaPadula asosiy Bell-LaPadula xavfsizlik teoremasi deb nomlangan ma'lum sharoitlarda tizim xavfsizligini rasman isbotlovchi teoremani isbotladilar:

Agar (a) boshlang'ich holat xavfsiz bo'lsa va (b) R dan so'rovlarning chekli ketma-ketligini qo'llash orqali erishish mumkin bo'lgan har qanday V holat uchun tizim xavfsiz hisoblanadi, shunda har biri uchun quyidagi shartlar bajariladi:

Teorema shuni ko'rsatadiki, xavfsiz boshlang'ich holatiga ega bo'lgan tizim, agar tizimning bir holatdan ikkinchisiga o'tish paytida yangi kirish munosabatlari yaratilmasa va eski kirish munosabatlari saqlanib qolmasa, xavfsiz hisoblanadi. yangi davlatning xavfsizlik darajasi funktsiyasi. Rasmiy ravishda, bu teorema xavfsiz holatda ishlay boshlagan tizim hech qachon xavfli holatga tushmasligi uchun bajarilishi kerak bo'lgan barcha zarur va etarli shartlarni belgilaydi.

Bell-LaPadula asosiy xavfsizlik teoremasining kamchiligi shundaki, teorema tomonidan o'tish funktsiyasiga qo'yilgan cheklovlar davlat xavfsizligi mezonlari bilan mos keladi, shuning uchun bu teorema xavfsiz holatning ta'rifiga nisbatan ortiqcha. Bundan tashqari, teorema faqat ma'lum cheklovlar ostida xavfsiz holatdan erishish mumkin bo'lgan barcha holatlar ma'lum ma'noda xavfsiz bo'lishini nazarda tutadi, ammo o'tish jarayonida xavfsizlik xususiyatini yo'qotmasdan ularga erishish kafolatlanmaydi. Teorema shartlarida ko'rsatilganidan tashqari, o'tish funktsiyasi turi bo'yicha maxsus cheklovlar mavjud emasligi va sub'ektlar va ob'ektlarning xavfsizlik darajalari o'zgarishi mumkinligi taxmin qilinganligi sababli, bunday faraziy tizimni tasavvur qilish mumkin (bu Z-tizim deb ataladi), unda past darajadagi sub'ekt yuqori darajadagi ob'ektdan ma'lumotni o'qishga harakat qilganda, mavzu darajasiga tushiriladi va o'qiladi. Z-tizimining o'tish funktsiyasi asosiy xavfsizlik teoremasining cheklovlarini qondiradi va bunday tizimning barcha holatlari ham Bell-LaPadula mezoni ma'nosida xavfsizdir, lekin shu bilan birga, bu tizimda har qanday foydalanuvchi bo'ladi. odatiy ma'noda xavfsizlik bilan mos kelmaydigan har qanday faylni o'qishga qodir.

Ushbu model 1975 yilda kirishni majburiy boshqarish mexanizmlarini rasmiylashtirish uchun taklif qilingan. Kirishni boshqarishning majburiy printsipi, o'z navbatida, davlat va harbiy tuzilmalarda qabul qilingan maxfiy hujjat aylanishi amaliyotini avtomatlashtirilgan tizimlarga o'tkazishga qaratilgan, bunda barcha hujjatlar va ularga ruxsat etilgan shaxslar ierarxik tartib bilan bog'liq.

maxfiylik darajalari.

IN Bella-LaPadula modellari Tizimda ishlaydigan sub'ektlar va ob'ektlar xavfsizlik tasnifi bo'yicha taqsimlanadi va quyidagilar amalga oshiriladi: qoidalar:

1. Oddiy xavfsizlik qoidasi (SS). xs yuqori darajada tasniflangan ob'ektdan ma'lumotlarni o'qiy oladi xo keyin va faqat qachon xs ustidan ustunlik qiladi xo.

2. *-xususiyat (*-mulk). Xavfsizlik darajasiga ega mavzu xs yordamida ob'ektga ma'lumot yozishi mumkin

maxfiylik darajasi xo agar va faqat agar xo ustidan ustunlik qiladi xs.

Birinchi qoida uchun mnemonika mavjud O'qish yo'q , ikkinchisi uchun - Yozish yo'q . Ikki darajadagi maxfiylik darajasiga ega tizimda Bell-LaPadula modelini amalga oshirishga mos keladigan ma'lumotlar oqimlarining diagrammasi rasmda ko'rsatilgan. 2.3.2.1.

Keling, tizimning rasmiy tavsifiga o'tamiz. Keling, quyidagilarni tanishtiramiz belgilar:

- S- ko'p mavzular;

- O- ko'p ob'ektlar; S⊂ O;

- R=(r, w)- bir nechta kirish huquqlari; r- o'qish imkoniyati; w- yozish imkoniyati;

- L=(U, SU, S, TS)- ko'p darajadagi maxfiylik, U- tasniflanmagan, SU – sezgir, lekin tasniflanmagan, S – maxfiy, TS – o‘ta maxfiy;

- Λ = ( L,≤, ,⊗) - maxfiylik darajalari panjarasi;

- V– tartiblangan juftliklar to‘plami sifatida ifodalangan tizim holatlari to‘plami (F, M), Qayerda:

F: S∪O→ L- tizimdagi har bir ob'ekt va sub'ektga ma'lum darajadagi maxfiylik darajasini belgilaydigan maxfiylik darajalari funktsiyasi;

M– joriy kirish huquqlari matritsasi. Keling, maxfiylik darajalari tarmog'ini batafsil ko'rib chiqaylik. Shuni eslatib o'tamiz panjara Shaklning algebraik tizimi ( L,≤, ,⊗), bu yerda:

- ≤ - xavfsizlik darajalari uchun qisman qat'iy bo'lmagan tartib munosabatlarini belgilaydigan operator;

Eng kichik yuqori chegara operatori;

- ⊗ eng katta pastki chegara operatori.

≤ munosabati quyidagilarga ega xususiyatlari:

1. Reflektorlik : ∀a∈ L: a ≤ a.

Xavfsizlik darajalari nuqtai nazaridan, bu bir xil xavfsizlik darajasidagi sub'ektlar va ob'ektlar o'rtasida ma'lumotlarni uzatishga ruxsat berilganligini anglatadi.

2. Antisimmetriya : 1 2 1 2 2 1 2 1 ∀a, a∈ L: ((a≤ a)&(a≤ a))→ a= a.

Bizning holatimizda antisimmetriya, agar ma'lumot sub'ektlardan ham, darajadagi ob'ektlardan ham uzatilishi mumkinligini anglatadi A B, va darajadagi sub'ektlar va ob'ektlardan B darajadagi sub'ektlar va ob'ektlarga A, keyin bu darajalar ekvivalent bo'ladi.

3. Tranzitivlik : 1 2 3 1 2 2 3 1 3 ∀a, a, a∈ L: ((a≤ a)&(a≤ a))→ a≤ a.

Tranzitivlik, agar ma'lumot sub'ektlari va darajadagi ob'ektlardan uzatilishi mumkinligini anglatadi A darajadagi sub'ektlar va ob'ektlarga B, va darajadagi sub'ektlar va ob'ektlardan B darajadagi sub'ektlar va ob'ektlarga C, keyin u darajadagi sub'ektlar va ob'ektlardan uzatilishi mumkin A darajadagi sub'ektlar va ob'ektlarga C. Operatorlar eng kichik yuqori chegara Va eng katta pastki chegara ⊗ quyidagicha aniqlanadi:

- (,)&(" : (") (" ")) 1 2 1 2 1 2 a= a a⇔ a a≤ a∀a∈ L a≤ a→ a≤ a∨ a≤ a;

- (,)&(" : (" & ") (")) 1 2 1 2 1 2 a= a⊗a⇔ a≤ a a∀a∈ L a≤ a a≤ a→ a≤ a.

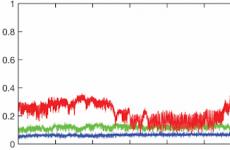

Buni ko'rsatish oson har bir juftlik uchun a a∈ L 1, 2 noyob eng kichik yuqori chegara elementi va bitta eng katta pastki chegara elementi mavjud E'tibor bering, xavfsizlik darajalari sifatida butun sonlarni tanlash shart emas, ba'zi hollarda murakkabroq tuzilmalardan foydalanish qulayroqdir. Shu sababli, masalan, har bir maxfiylik darajasi doirasida maxfiylik toifalarini amalga oshirish mumkin (2.3.2.2-rasmga qarang). Bunday holda, u yoki boshqasiga kirish imkoniyati mavjud

Tizim(,) 0 Σ = v R T modelda Bella LaPadula quyidagi elementlardan iborat:

- v0- tizimning dastlabki holati;

- R- bir nechta kirish huquqi;

- T:V× R→V- so'rovlarni bajarish jarayonida tizimni bir holatdan ikkinchi holatga o'tkazadigan o'tish funktsiyasi.

Vaqt o'tishi bilan tizim holatlarining o'zgarishi quyidagicha sodir bo'ladi: holatdagi tizim v∈V, kirish so'rovini oladi r∈ R va davlatga kiradi v∗ = T(v, r) .

Davlat vn chaqirdi erishish mumkin tizimida (,) 0 S = v R T, agar ketma-ketlik ((,),..., (,),(,) boʻlsa): (,) 0, 1 0 0 1 1 1 = ∀ = − − − + r v r v r v T r v v i n n n n i i i. Dastlabki holat v0 ta'rifiga ko'ra erishish mumkin. Tizimning holati (F, M) chaqirdi o'qish uchun xavfsiz (yoki oddiy - xavfsiz ), agar ushbu holatda ob'ektga o'qishga kirishni amalga oshiruvchi har bir sub'ekt uchun ob'ektning xavfsizlik darajasi ob'ektning xavfsizlik darajasida ustunlik qilsa:

∀s∈ S,∀o∈O, r∈M[s,o]→ F(o) ≤ F(s) .

Davlat (F, M) deyiladi tayinlash orqali kafolatlanadi (yoki * - xavfsiz ) agar ushbu holatda ob'ektga yozishni amalga oshiruvchi har bir sub'ekt uchun ob'ektning xavfsizlik darajasi sub'ektning xavfsizlik darajasidan ustun bo'lsa:

∀s∈ S,o∈O: w∈M[s,o]→ F(s) ≤ F(o) .

Davlat (F, M) chaqirdi xavfsiz , agar o'qish va yozish xavfsiz bo'lsa. Nihoyat, tizim (,) 0 S = v R T chaqirdi xavfsiz , agar uning dastlabki holati v0 xavfsiz va barcha shtatlarga kirish mumkin v0 dan so'rovlarning cheklangan ketma-ketligini qo'llash orqali R, xavfsiz.

Teorema(Bell-LaPadulaning asosiy xavfsizlik teoremasi ). Tizim(,) 0 Σ = v R T faqat quyidagi shartlar bajarilgan taqdirdagina xavfsiz hisoblanadi:

1. Dastlabki holat v0 xavfsiz.

2. R dan so'rovlarning cheklangan ketma-ketligini qo'llash orqali v0 dan boshlab erishish mumkin bo'lgan har qanday v holati uchun T(v, r) = v∗ , v=(F, M) va v∗ = (F∗ ,M∗) , Uchun∀s∈ S,∀o∈O shartlari bajariladi:

1. Agar r∈M∗[s,o] va r∉M[s,o], keyin F∗ (o) ≤ F∗ (s) .

2. Agar r∈M[s,o]va F∗ (s) < F∗ (o) , keyin r∉M∗[s,o] .

3. Agar w∈M∗[s,o] va w∉M[s,o] , keyin F∗ (s) ≤ F∗ (o) .

4. Agar w∈M[s,o] va F∗ (o) < F∗ (s) , keyin w∉M∗[s,o].

Sistema (,) 0 S = bo'lsin v R T xavfsiz. Bunday holda, dastlabki holat v0 ta'rifi bo'yicha xavfsiz. Xavfsiz davlat bor deylik v∗, davlatdan kirish mumkin v: T(v, r) = v∗ , va bu o'tish uchun 1-4 shartlardan biri buzilgan. Ko'rish oson, agar 1 yoki 2 shartlar buzilgan bo'lsa, u holda davlat v∗ o'qish xavfli bo'ladi va agar 3 yoki 4 shartlar buzilgan bo'lsa, yozish xavfli bo'ladi. Ikkala holatda ham biz davlat ekanligi bilan ziddiyatga ega bo'lamiz v∗ xavfsiz.

Keling, bayonotning etarliligini isbotlaylik. Tizim (,) 0 S = v R T Ikki holatda xavfli bo'lishi mumkin:

1. Agar dastlabki holat v0 xavfli. Biroq, bu bayonot teorema shartlariga ziddir.

2. Agar xavfli holat mavjud bo'lsa v∗ xavfsiz holatdan foydalanish mumkin v0 dan cheklangan miqdordagi so'rovlarni qo'llash orqali R. Bu ba'zi bir oraliq bosqichda o'tish sodir bo'lganligini anglatadi T(v, r) = v∗ , qayerda v- xavfsiz holat va v∗ - xavfli. Biroq, 1-4 shartlar bu o'tishni imkonsiz qiladi.

E'tibor bering, taqdim etilgan model soddaligi tufayli bir qator jiddiy kamchiliklarga ega. Masalan, o'tish funktsiyasining turi hech qanday tarzda cheklanmagan T- va bu shuni anglatadiki, yuqori darajadagi xavfsizlik darajasidagi ob'ektga o'qish so'rovini amalga oshirishga urinayotganda, barcha qoidalarni tekshirishdan oldin ob'ektning xavfsizlik darajasini pasaytiradigan funktsiyani yaratish mumkin. Bell-LaPadula modelining yana bir asosiy kamchiligi axborot uzatish uchun yashirin kanallarni tashkil qilish imkoniyatidir. Shunday qilib, majburiy kirishni boshqarish modellarini yanada rivojlantirish uning xavfsizligini oshiradigan shartlar va cheklovlarni izlash bilan bog'liq edi.

Hozirgi vaqtda Bell-LaPadula modeli va kirishni majburiy boshqarishning boshqa modellari, birinchi navbatda, davlat sirlarini tashkil etuvchi ma'lumotlar bilan ishlash uchun mo'ljallangan avtomatlashtirilgan tizimlarni qurish va tekshirishda keng qo'llaniladi.

Bir oz tarix

Klassik Bell-LaPadula modeli 1975 yilda MITER korporatsiyasi tomonidan Devid Bell va Loonard LaPadula tomonidan amalga oshirilgan. Ular o'sha paytda AQSh hukumatida joriy qilingan himoya tizimidan ilhomlangan.

Majburiy kirish ma'lumotlarni bir foydalanuvchidan ikkinchisiga o'tkazish bo'yicha cheklovlardan foydalanadi, bu esa troyan otlari muammosini hal qiladi.

Klassik MAC - Bell va Lapadula modeli (BLM)

Yaratilish - Bell va LaPadula davlat tashkilotlarida xodimlar o'rtasida qog'oz hujjatlar qanday o'tkazilishini kuzatdilar. Xulosa:

- AQSh hukumatidagi barcha sub'ektlar va ob'ektlar xavfsizlik darajalariga bo'ysunadi. Ma'lumotlarning sizib chiqishini oldini olish uchun xavfsizlik darajasi yuqori bo'lgan ob'ektlarga xavfsizlik darajasi past bo'lgan sub'ektlar tomonidan kirish taqiqlanadi. BLMning birinchi qoidasi- yuqoriga o'qish yo'q. Xs xavfsizlik darajasiga ega bo'lgan ob'ekt, X xavfsizlik darajasiga ega bo'lgan ob'ekt ma'lumotlariga faqat Xs Xo'dan ustun bo'lgan taqdirdagina kirishi mumkin.

- AQSH hukumati tarkibiga kiruvchi tashkilotlarga xavfsizlik darajasi pastroq boʻlgan obʼyektlarga maʼlumotlarni yozish yoki joylashtirish taqiqlanadi. Masalan, qog'ozlarni axlatga tashlash. Ikkinchi qoida- yozilmaydi. Xs xavfsizlik darajasiga ega bo'lgan sub'ekt Xo xavfsizlik darajasidagi ob'ektga ma'lumotlarni yozishi mumkin, agar Xo Xs tepasida bo'lsa. Ushbu qoida troyan otlari muammosini hal qiladi, chunki ularning odatiy harakati ma'lumotlarni yuqori darajadagi xavfsizlik darajasidan past darajaga o'tkazishdir.

BLMni rasmiylashtirish: Agar S - sub'ektlar to'plami, L - xavfsizlik darajalari panjarasi, O - ob'ektlar to'plami, u holda xavfsizlik darajasini belgilovchi F funktsiyasi quyidagi ko'rinishga ega bo'ladi: S ∪ O → L.

V - juftliklardan (F, M) tashkil topgan holatlar to'plami. M - ob'ektlarning sub'ektlarga kirish matritsasi. Tizimning dastlabki holati R - T tizimiga ko'plab so'rovlarga ega bo'lgan Vo tomonidan ko'rsatilgan: (V × R) →. Bu so'rov bajarilgandan keyin shtatdan shtatga o'tadigan jarayon.

Ta'rif 1- holati (F, M) o'qish uchun xavfsiz bo'lishi mumkin, agar to'g'ri o'qish uchun sub'ektlar va ob'ektlar to'plami uchun F(S) F(O) dan ustun bo'lsa - M(S, O) → F(O) > F (O).

Ta'rif 2— Mavzular va obʼyektlar toʻplamining har qanday toʻplami uchun M(S, O) F(S) F(S) — M(S, O) → F(O) > F(S).

Ta'rif 3— Yozish va o‘qish xavfsiz bo‘lsa, davlat xavfsizdir.

Aniqlash uchun xavfsizlik teoremalari Yuqorida aytib o'tilganidek, uchta ta'rif kerak. Vo boshlang'ich holati, T o'tish funksiyasi va R tizimiga so'rovlar bilan tavsiflangan tizim (Vo, R, T) R dan so'rovlarning cheklangan ketma-ketligini amalga oshirgandan so'ng, Vo-dan erishish mumkin bo'lgan har qanday V holati uchun xavfsizdir. , holatlar toʻplamiga ham tegishli boʻlgan V × holatga oʻtish mumkin. ∑ Vo, R, T tizimi quyidagi shartlar bajarilganda xavfsiz hisoblanadi:

- Dastlabki holat Vo xavfsiz

- T(V, r) = V *, V = (F, M)∪V*(F*, M*), R dan soʻrovlarning chekli ketma-ketligini amalga oshirish orqali Vodan erishish mumkin boʻlgan har qanday V holati uchun ∀

s ∈ S, ∀

0 ∈ O quyidagi shartlar bajariladi:

- Agar r ∈ M* ∪ r ∉ M bo'lsa, F* (0) ≤ F* (s).

- Agar r ∈ M ∪ F* ∉ (s)< F* (0), то r ∉ M*.

- Agar w ∈ M* ∪ w ∉ M bo'lsa, F* (0) ≤ F* (s).

- Agar w ∈ M ∪ F* ∉ (s)< F* (0), то r ∉ w*.

Asosiy Bell-Lapadula xavfsizlik teoremasi shuni ko'rsatadiki, agar Axborot tizimi operatsiya xavfsiz holatdan boshlanadi va holatdan xavfsiz holatga o'tadi, keyin butun tizim holati xavfsiz bo'ladi.

Teoremani isbotlash

Tizim (..)0 ∑ = v R T xavfsiz bo'lsin. Bunday holda, Vo boshlang'ich holati dastlabki shartlardan xavfsizdir. Faraz qilaylik, xavfsiz holat V*, V holatidan erishish mumkin: T(V, r) = V*. Bunday o'tish uchun 1-4 shartlardan biri buziladi. Agar 1 yoki 2 shartlar buzilgan bo'lsa, u holda V * holati o'qish uchun xavfli bo'ladi va 3-4 shartlar buzilgan bo'lsa, V * holati yozish uchun xavfli bo'ladi. Ikkala variantda bizda V* davlat xavfsiz ekanligi bilan ziddiyat mavjud. Keling, bayonotning etarliligini isbotlaylik. Tizim (..)0 ∑ = V R T ikki holatda xavfli bo'lishi mumkin:

- Agar Vo boshlang'ich holati xavfli bo'lsa, lekin bunday bayonot teorema shartlariga zid bo'lsa

- Agar xavfli holat V* mavjud boʻlsa, u xavfsiz holatdagi Vo dan R dan cheklangan miqdordagi soʻrovlarni amalga oshirish orqali yaratilgan. Bu maʼlum bir bosqichda T(V, r) = V* oʻtish sodir boʻlganligini bildiradi, bunda V xavfsiz hisoblanadi. davlat va V* xavfli holat. Biroq, 1-4 shartlar bunday o'tishni imkonsiz qiladi.

Xulosa

Klassik BLM modelining kamchiliklari bor:

- Ishonchli shaxslar muammosi. BLM qoidalari tizim administratori uchun ishlaydimi? Har qanday bunday tizimda ishonchli sub'ektlar mavjud va ular alohida ko'rib chiqilishi kerak. Muammoni hal qilish uchun biz aralashmaydigan va hosil bo'lmaydigan modellarni amalga oshirishimiz kerak.

- Tarqalgan tizimlardagi muammo masofaviy o'qishdir. Ushbu model masofaviy so'rovlar uchun ishlamaydi. Muammoni hal qilish uchun siz masofaviy so'rovlar uchun boshqa modeldan foydalanishingiz kerak.

- Z tizimi muammosi.. Qattiq xavfsizlik darajasini tasniflash tizimlari.

Masalan, A ishonch darajasi yuqori bo'lgan sub'ekt bir xil himoya darajasiga ega bo'lgan ob'ektdan ma'lumotlarni o'qiydi. Mavzu ishonch darajasini B darajasiga tushirdi (A > B). Pastga tushirilgandan so'ng, sub'ekt B tasnifiga ega faylga ma'lumotlarni yozishi mumkin. BLM bunday harakatlarga hech qanday munosabat bildirmaydi. Shuning uchun qo'shimcha qoidalar, kuchli va zaif xotirjamlik qoidalari kiritildi.

Zaif xotirjamlik qoidasi- ob'ektlar va sub'ektlarning xavfsizlik darajalari hech qachon ma'lum bir tizimning ishlashi davomida belgilangan xavfsizlik siyosatini buzadigan tarzda o'zgarmaydi.

Kuchli xotirjamlik uchun qoidalar— ma'lum bir tizim faoliyati davomida ob'ektlar va sub'ektlarning xavfsizlik darajalari hech qachon o'zgarmaydi.

Bir tomondan, BLM qoidalari qat'iy, biroq boshqa tomondan, aniqlangan ko'plab gunohlar mavjud. Ko'p kanalli ob'ektlar uchun ham qo'llab-quvvatlanmaydi.

Bella Hadid yosh va chiroyli, ochiq kiyimlarda paydo bo'lishni va jamoatchilikni hayratda qoldirishni yaxshi ko'radi. Qiz "oltin yosh" dan biri hisoblanadi, lekin u bunga e'tibor bermaydi, lekin o'z maqsadiga qat'iy ravishda boradi.

Bella Hadid Amerikaning o'sib borayotgan modelidir. Qiz 1996 yil 9 oktyabrda Los-Anjelesda tug'ilgan. Qizning otasi dunyoga mashhur arxitektor, asli falastinlik amerikalik Muhammad Hadiddir. U butun dunyo bo'ylab Ritz mehmonxonalari va boshqa binolarni quruvchi kompaniyaga ega. Bellaning onasi, gollandiyalik model Yolanda Foster mashhur "Beverli-Xillzning haqiqiy uy bekalari" loyihasidagi televizion suratga olishlar tufayli mashhur bo'ldi.

Ota-onalar qiz atigi 4 yoshga to'lganda ajralishdi. Bolalar onasi bilan yashash uchun qoldi. Ona o'n olti karra Grammy mukofoti sovrindori, prodyuser Devid Fosterga turmushga chiqdi. Bella o'gay otasi bilan, shuningdek, o'gay opalari bilan do'stona munosabatda bo'lib, ularning ko'pchiligi bor - ikkitasi otasi tomonida va besh nafari o'gay otasi tomonida.

Bella Hadid bolaligini katta singlisi va ukasi Anvar bilan o'tkazgan, shuning uchun ham qiz hamisha singlisi kabi top-model bo'lishni orzu qilgan. Qizlar hali ham do'stona, o'xshash ko'rinishga ega va ovozlarini chalkashtirib yuborish oson. Ammo, Bella aytganidek, Gigi har doim namunali bola bo'lgan, u maktabda yaxshi o'qigan va o'zidan farqli o'laroq, hazil o'ynamagan. Model o'zini isyonchi deb ataydi. Bir marta maktabda bir qiz sochlarini jigarrang rangga bo'yadi - u boshqalarga boshqalardan farq qilishini isbotlamoqchi edi.

Bella Hadid aytganidek, u har doim tanlash erkinligiga ega edi - qiz onasiga nima kiyish va qanday bo'yanish kerakligini aytmagani uchun minnatdor. Natijada, Bella o'z uslubini rivojlantirdi va u o'zini shaxs sifatida tan oldi.

O'smirlik davrida Bella ot sporti bilan jiddiy shug'ullangan va 2016 yilgi Olimpiya o'yinlarida qatnashishni rejalashtirgan, ammo uning sog'lig'i qizga mashg'ulotlarni davom ettirishga imkon bermagan. 2015 yilda qizga Shomil chaqishi natijasida kelib chiqqan Lyme kasalligi tashxisi qo'yilgan. Uch yil avval shifokorlar onam va ukamga xuddi shunday tashxis qo'yishgan.

Podiumga chiqishdan oldin Bella Hadid bir muddat Malibudagi kafeda ishlagan, keyin Nyu-Yorkdagi dizayn maktabiga o‘qishga kirgan va institutni muvaffaqiyatli tamomlagan va fotografiyaga qiziqqan. Tabiatan sarguzashtchi Hadid ko'pincha janjal markazida bo'lardi. 2014 yilning yozida qiz mast holda mashina boshqargani uchun hibsga olingan. Sud Bella Hadidning haydovchilik huquqini bir yilga bekor qildi va 6 oylik sinov muddati belgiladi.

Model biznes

Agar Bella burnini operatsiya qilmaganida modellik karerasi orzu bo'lib qolardi. Qiz 16 yoshda edi. Yangi ko'rinish va qora teri bilan go'zallik podiumlarni zabt etishga shoshildi. Benuqson figura (bo'yi 173 sm, qizning vazni 50 kg ga etadi) Bellaga darhol tayyor kiyim dunyosida porlashiga imkon berdi. Modelning yulduzli tarjimai holi tez boshlandi.

Uning karerasi 2014-yil avgustida, Bella IMG Models bilan shartnoma imzolagan paytda boshlangan. Singlim ham shu agentlikda ishlaydi. Modellik biznesida nisbatan qisqa vaqt ichida Bella Xadid jiddiy muvaffaqiyatlarga erishdi. Model Desigual va Tom Ford kollektsiyalarining shoularida qatnashgan.

Keyin fotosessiyalar va ko'plab mashhur porloq jurnallarning, jumladan, Bazaar va Fashion Book jurnallarining muqovalari bo'lib o'tdi. 2015 yilda yosh model Breakthrough Star mukofotiga sazovor bo'ldi. Bu ikki karra g'alaba edi, chunki g'olibni gloss o'quvchilari aniqladi. Muvaffaqiyatli boshlanganidan so'ng, Bella teleko'rsatuvlarga va videofilmlarga taklif qilina boshladi. Bir yil davomida model to'rtta videoda rol o'ynadi.

2016 yilda "Shaxsiy" qisqa metrajli filmi chiqdi, unda qiz o'zini o'zi o'ynadi. Xuddi shu 2016 yilda Bella katta singlisi Gigi Hadid va do'sti bilan birga "" shoularida porladi. Bella Hadidning asosiy yutug'i Victoria's Secret kompaniyasi bilan ayollar ichki kiyimlarini ishlab chiqarish bo'yicha tuzilgan shartnoma edi. Qiz kompaniya katalogi uchun bir nechta fotosessiyalarda qatnashishga muvaffaq bo'ldi, shuningdek, Victoria's Secret farishtasi qanotlari bilan podiumda paydo bo'ldi.

Fath qilingan moda Olympusning yana bir cho'qqisi - Vogue Paris frantsuz nashri muqovasida Bella Hadidning fotosurati paydo bo'ldi.

Qiz shohsupada o‘z tanasini ko‘rsatishdan tortinmaydi, u bemalol tugmasiz ko‘ylakda yurib, jurnalistlar va tomoshabinlarni o‘zi haqida gapirishga majbur qiladi. Modellar muvaffaqiyatli martaba bashorat qilmoqdalar va Bella Hadid singlisini ortda qoldirishini aytishmoqda.

O'zining reklamasida Bella "shok terapiyasi" usullaridan foydalanadi. 2016 yilda Kann kinofestivalining yakunlari bo'yicha matbuotda amerikalik ayolning ismi bilan bog'liq janjal chiqdi. Model qizil gilamda chuqur dekolteli, beligacha tirqishli qizil atlas libosda chiqdi. Qiz ichki kiyimda emas edi, shuning uchun suratga olish paytida tomoshabinlar ko'tarilgan yulduz tanasining ba'zi intim joylarini ko'rishdi.

O'sha yili Daily Front Row jurnali tomonidan o'tkazilgan Los-Anjelesdagi birinchi yillik moda mukofotlari marosimida Bella Xadid "" nominatsiyasida mukofotni qo'lga kiritdi. eng yaxshi model yilning".

Shahsiy hayot

Modelning shaxsiy hayoti to'xtamaydi. Qiz muntazam ravishda “ Instagram» dam olish va bayramlardan olingan suratlar. U erda, 2015 yilda modelning Kanadalik rassom bilan uchrashgani haqida xabarlar paydo bo'ldi. Abel Tesfaye ismli yosh R&B qo'shiqchisining ajdodlari bir marta Efiopiyadan kelishgan. Model va qo'shiqchi o'rtasidagi munosabatlar jurnalistlarning diqqat markazida bo'ldi. 2015 yilda Bella sevgilisining "In The Night" klipida rol o'ynadi. 2016 yil boshida matbuotda yoshlar ajrashganligi haqida ma'lumot paydo bo'ldi, ammo tez orada mehribon er-xotin yana birga bo'lishdi. Yil oxiriga kelib, Abel va Bella nihoyat ittifoqni buzdilar.

IN Kundalik hayot Bella o'nlab kishilar tomonidan sotib olingan vintage jinsi shimlar va charm kurtkalarni afzal ko'radi. Qiz ham bo'yanishni yoqtirmaydi - faqat qizil lab bo'yog'i va maskara. Modelning sevimli rangi qora, garchi model yorqin paltolarni e'tiborsiz qoldirmasa ham, yashil ranglar bundan mustasno - Bella bu rangdan nafratlanadi.

Bella Hadid hozir

2017 yilda Bella Hadid Victoria's Secretning navbatdagi shousida ishtirok etdi, u erda u "farishta" libosida chiqdi. Shou Shanxayda bo'lib o'tdi, video Internetda e'lon qilindi. Darhol partiya tashkilotchilariga bir qator modellar tanbeh bo'ldi. tanlov mezonlariga javob bermadi, brend muxlislari yashirin selülitni payqagan amerikalik model Bella Hadid ham tanqid qilindi.

Bella Hadid Victoria's Secret shousida

Bella Hadid Victoria's Secret shousida Qiz nomaqbul sharhlarga javob bermadi, lekin dengiz qirg'og'iga bordi, u erda maxsus mashg'ulotlar paytida va parhez ovqatlanish yordamida o'zini tartibga soldi. qiz buni Instagramda joylashtirdi va milliondan ortiq layk to'pladi.

Vaziyatni baholash

Bella o'z daromadlari haqidagi ma'lumotlarni yashiradi. Ammo, modelga ko'ra, ular singlisidan pastroq. 2016 yilda Sidneydagi podiumda Misha Collection brendi shousida ikki marta chiqish qilgani uchun qiz 400 ming dollar ishlab topgani ma'lum bo'ldi.Djigi Victoria's Secretdagi bir yillik ish uchun 2,5 million dollar olishiga qaraganda sudya va mashhur brend bilan endigina hamkorlik qilishni boshlayotgan singlisining ahvoli haqida.